V tomto článku - podrobné informace o tom, které metody mohou být použity pro hack vlastní hesla a proč jste náchylní k takovým útokům. A na konci najdete seznam online služeb, které vám umožní zjistit, zda vaše heslo již bylo ohroženo. Bude také (již tam) druhý článek na toto téma, ale doporučuji čtení čtení z aktuálního přehledu a pak přejděte na další.

Aktualizace: Ready Následující materiál je zabezpečení hesel, které popisuje, jak maximalizovat své účty a hesla jim.

Jaké metody se používají k hack hesla

Pro hacking hesla není tak široká škála různých technik. Téměř všechny z nich jsou známy a téměř jakýkoliv kompromis důvěrných informací je dosaženo použitím jednotlivých metod nebo jejich kombinací.Phishing

Nejčastějším způsobem, jakým je dnes "vedoucí" hesla populárních poštovních služeb a sociálních sítí je phishing, a tato metoda funguje pro velmi velké procento uživatelů.

Podstatou metody je, že spadnete, jak si myslíte, například známé místo (stejný gmail, vc nebo spolužáky) a z jednoho důvodu nebo jiného, budete vyzváni k zadání svého uživatelského jména a hesla (pro vstup, potvrzení něčeho, pro jeho směnu atd.). Ihned po zadání hesla se ukáže na vetřelce.

Jak se to stane: můžete obdržet dopis, údajně z podpůrné služby, který je hlášen o potřebě zadat účet a odkaz je uveden, když jdete na který web otevírá, přesně zkopírovaný originál. Možnost je možná, když po náhodné instalaci nežádoucího softwaru v počítači se nastavení systémových nastavení změní tak, že při vstupu do adresního prohlížeče v adresním řádku, skutečně spadnete na stránku phishingu přesně stejným způsobem.

Jak jsem si všiml, velmi mnoho uživatelů narazilo, a obvykle je spojeno s nepozorností:

- Po obdržení dopisu, který v jednom podobě nebo jiném nabízí zadání vašeho účtu na konkrétní stránce, věnujte pozornost tomu, zda byl odeslán z adresy pošty na této stránce: Obvykle se používají podobné adresy. Například místo [email protected], může být [email protected] nebo něco podobného. Správná adresa však vždy nezaručuje, že je vše v pořádku.

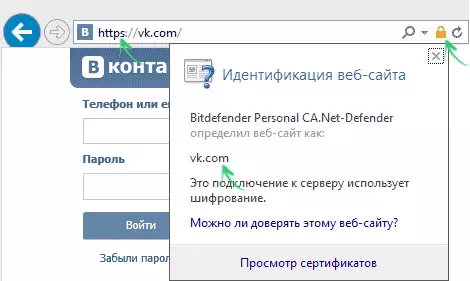

- Než zadáte své heslo, podívejte se na adresní panel prohlížeče pečlivě. Především by mělo být upřesněno, že stránky, které chcete jít. V případě škodlivého softwaru v počítači to však nestačí. Mělo by být také zaplaceno k přítomnosti šifrování připojení, která může být určena pomocí protokolu HTTPS namísto HTTP a obrazu "zámku" v panelu adres, kliknutím na který, můžete se ujistit, že jste na tom místo. Téměř všechny vážné zdroje vyžadující přihlášení k použití šifrování.

Mimochodem, poznamenávám, že phishingové útoky a metody generování hesla (popsané níže) dnes neznamená bolesti pečlivou energickou práci jedné osoby (to znamená, že nemusí představit milion hesel ručně) - všechny programy, rychle a ve velkých svazcích a pak podat zprávu o úspěchu útočníka. Tyto programy navíc nemohou pracovat na počítači hackerů, a skryté na vašich a tisících dalších uživatelů, které občas zvyšují efektivitu hackingu.

Výběr hesel

Útoky pomocí výběru hesla (hrubá síla, hrubá síla v ruštině) je také dostatečně běžný. Je-li před několika lety, většina z těchto útoků byla opravdu busting všech kombinací určité sady postav pro kompilaci hesel určité délky, pak v okamžiku, kdy je vše poněkud jednodušší (pro hackery).Analýza populácích unikla v posledních letech v posledních letech ukazuje, že méně než polovina z nich je jedinečná, zatímco na těchto stránkách, kde "živé" převážně nezkušené uživatele, procento je zcela malé.

Co to znamená? Obecně platí, že hacker nemusí vyřešit neregulární miliony kombinací: mít základnu 10-15 milionů hesel (přibližný počet, ale v blízkosti pravdy) a nahrazení pouze těchto kombinací, může zasáhnout téměř polovinu Účty na libovolném místě.

V případě soustředeného útoku na konkrétní účet, kromě databáze, lze použít jednoduchou bustu, a moderní software vám umožní udělat to relativně rychle: Heslo 8 znaků může být hacknut ve dnech (a Pokud jsou tyto znaky datem nebo kombinací názvu a dat, které nejsou neobvyklé - v minutách).

Poznámka: Pokud používáte stejné heslo pro různé stránky a služby, jakmile budou heslo a odpovídající e-mailová adresa ohrožena na některém z nich, pomocí speciálního pro stejnou kombinaci přihlašovacích a hesla, bude testována na stovkách další stránky. Například ihned po úniku několika milionů hesel Gmail a Yandex na konci loňského roku, vlna hackingu původních účtů, Steam, Battle.net a UPlay (myslím, a mnoho dalších, jednoduše na mě oslovil se specifikovaným Herní služby).

Hacking stránky a přijímání hash hesla

Většina vážných stránek není uchovávejte heslo ve formě, ve kterém to víte. Pouze hash je uložen v databázi - výsledek použití nevratné funkce (tj. Z tohoto výsledku nelze získat z hesla znovu) na heslo. Na vašem vchodu do webu je hash znovu vypočítán a pokud se shoduje s tím, co je uloženo v databázi, pak jste zadali heslo správně.

Jak je snadné hádat, to je Hashi, a ne hesla samy o sobě z bezpečnostních důvodů - takže s potenciálním hackováním a přijmou databázového útočníka nemohl tyto informace používat a zjistit hesla.

Nicméně, poměrně často, to může:

- Pro výpočet hash se používají určité algoritmy, většinou známé a běžné (tj. Každý je může použít).

- S bázemi s miliony hesel (od bodu o bustě) má útočník také přístup k hash těchto hesel vypočítaných všemi dostupnými algoritmy.

- Mapování informací z přijaté databáze a hash hesla z vlastní báze, můžete určit, který algoritmus se používá a rozpoznává reálná hesla pro část položek v databázi jednoduchým srovnáním (pro všechny nežesiotické). A prostředky hašení vám pomohou zjistit zbytek jedinečné, ale krátké hesla.

Jak vidíte, marketingová obvinění z různých služeb, které neuchovávají vaše hesla na svých webových stránkách, nemusí nutně chránit od jeho úniku.

Spyware spyware.

Spyware nebo Spyware - široká škála škodlivého softwaru, který je skrytý nainstalován v počítači (také špionážní funkce, může být zahrnuta v nějakém nezbytném softwaru) a shromažďování informací o uživateli.Mimo jiné, jednotlivé typy spyware, například keyloggery (programy, které sledují klávesy, které kliknete) nebo skryté provozu analyzátory, mohou být použity (a použity) pro získání vlastních hesel.

Sociální inženýrství a otázky zotavení hesla

Podle Wikipedia, sociální inženýrství nám říká - metoda přístupu k informacím na základě zvláštností psychologie osoby (zde lze připsat a zmínit se nad phishingem). Na internetu najdete mnoho příkladů využití sociálního inženýrství (doporučuji vyhledávat a číst - je zajímavé), z nichž někteří jsou pozoruhodní s jejich elegancí. Obecně platí, že způsob se sníží na skutečnost, že téměř veškeré informace potřebné pro přístup k důvěrným informacím lze získat za použití lidské slabosti.

A dám jen jednoduchý a ne zvlášť elegantní příklad domácnosti týkající se hesel. Jak víte, na mnoha stránkách obnovit heslo, stačí představit odpověď na testovací otázku: Na jaké škole jste studoval, rodné jméno matky, přezdívku mazlíčka ... i když máte Tyto informace již neuvádí v otevřeném přístupu na sociálních sítích, protože si myslíte, že je to obtížné, bude s pomocí stejných sociálních sítí obtížné, obeznámit s vámi, nebo speciálně stávkou seznámení, nenápadně získat tyto informace?

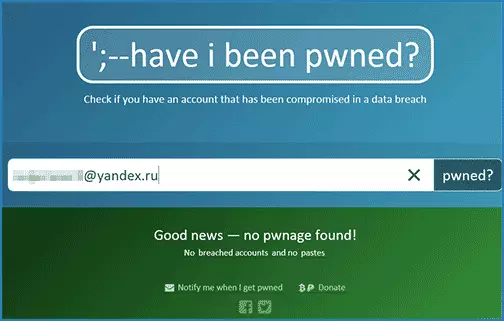

Jak zjistit, co bylo vaše heslo hacknuty

No, na konci článku několik služeb, které vám umožní zjistit, zda vaše heslo bylo hacknuty tím, že přispívají e-mailovou adresu nebo uživatelské jméno s databázemi hesla, které byly v přístupu Hacker. (Mírně mě překvapím, že mezi nimi příliš mnoho procenta databází z rusko-mluvící služby).

- https://haveibeenpwned.com/

- https://breachalarm.com/

- https://pwnedlist.com/query.

Objevili jste svůj účet v seznamu slavných hackerů? Má smysl změnit heslo, ale podrobněji o bezpečných postupech ve vztahu k hesel účtů budu psát v následujících dnech.