Firewall instalovaná v operačním systému se používá k zabránění neoprávněnému provozu mezi počítačovými sítěmi. Manuál nebo automaticky vytvoří speciální pravidla pro firewall, která odpovídá za řízení přístupu. V OS, vyvinutém na Jádru Linuxu, Centos 7 je vestavěný bránu firewall a je řízen firewallem. Výchozí firewall je zapojen a chtěli bychom o tom dnes mluvit.

Přizpůsobte bránu firewall v CentoS 7

Jak je uvedeno výše, standardní bránka firewall v Centos 7 je přiřazen nástroj FirewArtd. Proto bude nastavení brány firewall zváženo na příkladu tohoto nástroje. Filtrační pravidla můžete nastavit se stejnými IPTAtables, ale to se provádí mírně odlišná. Doporučujeme seznámit se s konfigurací uvedeného nástroje kliknutím na následující odkaz a začneme demontáž firewantu.Pokud jednou budete dočasně nebo trvale zakázat bránu firewall, doporučujeme vám použít pokyny uvedené v jiném článku následujícím odkazem.

Přečtěte si více: Zakázat bránu firewall v Centos 7

Zobrazit výchozí pravidla a cenově dostupné zóny

Dokonce i pravidelná brána firewall má vlastní jednoznačná pravidla a přístupná zóna. Před zahájením politického editace vám doporučujeme seznámit se s aktuální konfigurací. To se provádí pomocí jednoduchých příkazů:

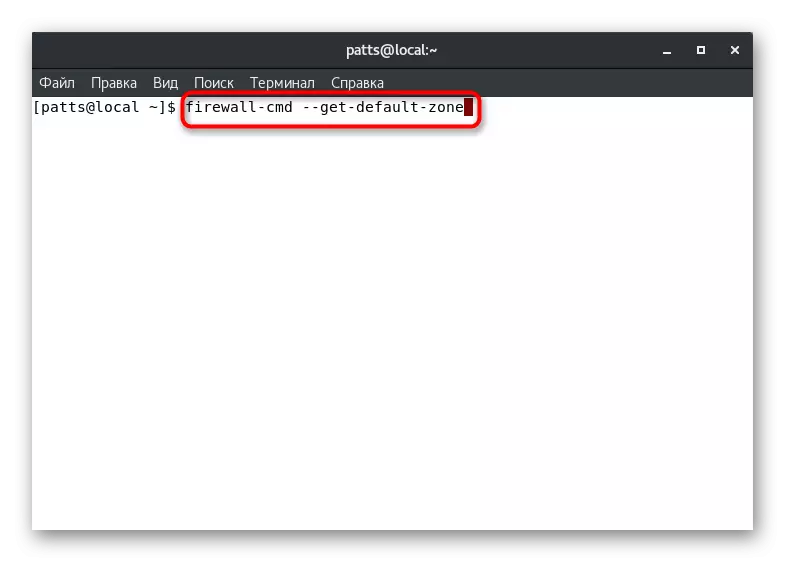

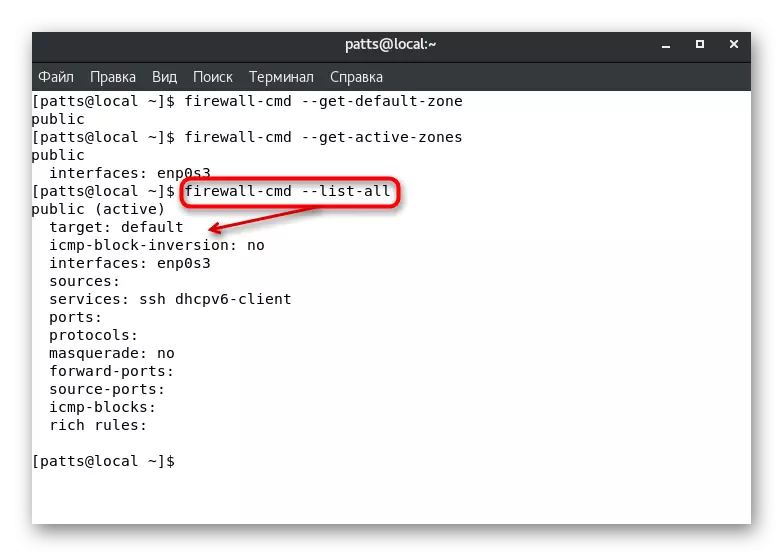

- Výchozí zóna bude určovat příkaz firewall-cmd-get-default-zone.

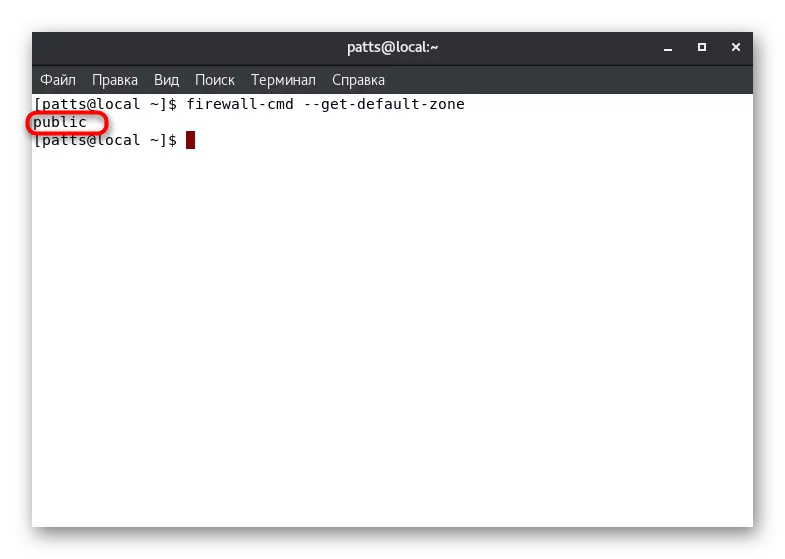

- Po jeho aktivaci uvidíte nový řetězec, kde se zobrazí požadovaný parametr. Například "veřejná" zóna je zvažována v níže uvedeném screenshot.

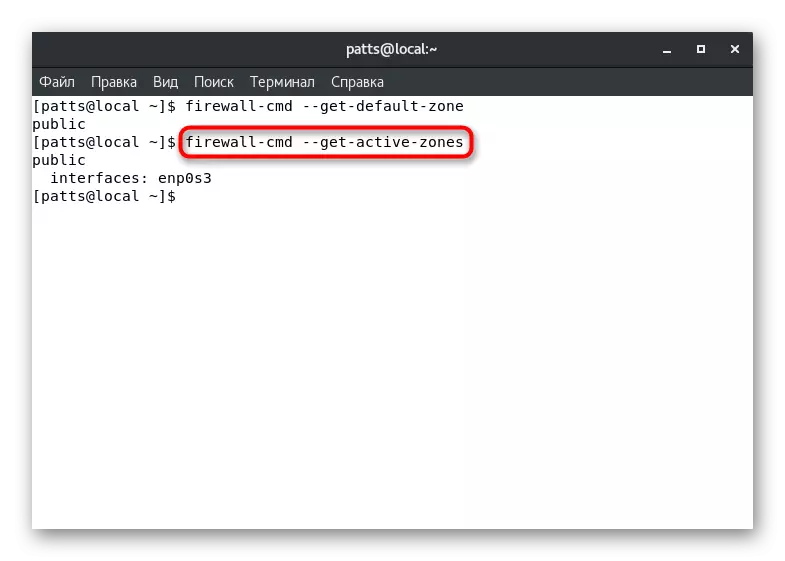

- Několik zón však může být aktivní ihned, kromě toho jsou vázány na samostatné rozhraní. Zjistěte si tyto informace prostřednictvím firewall-cmd-get-aktivních zón.

- Příkaz Firewall-cmd - seznam všech zobrazí pravidla nastavená pro výchozí zónu. Věnujte pozornost screenshot níže. Uvidíte, že aktivní zóna "Veřejná" je přiřazena pravidlo "Výchozí" - výchozí funkce, rozhraní ENP0S3 a dvě služby.

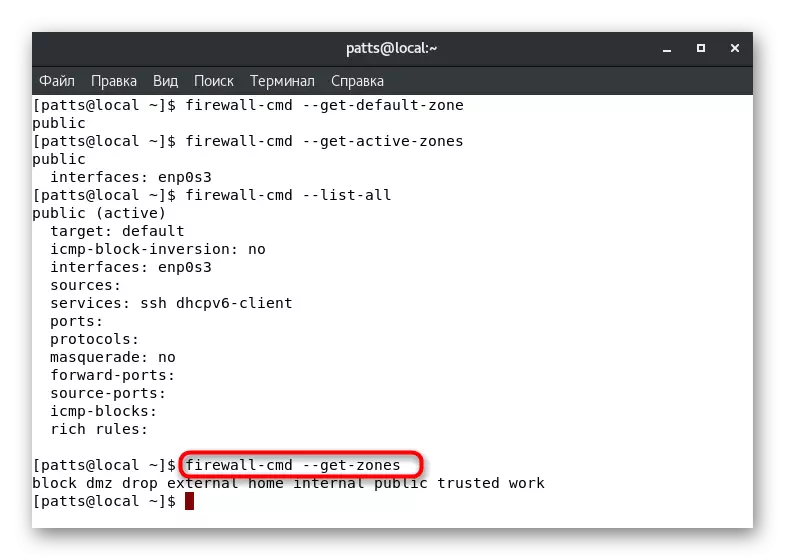

- Pokud máte potřebu naučit se všechny dostupné zóny brány firewall, zadejte zóny firewall-cmd-get.

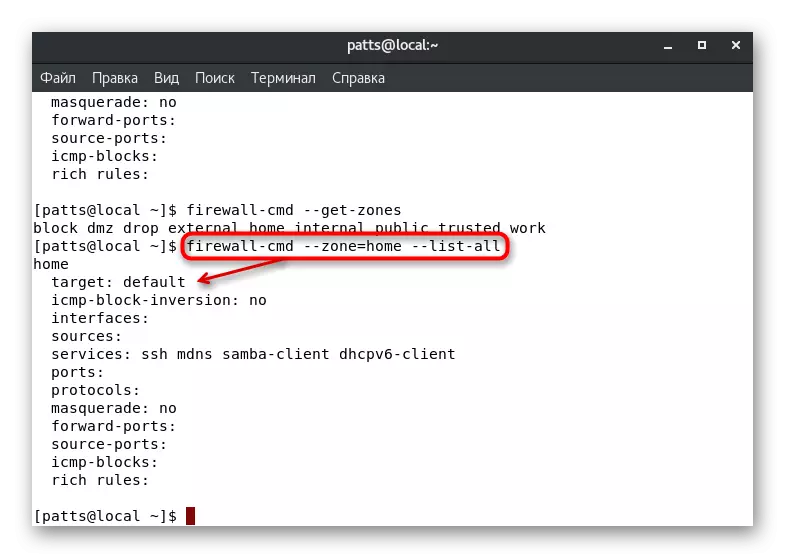

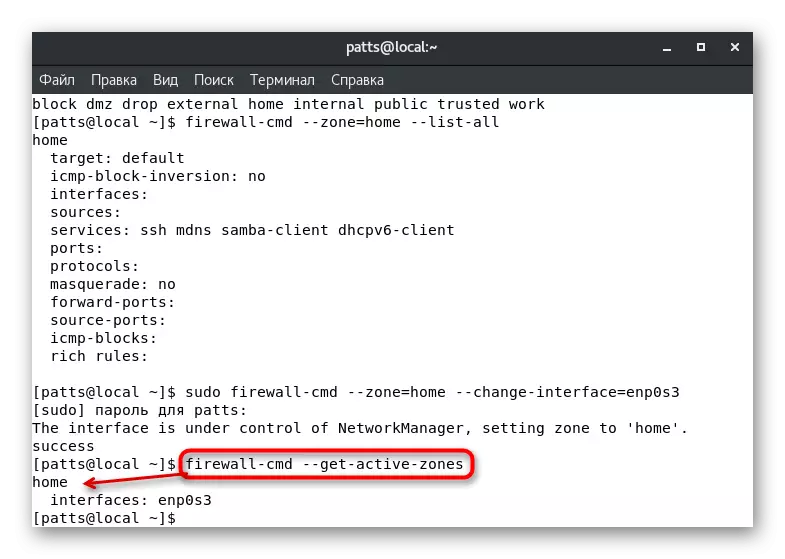

- Parametry specifické zóny jsou definovány přes firewall-cmd -zone = název - seznam - všechny, kde je název názvu zóny.

Po určení požadovaných parametrů se můžete přesunout na jejich změnu a doplnění. Podívejme se podrobně několik nejoblíbenějších konfigurací.

Nastavení zón rozhraní

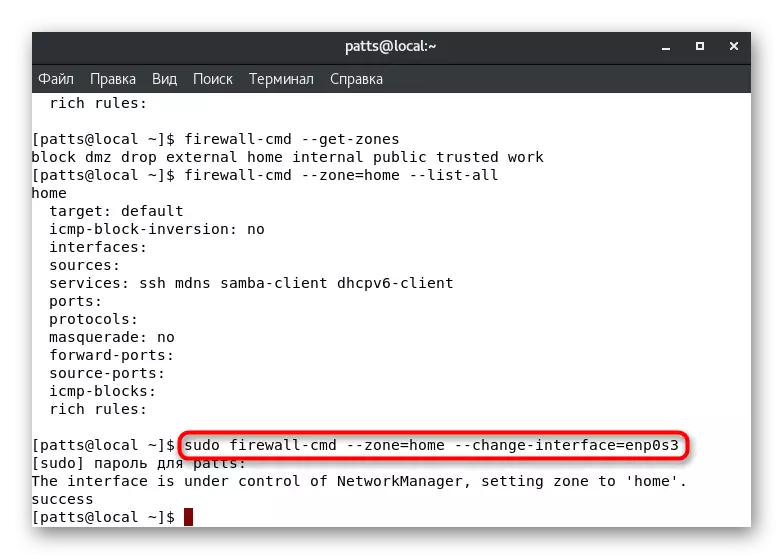

Jak víte z výše uvedených informací, výchozí zóna je definována pro každé rozhraní. Bude v něm, dokud nastavení nezmění uživatele nebo programově. Rozhraní je možné ručně přenášet do zóny na jednu relaci a provádí se aktivací sudo brány firewall-cmd -zone = Home Command-Command-Interface = ETH0. Výsledek "úspěch" naznačuje, že převod byl úspěšný. Připomeňme si, že tato nastavení jsou resetována ihned po restartování brány firewall.

S takovou změnou parametrů je třeba mít na paměti, že provoz služeb může být resetován. Některé z nich nepodporují fungování v určitých zónách, řekněme, SSH, ačkoli dostupný v "Domů", ale v uživateli nebo speciální službě bude fungovat. Ujistěte se, že rozhraní bylo úspěšně vázáno na novou pobočku zadáním firewall-cmd-get-aktivních zón.

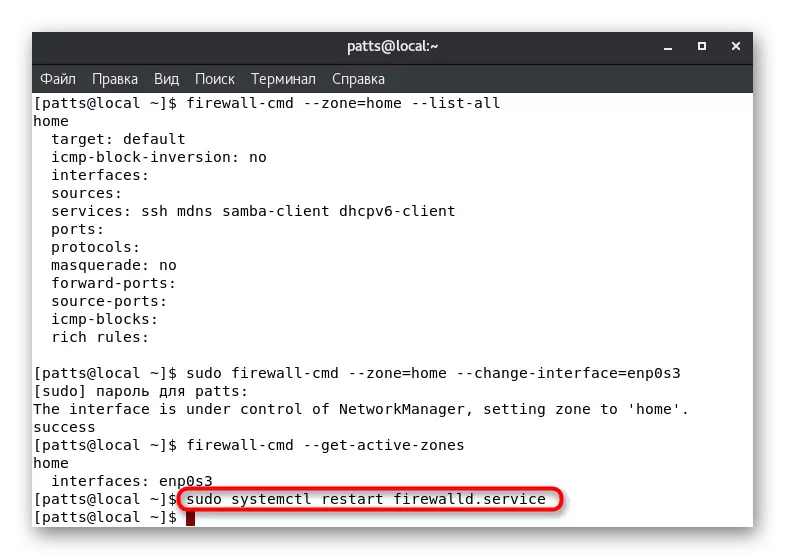

Chcete-li obnovit dříve provedené nastavení, jednoduše spusťte restart firewall: sudo systemctl restartovat firewalld.service.

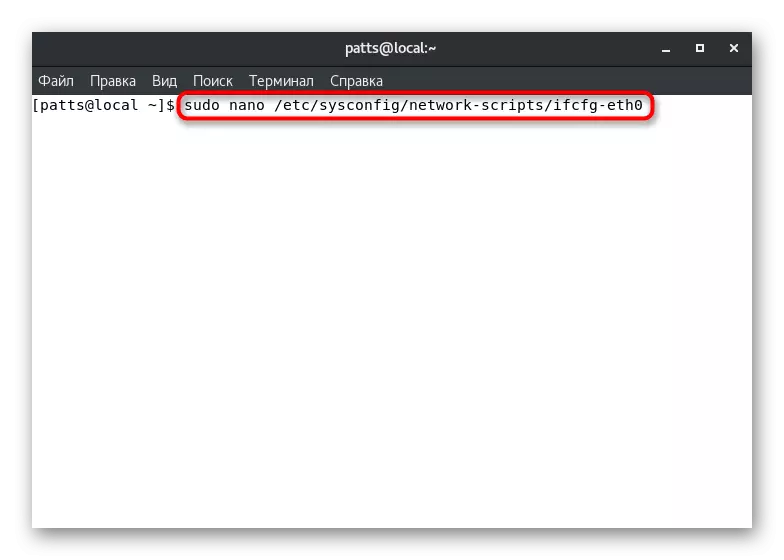

Někdy není vždy vhodné změnit zónu rozhraní v jedné relaci. V tomto případě budete muset upravit konfigurační soubor tak, aby byla všechna nastavení smaltována na trvale. Chcete-li to provést, doporučujeme vám použít textový editor Nano, který je instalován z oficiálního úložiště Sudo Yum Install Nano. Dále taková akce zůstává:

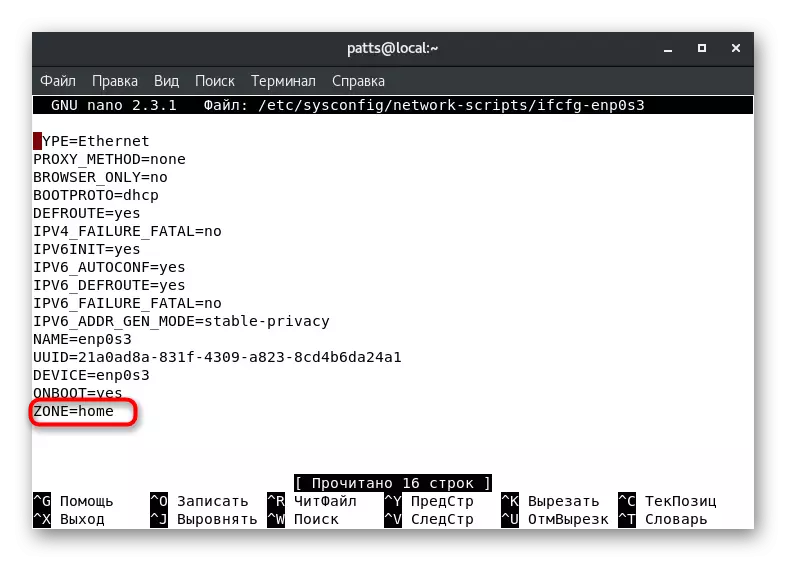

- Otevřete konfigurační soubor přes editor zadáním sudo nano / etc / sysconfig / síťové skripty / ifcfg-eth0, kde eth0 je název požadovaného rozhraní.

- Potvrďte ověřování účtu pro provedení dalších akcí.

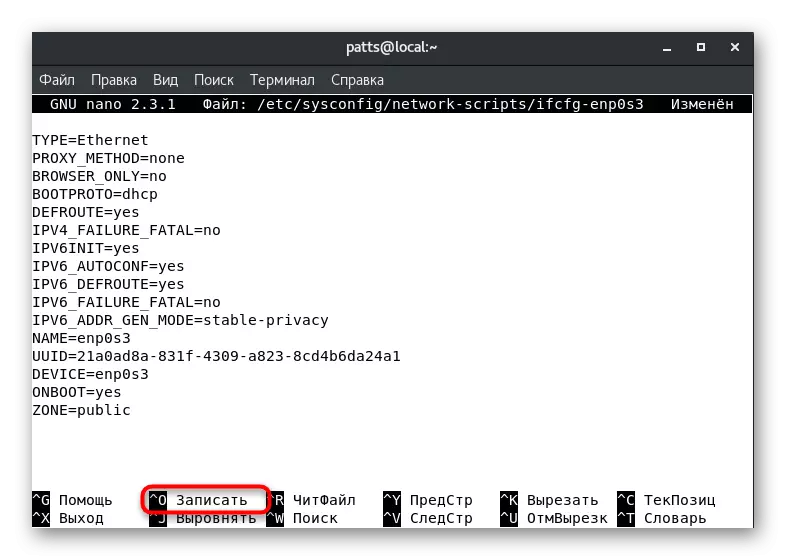

- Rozložení parametru "Zone" a změnit svou hodnotu na požadovanou, například veřejnost nebo doma.

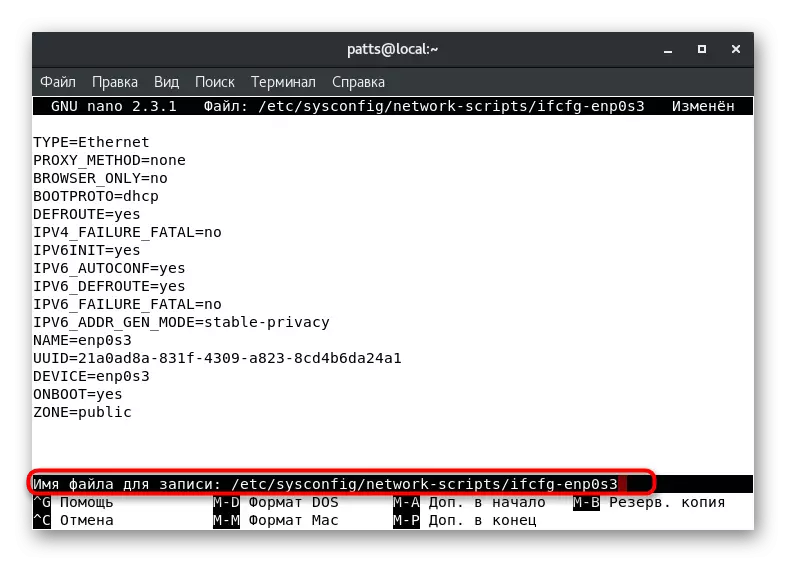

- Podržte klávesy Ctrl + O pro uložení změn.

- Nezměnejte název souboru, ale jednoduše klikněte na Enter.

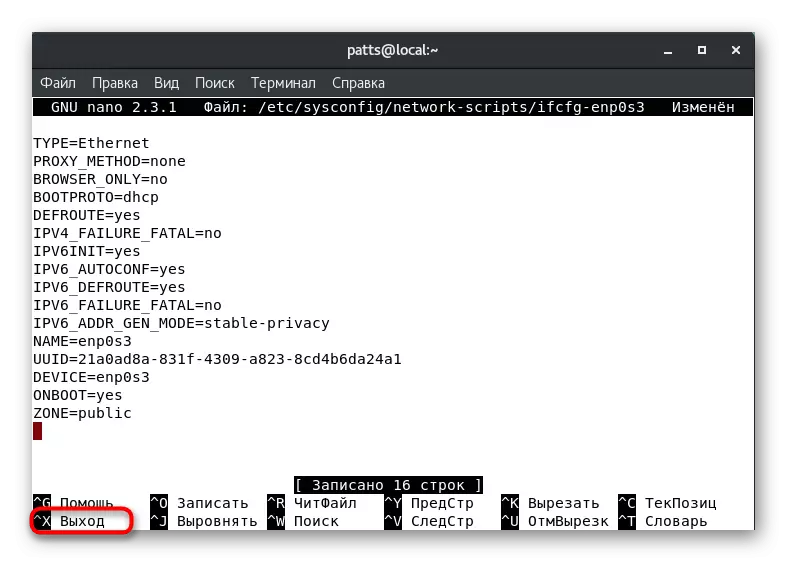

- Ukončete textový editor přes CTRL + X.

Nyní rozhraní zóna bude ten, který jej uvedeno, až do příštího editaci konfiguračního souboru. Pro aktualizované parametry spusťte sudo SystemCtl Restart Network.Service a sudo SystemCtl Restart Firewalld.Service.

Nastavení výchozí zóny

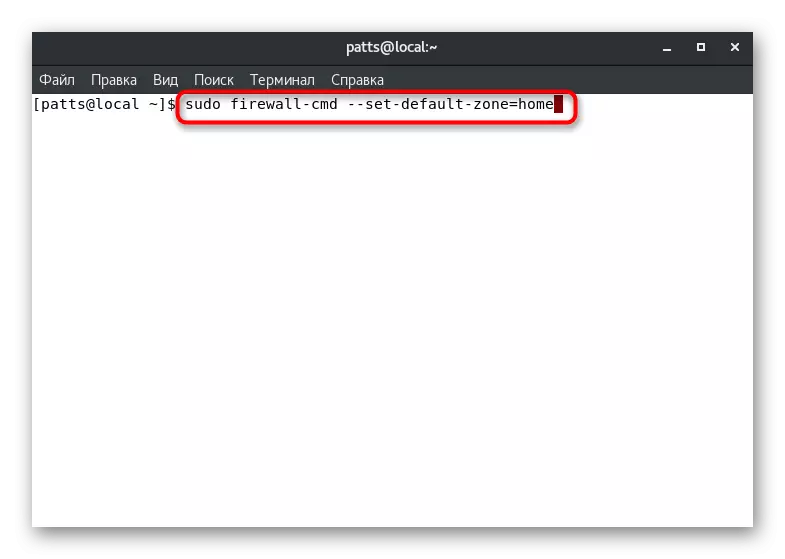

Výše uvedené jsme již prokázali tým, který vám umožní naučit se výchozí zónu. Lze jej také změnit nastavením parametru podle svého výběru. Chcete-li to provést v konzole, stačí registrovat sudo brány firewall-cmd-default-zóny = název, kde je název jméno požadované zóny.

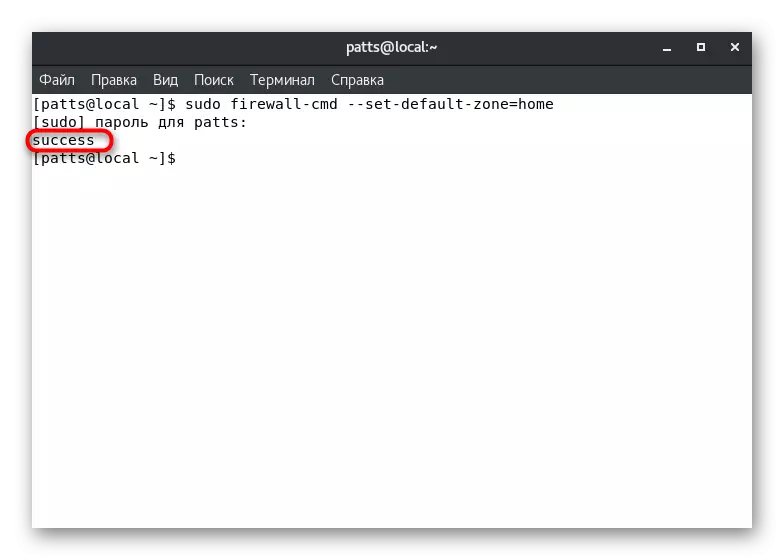

Úspěch příkazu bude svědčit nápis "úspěch" v samostatné lince. Poté se všechna aktuální rozhraní rodí do určené zóny, pokud druhý není uveden v konfiguračních souborech.

Vytváření pravidel pro programy a nástroje

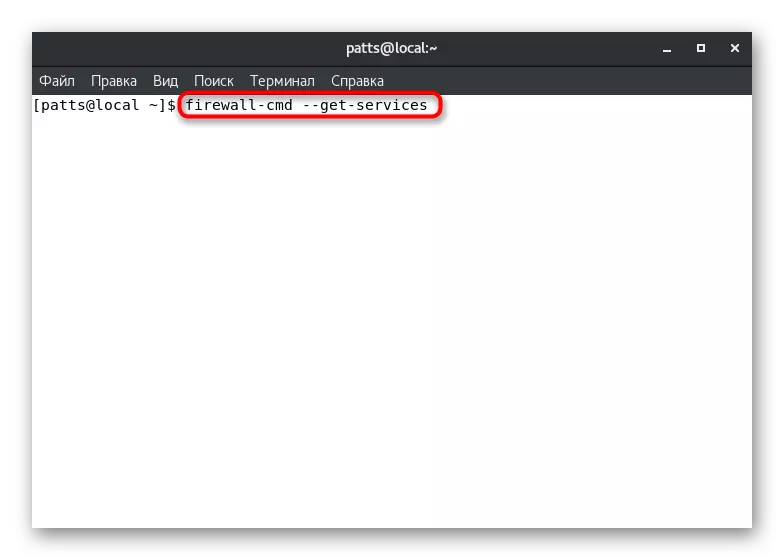

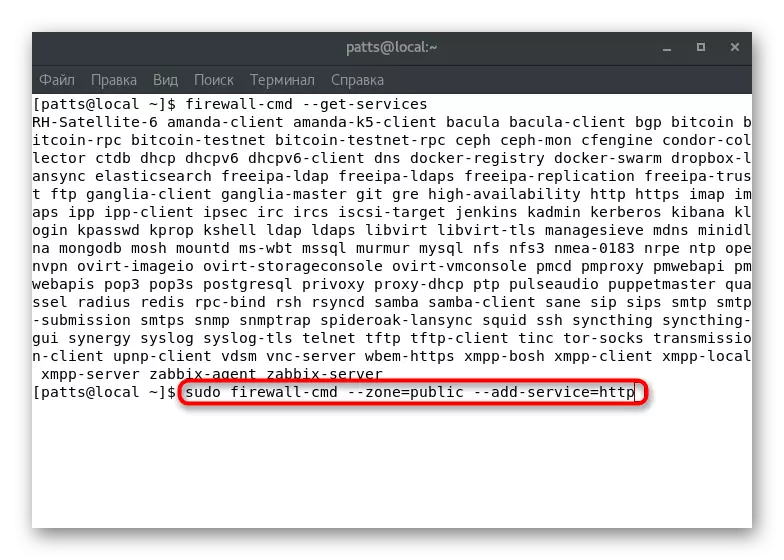

Na samém počátku článku jsme hovořili o akci každé zóny. Definování služeb, nástrojů a programů v těchto pobočkách umožní uplatňovat jednotlivé parametry pro každého z nich pro každého uživatelského požadavku. Chcete-li začít, doporučujeme vám seznámit se s úplným seznamem služeb dostupných v současné době: firewall-cmd-get-Services.

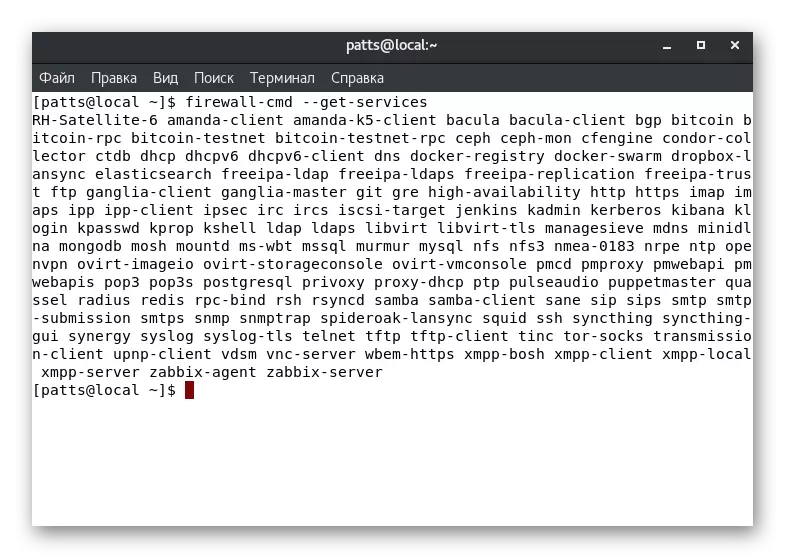

Výsledek se zobrazí přímo do konzoly. Každý server je rozdělen mezerou a můžete snadno najít nástroj, který vás zajímá. Pokud chybí požadovaná služba, měla by být dodatečně nainstalována. Na pravidlech instalace čtete v oficiální softwarové dokumentaci.

Výše uvedený příkaz ukazuje pouze názvy služeb. Podrobné informace pro každého z nich se získají prostřednictvím individuálního souboru na cestách / usr / lib / firewalld / služby. Tyto dokumenty mají formát XML, cesta, například na SSH vypadá takto: /USR/lib/firewalld/services/ssh.xml a dokument má následující obsah:

Ssh.

Secure Shell (SSH) je protokol pro přihlášení a provádění příkazů na vzdálených počítačích. Poskytuje bezpečnou šifrovanou komunikaci. Pokud plánujete přístup k remotenetu počítače přes SSH přes rozhraní brány firewall, povolte tuto možnost. Pro tuto možnost musíte instalovat balíček OpenSSH-Server nainstalovaný.

Servisní podpora je aktivována v konkrétní zóně ručně. V terminálu byste měli nastavit sudo firewall-cmd -zone = public -dd-service = příkaz http, kde --Zone = veřejnost je aktivační zóna a --dd-service = http - název služby. Všimněte si, že taková změna bude platná pouze v rámci jedné relace.

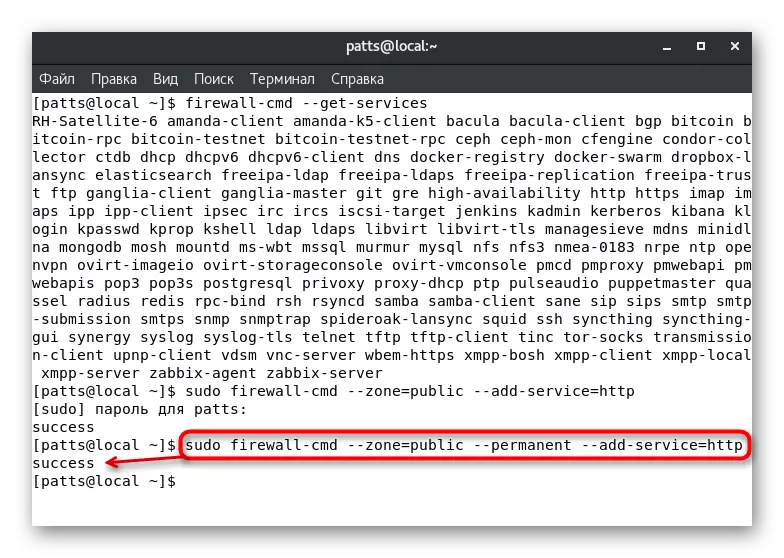

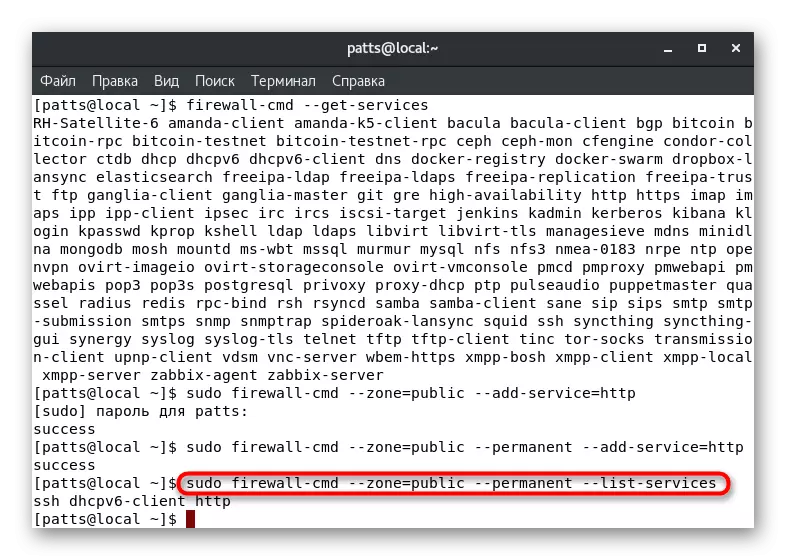

Trvalý doplněk se provádí přes sudo brány firewall-cmd -zone = veřejnoprávní --permanentní --dd-service = http a výsledek "úspěch" označuje úspěšné dokončení operace.

Můžete zobrazit kompletní seznam trvalých pravidel pro konkrétní zónu zobrazením seznamu v samostatném řádku konzoly: sudo brány firewall-cmd -zone = veřejnoprávní -permanent - seznam služeb.

Rozhodovací problém s nedostatkem přístupu ke službě

Standardní pravidla brány firewall jsou označena nejoblíbenějšími a bezpečnějšími službami, jak je povoleno, ale některé standardní nebo třetí stranické aplikace, které blokuje. V tomto případě uživatel musí ručně změnit nastavení, aby problém vyřešil s přístupem. Můžete to udělat ve dvou různých metodách.

Port portu

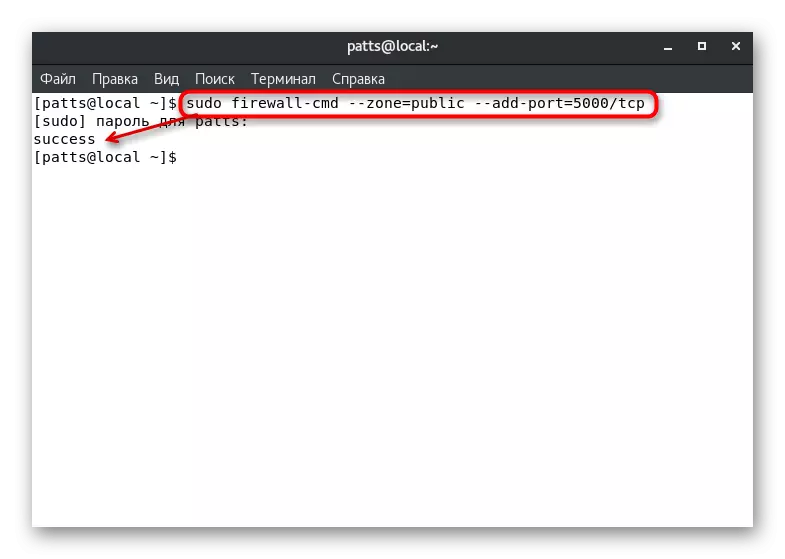

Jak víte, všechny síťové služby používají konkrétní port. Snadno je detekován bránou firewall a mohou být provedeny bloky. Chcete-li se vyhnout takovým akcím z brány firewall, musíte otevřít požadovaný port sudo brány firewall-cmd -zone = veřejné - portd-port = 0000 / TCP, kde --Zone = veřejnost je oblast portu, -dd- Port = 0000 / TCP - číslo portu a protokol. Volba brány firewall-cmd -ist -ist-ports zobrazí seznam otevřených portů.

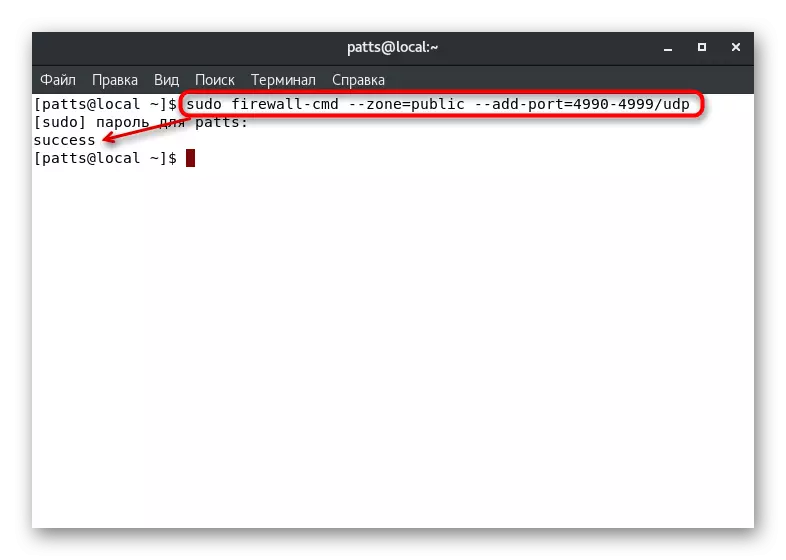

Pokud potřebujete otevřít porty obsažené v rozsahu, použijte sudo firewall-cmd řetězec --Zone = public -dd-port = 0000-9999 / UDP, kde --add-port = 0000-9999 / UDP - rozsah portů a jejich protokol.

Výše uvedené příkazy vám umožňují otestovat používání podobných parametrů. Pokud úspěšně prošel, měli byste přidat stejné porty do konstantních nastavení, a to se provádí zadáváním firewall-cmd -zone = veřejný-publicermanent --add-port = 0000 / TCP nebo sudo brány firewall-cmd - Zóna = veřejnoprávní -Permanent --Add-port = 0000-9999 / UDP. Seznam otevřených trvalých portů je vnímán následovně: Sudo Firewall-cmd -zone = veřejnoprávní -Permanent - seznam listů.

Definice služby

Jak vidíte, přidávání portů nezpůsobuje žádné potíže, ale postup je komplikován, když aplikace používají velké množství. Pro sledování všech použitých portů se stává obtížným, s ohledem na to, že stanovení služby bude správnější volba:

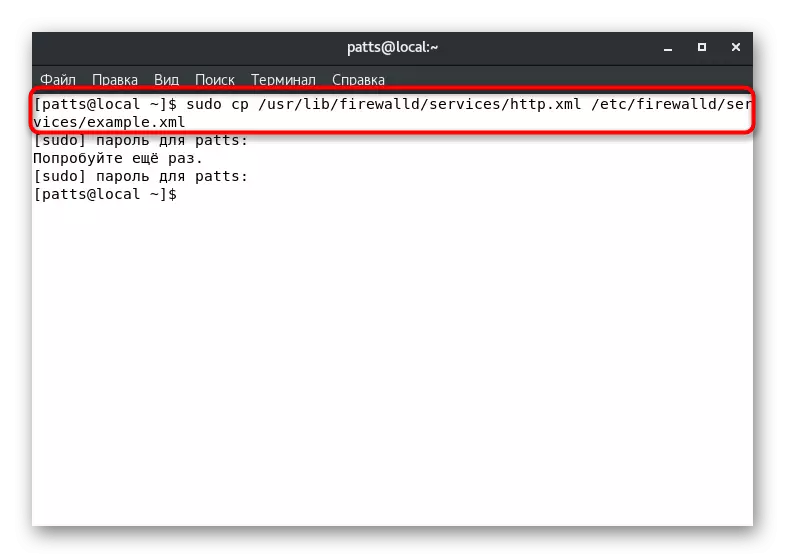

- Zkopírujte konfigurační soubor psaní SUDO CP /USR/lib/firewalld/services/service.xml /etc/firewalld/services/example.xml, kde service.xml je název servisního souboru a příklad .xml je Jméno jeho kopií.

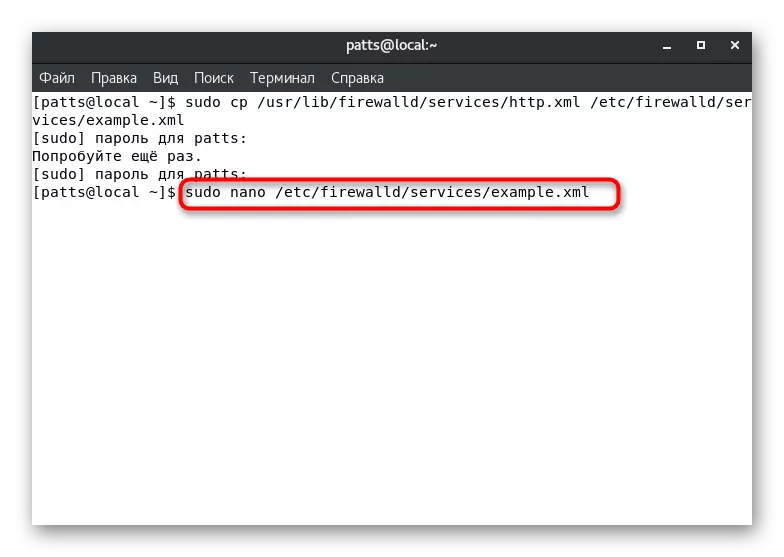

- Otevřete kopii pro změnu prostřednictvím libovolného textového editoru, například sudo nano /etc/firewalld/services/example.xml.

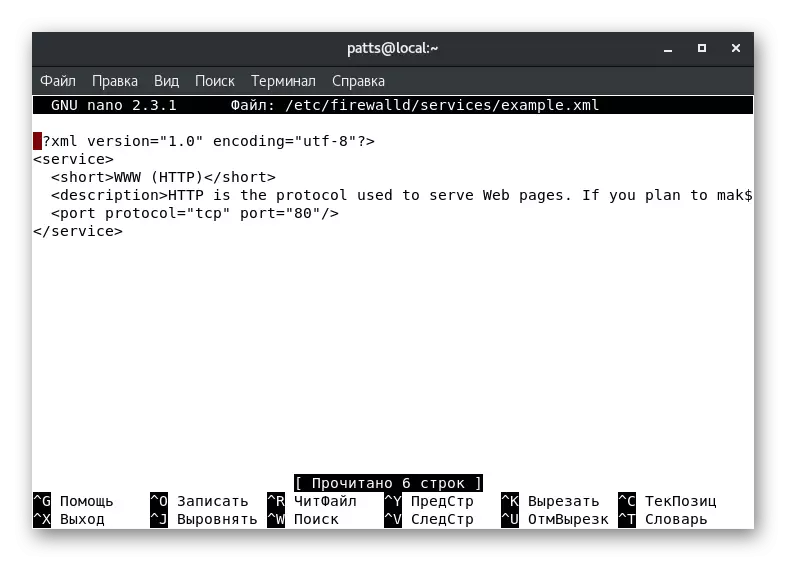

- Například jsme vytvořili kopii služby HTTP. V dokumentu jste v podstatě viděli různé metadata, například krátký název a popis. Ovlivňuje server pro práci pouze změnou čísla portů a protokolu. Nad řetězec by měl být přidán, aby se port otevřel. TCP - použitý protokol, číslo portů 0000.

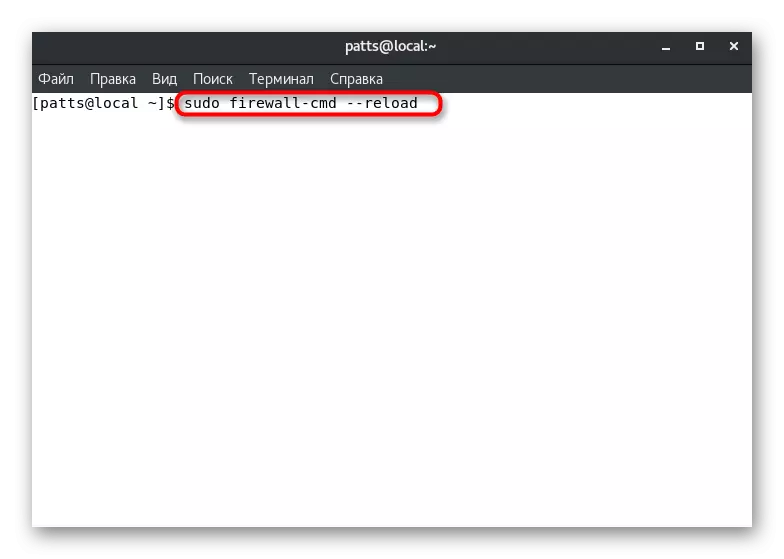

- Uložte všechny změny (CTRL + O), zavřete soubor (CTRL + X) a restartujte bránu firewall, abyste aplikovali parametry přes sudo bránu firewall-cmd-cmdoad. Poté se služba zobrazí v seznamu dostupných, který lze zobrazit pomocí firewall-cmd-get-Services.

Musíte zvolit nejvhodnější řešení problému servisu s přístupem ke službě a provádět zadané pokyny. Jak vidíte, všechny akce se provádějí poměrně snadno a neměly by existovat žádné potíže.

Vytváření vlastních zón

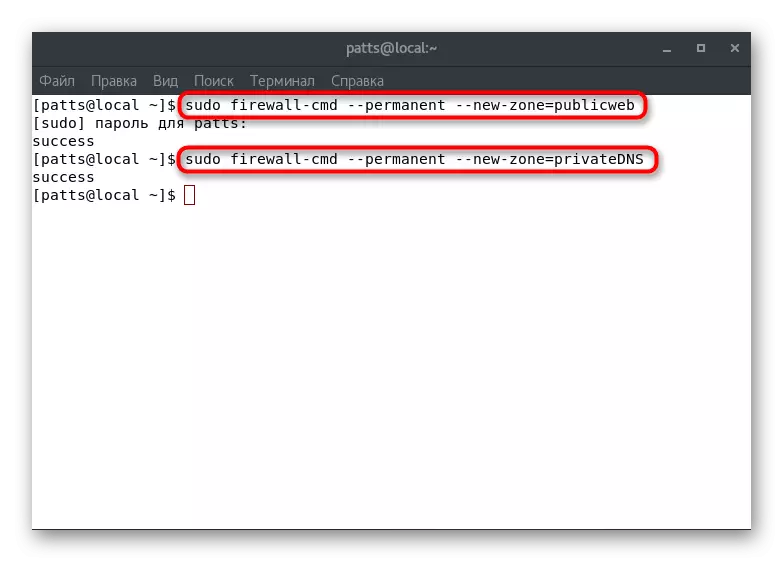

Už víte, že v Firewaldu byl vytvořen velký počet rozmanitých zón s definovanými pravidly. Situace se však vyskytují, když správce systému musí vytvořit uživatelskou zónu, například "PublicLeB" pro nainstalovaný webový server nebo "Privatedns" - pro server DNS. Na těchto dvou příkladech budeme analyzovat přidání větví:

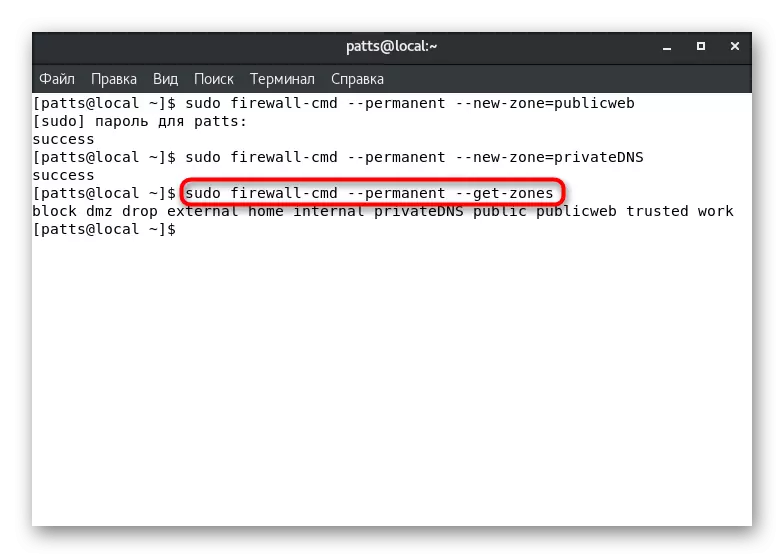

- Vytvořte dvě nové trvalé zóny Sudo Firewall-Cmd-PEROMANENT --NEW-Zone = PublicWeb a Sudo Firewall-Cmd-Permanent --New-zóna = Privatedns.

- Budou k dispozici po restartování nástroje Sudo Firewall-cmd-cmd. Chcete-li zobrazit trvalé zóny, zadejte sudo firewall-cmd-cmd-permanent-get -get -get -get -get.

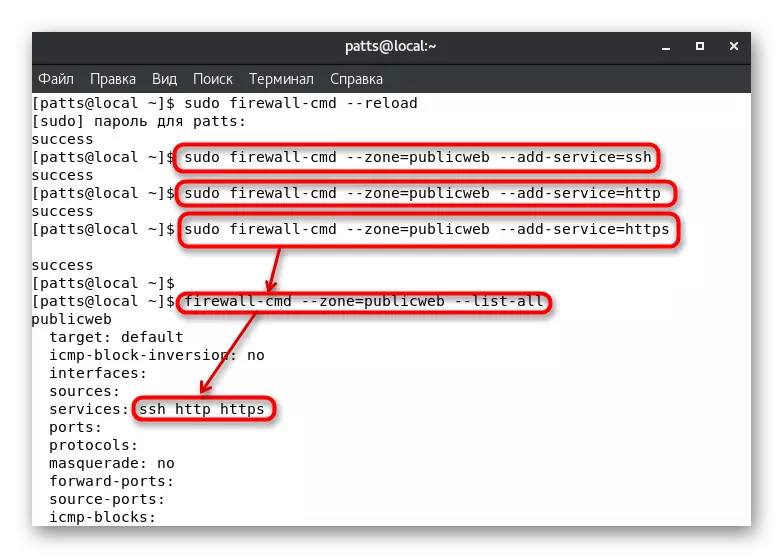

- Přiřaďte jim nezbytné služby, například "SSH", "http" a "https". Jedná se o sudo firewall-cmd -zone = publicWeb --add-service = ssh, sudo brány firewall-cmd-zone = publicweb --do-service = publicLeB-firewall-cmd - public web - publicSweb - Add- service = https, kde --Zone = publicweb je název zóny přidat. Můžete si prohlédnout aktivitu služeb tím, že čekající na firewall-cmd -zone = publicWeb - seznam.

Z tohoto článku jste se dozvěděli, jak vytvořit vlastní zóny a přidat jim služby. Už jsme jim říkali jako výchozí a přiřazení výše uvedených rozhraní, můžete zadat pouze správná jména. Nezapomeňte restartovat firewall po provedení trvalé změny.

Jak vidíte, Firewalld Firewall je poměrně objemový nástroj, který vám umožní provést nejvhodnější konfiguraci brány firewall. Zůstane jen proto, aby se utility spustil se systémem a zadaná pravidla okamžitě začnou svou práci. Udělejte si sudo SystemCll Povolit příkaz Firewalld.