En aquest article - informació detallada sobre els mètodes que es poden utilitzar per hackejar contrasenyes personalitzats i per què són vulnerables a aquest tipus d'atacs. I a la fi es troba una llista dels serveis en línia que li permetrà esbrinar si la contrasenya ha estat compromesa. També hi haurà (ja) el segon article sobre el tema, però recomano la lectura de la lectura de la revisió actual, i després anar a la següent.

Actualització: Preparat El següent material és la seguretat de les contrasenyes, que descriu com maximitzar els seus comptes i contrasenyes.

Quins mètodes s'utilitzen per a les contrasenyes de hackers

Per a la pirateria contrasenyes, no hi ha una àmplia gamma de diferents tècniques tals. Gairebé tots ells són coneguts i gairebé qualsevol compromís de la informació confidencial s'aconsegueix mitjançant l'ús de mètodes individuals o combinacions dels mateixos.phishing

La forma més comuna del que avui és "líder" contrasenyes dels serveis postals populars i xarxes socials és el phishing, i aquest mètode funciona per a un percentatge molt gran d'usuaris.

L'essència de l'mètode és que vostè es cau en, com es pensa, un lloc familiar (el mateix Gmail, VC o companys de classe, per exemple), i per una raó o una altra, se li demana que introdueixi el seu nom d'usuari i la contrasenya (per a la entrada, la confirmació d'alguna cosa, al seu torn, etc.). Immediatament després d'introduir la contrasenya resulta ser als intrusos.

Com passa això: Vostè pot rebre una carta, suposadament des del servei de suport, que es va informar sobre la necessitat d'introduir el compte i el vincle es dóna, quan es va a la qual s'obre el lloc, original exactament copiat. Una opció és possible quan després d'una instal·lació aleatòria de programari no desitjat en un equip, la configuració de sistema es canvien de tal manera que quan s'introdueix el navegador l'adreça a la barra d'adreces, en realitat es cau en el lloc de pesca exactament de la mateixa manera.

Com he assenyalat, molts usuaris es troben amb això, i en general s'associa amb la manca d'atenció:

- Després de la recepció de la carta, que d'una forma o altre ofereix que introdueixi el seu compte en un lloc en particular, prestar atenció a si s'ha enviat des de l'adreça de correu electrònic en aquest lloc: s'utilitzen generalment adreces similars. Per exemple, en lloc [email protected], pot ser [email protected] o alguna cosa semblant. No obstant això, la direcció correcta no sempre garanteix que tot està en ordre.

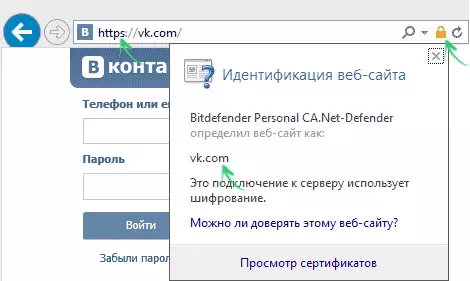

- Abans d'introduir la contrasenya, mirar amb cura en la barra d'adreces del navegador. En primer lloc, convé precisar que el lloc que vol anar. No obstant això, en el cas de programari maliciós a l'equip, això no és suficient. També s'ha de prestar a la presència d'un xifrat de connexió que pot ser determinat mitjançant el protocol HTTPS en lloc de HTTP i la imatge de la "pany" a la barra d'adreces, fent clic sobre el qual, pot assegurar-se que vostè està en aquest lloc. Gairebé tots els recursos greus que requereixen inici de sessió per al xifrat d'ús.

Per cert, observo que els atacs de phishing i els mètodes de generació de contrasenyes (descrits més endavant) no vol dir avui el laboriós treball vigorós d'una persona (és a dir, que no necessita introduir un milió de contrasenyes a mà) - Tots fan especial programes, de forma ràpida i en grans volums i després informar sobre l'èxit de l'atacant. D'altra banda, aquests programes no poden treballar a l'ordinador d'un hacker, i amagat en la seva visita i milers d'altres usuaris, que de vegades augmenta l'eficàcia de la pirateria.

La selecció de les contrasenyes

Atacs que utilitzen la selecció de contrasenyes (força bruta, força grollera en rus) és també bastant comú. Fa alguns anys, la majoria d'aquests atacs van ser realment tractant totes les combinacions d'un conjunt de caràcters per produir una determinada longitud de les contrasenyes, en aquest moment les coses són una mica més fàcil (per als hackers).L'anàlisi dels populats va filtrar en els últims anys en els últims anys mostra que menys de la meitat d'ells són únics, mentre que en aquells llocs on els usuaris predominantment sense experiència "en viu", el percentatge és completament petita.

Què vol dir això? En general, el fet que hacker no necessiten solucionar milions no habituals de combinacions: que té una base de 10-15 milions de contrasenyes (nombre aproximat, però a prop de la veritat) i substituint solament aquestes combinacions, es pot tallar gairebé la meitat de els comptes en qualsevol lloc.

En el cas d'un atac concentrat en un compte específic, a més de la base de dades, bust simple pot ser utilitzat, i el programari modern permet que ho faci de forma relativament ràpida: la contrasenya de 8 caràcters pot ser hacker en qüestió de dies (i si aquests personatges són una data o una combinació de nom i dates que no són infreqüents - en minuts).

Nota: Si utilitzeu la mateixa contrasenya per a diversos llocs i serveis, tan aviat com la contrasenya i l'adreça de correu electrònic corresponent es veurà compromesa en qualsevol d'ells, utilitzant el especial per a la mateixa combinació de nom d'usuari i contrasenya, que es posarà a prova en centenars de altres llocs. Per exemple, immediatament després de fuites de diversos milions de contrasenyes Gmail i Yandex a finals de l'any passat, l'onada de comptes d'origen d'origen, Steam, Battle.net i Uplay (Crec que, i molts altres, simplement em va apel·lar amb l'especificat jocs d'atzar serveis).

Pirateria llocs i recepció de contrasenyes de hash

La majoria dels llocs seriosos no emmagatzemen la vostra contrasenya en el formulari en què ho sabeu. Només l'hash s'emmagatzema a la base de dades: el resultat d'aplicar una funció irreversible (és a dir, des d'aquest resultat no es pot obtenir de nou a la vostra contrasenya) a la contrasenya. A l'iniciar-vos al lloc web, el hash es torna a calcular i, si coincideix amb l'emmagatzemada a la base de dades, vol dir que ha introduït la contrasenya correcta.

Com és fàcil d'endevinar, és Hashi, i no les pròpies contrasenyes només per motius de seguretat, de manera que amb un possible pirateria i recepció de l'atacant de la base de dades, no podia utilitzar la informació i descobrir les contrasenyes.

No obstant això, molt sovint, a fer-ho es pot:

- Per calcular el hash utilitzant certs algorismes, majoritàriament coneguts i comuns (és a dir, tothom pot utilitzar-los).

- Tenir bases amb milions de contrasenyes (des del punt sobre el bust), l'atacant també té accés a l'hash d'aquestes contrasenyes calculats per tots els algoritmes accessibles.

- Mapatge d'informació de la base de dades rebuda i les contrasenyes Hashing des de la seva pròpia base, es pot determinar quin algorisme s'utilitza i reconeix les contrasenyes reals per a part de les entrades a la base de dades mitjançant una comparació simple (per a tots els indesiòtics). I els mitjans d'extinció ajudaran a trobar la resta de les contrasenyes úniques, però curts.

Com es pot veure, les al·legacions comercialització de diversos serveis que no emmagatzemen les contrasenyes a la seva pàgina web, no necessàriament protegir-lo de la seva fugida.

Spyware Spyware

Spyware o spyware: una àmplia gamma de programari maliciós instal·lat en secret en un ordinador (ja que les funcions de programari espia es poden incloure en algun programari necessari) i recopila informació sobre l'usuari.Entre altres coses, els tipus de programari espia individuals, per exemple, keyloggers (programes que fan el seguiment de les claus que feu clic) o es poden utilitzar analitzadors de trànsit ocult (i usats) per obtenir contrasenyes personalitzades.

Enginyeria Social i Recuperació de la contrasenya Preguntes

D'acord a Wikipedia, l'enginyeria social ens està dient - el mètode d'accés a la informació en funció de les peculiaritats de la psicologia d'una persona (en aquest cas es pot atribuir i va esmentar anteriorment phishing). A Internet es poden trobar molts exemples de l'ús de l'enginyeria social (recomano buscar i llegir - és interessant), alguns dels quals es crida l'atenció per la seva elegància. En general, el mètode es redueix al fet que gairebé qualsevol informació necessària per accedir a la informació confidencial es pot obtenir mitjançant l'ús de la debilitat humana.

I et donaré només un simple exemple i no particularment elegant llar relacionats amb les contrasenyes. Com ja sabeu, en molts llocs per restaurar la contrasenya, és suficient per introduir una resposta a la pregunta de la prova: a quina escola vau estudiar, el nom de soltera de la mare, el sobrenom d'una mascota ... fins i tot si ho tens ja no es col·loca aquesta informació en accés obert a les xarxes socials, com vostè pensa que és difícil Will amb l'ajuda de les mateixes xarxes socials, estar familiaritzat amb vostè, o especialment familiaritzant, discretament obtenir aquesta informació?

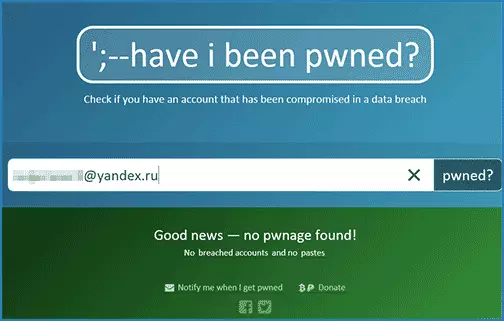

Com esbrinar quina ha estat piratejat la vostra contrasenya

Bé, a la fi de l'article, diversos serveis que li permeten saber si la contrasenya ha estat hacker per conciliar la seva adreça de correu electrònic o nom d'usuari amb bases de dades de contrasenyes que han estat en l'accés remot. (I em sorprèn una mica que entre ells massa percentatge de les bases de dades dels serveis de parla russa).

- https://haveibeenpwned.com/

- https://braachalarm.com/

- https://pwnedlist.com/Query.

Heu descobert el vostre compte a la llista de hackers famosos? Té sentit canviar la contrasenya, però amb més detall sobre les pràctiques segures en relació amb les contrasenyes del compte que escric en els propers dies.