Si cal analitzar els paquets de xarxa o d'intercepció en Linux, el millor és utilitzar una utilitat de consola per això. Tcpdump. . Però el problema sorgeix en la gestió bastant complicat. Un usuari normal s'assembla a la feina amb la utilitat incòmode, però és només a primera vista. L'article es descriurà com està disposat el tcpdump, que la sintaxi té, com usar-lo, i serà presentat nombrosos exemples del seu ús.

Llegiu també: manuals de configuració de connexió a Internet a Ubuntu, Debian, Ubuntu Server

Instal·lació

La majoria dels desenvolupadors de sistemes operatius Linux s'inclouen en la utilitat tcpdump a la llista de pre-instal lat, però si per alguna raó no es troba en la seva distribució, sempre es pot descarregar-lo i instal·lar-lo a través del terminal. Si el sistema operatiu està basat en Debian, i això és Ubuntu, Linux Mint, Kali Linux i els seus semblants, cal executar aquesta comanda:Sudo apt Instal·lar tcpdump

Quan s'instal·la, cal introduir una contrasenya. Recordeu que quan no es visualitza, no es mostra, també per confirmar la instal·lació és necessari introduir el símbol "D" i premi ENTER.

Si té Red Hat, Fedora o CentOS, a continuació, l'equip d'instal·lació té la forma:

Suo Yam Instal·lar tcpdump

Després d'instal·lar la utilitat, es pot utilitzar immediatament. Sobre aquesta i moltes altres coses es va dir en el text.

Llegiu també: Guia d'instal·lació de PHP al servidor d'Ubuntu

sintaxi

A l'igual que qualsevol altre ordre, tcpdump té la seva pròpia sintaxi. Saber-ho, es poden establir tots els paràmetres necessaris que s'han de tenir en compte a l'hora d'executar la comanda. La sintaxi és la següent:

Tcpdump Opcions -i interfície Filtre

Quan s'utilitza la comanda, ha d'especificar la interfície per al seguiment. Filtres i opcions no són variables obligatòries, però que li permeten realitzar ajustos més flexibles.

opcions

A el menys l'opció no és necessàriament el que indica, que encara necessita a la llista. La taula demostra que no tots els de la seva llista, però només els més populars, però són més que suficients per resoldre la majoria de les tasques.| opció | definició |

|---|---|

| -A. | que permet als paquets d'ordenar amb format ASCII |

| -L. | Afegeix una funció de desplaçament |

| -I. | Després d'entrar, cal especificar la interfície de xarxa que va a ser rastrejat. Per iniciar el seguiment de totes les interfícies, introduir la paraula "cap" després de l'opció. |

| -c. | Completa el procés de seguiment després de comprovar el nombre especificat de paquets |

| -w. | Genera un arxiu de text amb l'informe de verificació |

| -I. | Mostra el nivell de l'paquet de connexió a Internet |

| -L. | Mostrar només protocols que admeten la interfície de xarxa especificada |

| -C. | Crea un altre arxiu durant l'enregistrament d'un paquet si la seva mida és més gran que l'especificat |

| -r. | Obre un arxiu de lectura que es va crear utilitzant l'opció -W. |

| -J. | format d'hora s'utilitza per paquets de registre |

| -J. | Li permet veure tots els formats disponibles TimeStamp. |

| -G. | S'utilitza per crear un arxiu amb registres. L'opció també requereix que les instruccions de la valor de temps, després de la qual cosa es crearà un nou registre. |

| -V, -vs, -vvv | Depenent de el nombre de caràcters en l'opció, la sortida de la comanda es convertirà en més detalls (l'augment és directament proporcional a el nombre de caràcters) |

| f. | A la sortida dóna el nom de domini de l'adreça IP |

| -F. | Li permet llegir la informació no des de la interfície de xarxa, però des de l'arxiu especificat |

| -D. | Demostra totes les interfícies de xarxa que es poden utilitzar |

| -N. | Desactiva la visualització de noms de domini |

| -Z. | Especifica l'usuari en el compte que es crearà els arxius. |

| -K. | anàlisi de la prova Skip |

| -Q. | Demostració d'una breu informació |

| -H. | Li permet detectar 802.11s encapçalats |

| -I. | S'utilitza per capturar paquets en mode monitor |

Després de trencar les opcions, just per sota ens movem directament a les seves aplicacions. Mentrestant, es tindran en compte els filtres.

Filtres

Com es va esmentar a el principi de l'article, pot afegir filtres a la sintaxi tcpdump. Ara, el més popular d'ells es tindran en compte:

| filtre | definició |

|---|---|

| Host. | Serveix per indicar el nom de l'amfitrió |

| neta. | Especifica IP de subxarxa i la xarxa |

| IP. | S'utilitza per especificar l'adreça de l'protocol |

| SRC | Mostra els paquets que s'envien des de la direcció especificada. |

| l'horari d'estiu | Mostra els paquets que es van obtenir per la direcció especificada. |

| ARP, UDP, TCP | Filtració per un dels protocols |

| Port. | Mostra informació relacionada amb un port específic |

| i, OR | Serveix per combinar diversos filtres en l'equip |

| menys, més | El paquet menys de sortida o la mida més especificada |

Tots els filtres anteriors es poden combinar entre si, de manera que en l'emissió de l'ordre es donarà compte només la informació que desitja veure. Per entendre amb més detall en l'ús dels filtres anteriors, és digne d'exemples principals.

Vegeu també: ordres utilitzades amb freqüència al terminal Linux

Exemples d'l'ús de

A continuació es mostren les opcions de sintaxi d'ordres tcpdump d'ús freqüent. No serà possible fer una llista d'ells, ja que les seves variacions poden ser un conjunt infinit.Veure la llista d'interfícies

Es recomana comprovar inicialment la llista de totes les seves interfícies de xarxa que poden ser rastrejats. A partir de la taula anterior, sabem que per a això és necessari utilitzar l'opció -D, de manera que a la terminal, executeu la següent comanda:

Sudo tcpdump -d.

Exemple:

Com es pot observar, en l'exemple hi ha vuit interfícies que es poden veure amb la comanda tcpdump. L'article es donarà exemples amb ppp0, es pot utilitzar qualsevol altre.

captura de trànsit normal

Si necessita realitzar un seguiment d'una interfície de xarxa, pot fer-ho utilitzant l'opció -i. No us oblideu de introduir el nom de la interfície després d'entrar-hi. Aquí està un exemple de l'execució d'un equip tan:

Suo -i tcpdump ppp0

Si us plau nota: al davant de la comanda en si és necessari introduir "suo", ja que requereix el dret de superusuari.

Exemple:

Nota: Després de pressionar ENTER a "Terminal", interceptat paquets de forma contínua ho farà. Per aturar el seu flux, cal prémer la combinació de tecles CTRL + C.

Si s'executa una ordre sense opcions i filtres addicionals, veurà el següent format de visualització de paquets supervisats:

22: 18: 52.597573 IP-VRRP TOPF2.p.mail.ru.https> 10.0.6.67.35482: Banderes [P.], SEC 1: 595, ACK 1118, Win 6494, Opcions [NOP, NOP, TS 257.060.077 VAL ECR 697597623], Longitud 594

Quan s'assigna el color:

- blau - el moment de la recepció de l'paquet;

- Taronja - versió de l'protocol;

- verd - direcció de l'remitent;

- la direcció de l'destinatari - porpra;

- gris - Informació addicional sobre TCP;

- Vermell - la mida de l'paquet (que es mostra en bytes).

Aquesta sintaxi té la capacitat de sortida a la finestra "Terminal" sense necessitat d'utilitzar opcions addicionals.

captura de trànsit amb l'opció -v

Com ja saben de la taula, l'opció -V li permet augmentar la quantitat d'informació. Analitzarem en l'exemple. Comproveu la mateixa interfície:

Suo -i tcpdump -V ppp0

Exemple:

Aquí es pot veure que la línia següent va aparèixer a la sortida:

IP (0x0 TOS, TTL 58, ID 30675, OFFSET 0, BANDERES [DF], Proto TCP (6), longitud 52

Quan s'assigna el color:

- Taronja - versió de l'protocol;

- blau - la vida útil de l'protocol;

- verd - camp de longitud de la capçalera;

- porpra - versió de l'paquet TCP;

- Vermell - la mida de l'paquet.

També en la sintaxi de la comanda es pot prescriure el -vs o -vvv opció, que li permetrà augmentar encara més la quantitat d'informació que es mostra a la pantalla.

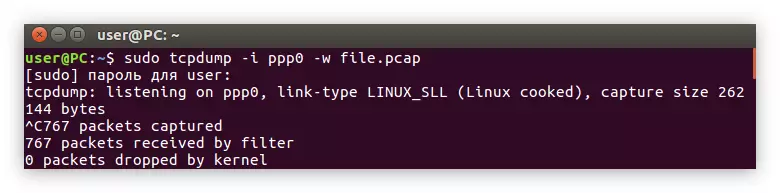

-W i opció -R

La taula d'opcions esmenta la possibilitat de guardar totes les dades que es mostren en un arxiu separat per després ser consultats. Per això es correspon amb l'opció -W. És bastant senzill d'utilitzar, només cal introduir en el sistema i, a continuació, introduïu el nom de l'arxiu amb l'extensió futura ".pcap". Tingueu en compte sobretot de l'exemple:

Suo -i tcpdump ppp0 -W file.pcap

Exemple:

Si us plau nota: durant els registres a l'arxiu de registre a la pantalla "Terminal", no es mostra cap text.

Si voleu veure el resultat registrat, ha d'utilitzar l'opció -R, després de la qual cosa s'escriu el nom de l'arxiu gravat prèviament. S'aplica sense altres opcions i filtres:

Suo tcpdump -R File.pcap

Exemple:

Les dues opcions són perfectament adequats en els casos en què cal guardar grans volums de text per a l'anàlisi posterior.

Filtratge per IP.

Des de la taula de filtres, sabem que DST us permet mostrar la consola només aquests paquets obtinguts per l'adreça s'especifiquen a la sintaxi d'ordres. Per tant, és molt convenient veure els paquets rebuts per l'ordinador. Per fer-ho, a l'ordre que només cal que especifiqueu la vostra adreça IP:

Sudo tcpdump -i ppp0 IP DST 10.0.6.67

Exemple:

Com podeu veure, a més de DST, també hem prescrit un filtre IP. En altres paraules, vam dir a l'ordinador de manera que en seleccionar paquets, va prestar atenció a la seva adreça IP i no a altres paràmetres.

La IP es poden filtrar i enviar paquets. En l'exemple, tornarem a donar la nostra IP. És a dir, ara estem seguint quins paquets surten del nostre ordinador a altres adreces. Per fer-ho, heu d'executar l'ordre següent:

Sudo tcpdump -i ppp0 IP src 10.0.6.67

Exemple:

Com es pot veure, a la sintaxi d'ordres, hem canviat el filtre DST al SRC, dient així que el cotxe a la recerca del remitent per IP.

Filtratge amfitrió

Per analogia amb IP a l'equip, podem especificar el filtre d'amfitrió per cosir paquets amb l'amfitrió d'interès. És a dir, a la sintaxi, en lloc de l'adreça IP del remitent / destinatari, serà necessari indicar el seu amfitrió. Sembla així:

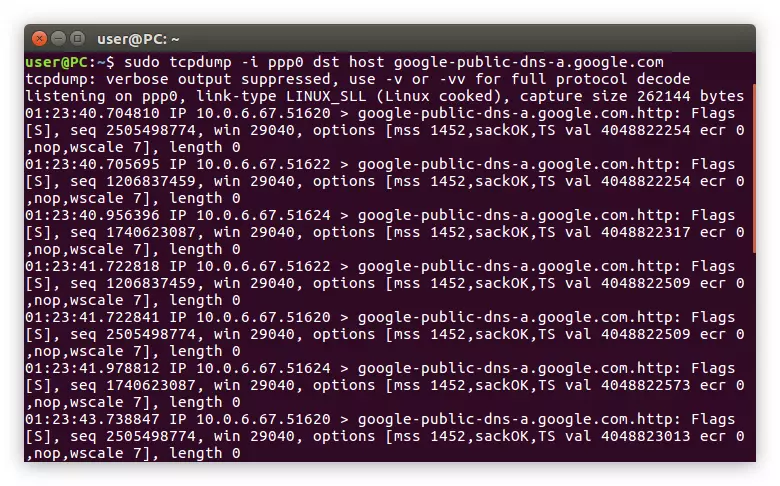

Sudo tcpdump -i ppp0 DST host google-public-dns-a.google.com

Exemple:

A la imatge es pot veure que només es mostren aquests paquets que es van enviar des de la nostra IP a Google.com. Com puc entendre, en lloc de l'amfitrió de Google, podeu introduir qualsevol altre.

Com en el cas de filtratge per IP, a la Sintaxi DST, podeu substituir el SRC per veure els paquets que s'envien a l'ordinador:

Sudo tcpdump -i ppp0 src host google-public-dns-a.google.com

Nota: el filtre d'amfitrió ha de mantenir-se després de DST o SRC, en cas contrari, l'ordre donarà un error. En el cas del filtratge per IP, al contrari, DST i SRC es mantenen davant del filtre IP.

Aplicació i filtre

Si teniu la necessitat d'utilitzar diversos filtres alhora a la mateixa ordre, haureu d'utilitzar el fitxer i o o o o o o o o o (depèn del cas). Filtres assenyalant a la sintaxi i separant-los amb aquests operadors, "make" treballar com a un. A l'exemple sembla així:

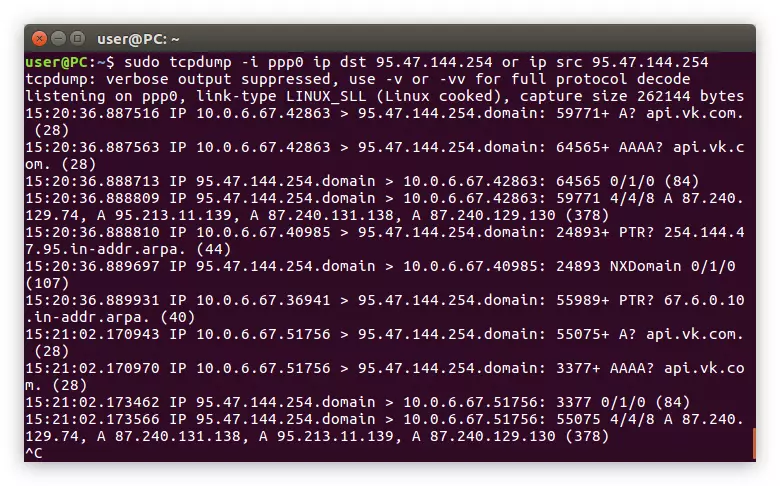

Sudo tcpdump -i ppp0 IP DST 95.47.144.254 o IP SRC 95.47.144.254

Exemple:

Des de la sintaxi de l'ordre, és clar que tots els paquets que es van enviar al "terminal" es mostren a l'adreça 95.47.144.254 i paquets obtinguts per la mateixa adreça. També podeu canviar algunes variables en aquesta expressió. Per exemple, en lloc d'una IP, especifiqueu l'amfitrió o substituïu les adreces vosaltres mateixos.

Filtre port i portrani

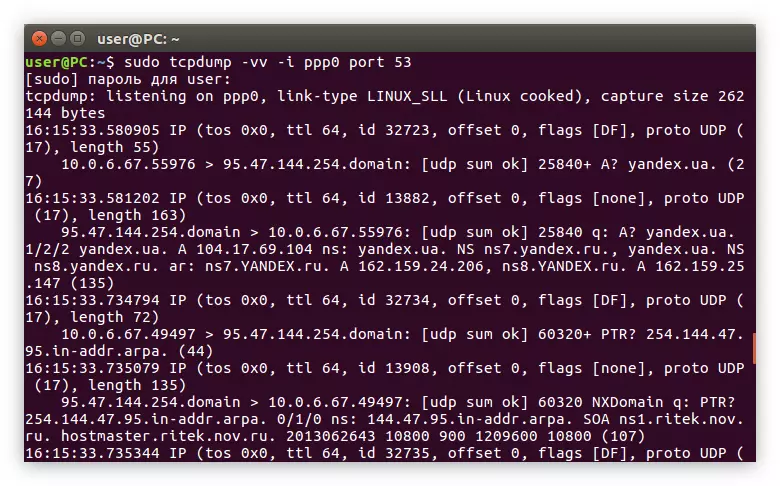

El filtre de port és perfecte en els casos en què necessiteu obtenir informació sobre paquets amb un port específic. Per tant, si heu de veure només les sol·licituds de respostes o DNS, heu d'especificar el port 53:

Sudo tcpdump -vv -i ppp0 port 53

Exemple:

Si voleu veure els paquets HTTP, heu d'introduir el port 80:

Sudo tcpdump -vv -i ppp0 port 80

Exemple:

Entre altres coses, és possible fer un seguiment de la gamma de ports alhora. Amb aquesta finalitat, s'aplica el filtre de portrani:

Sudo tcpdump portrange 50-80

Com es pot veure, en un lligament amb el filtre de portrani, no cal especificar opcions addicionals. Acaba de fixar el rang.

Filtratge per protocols

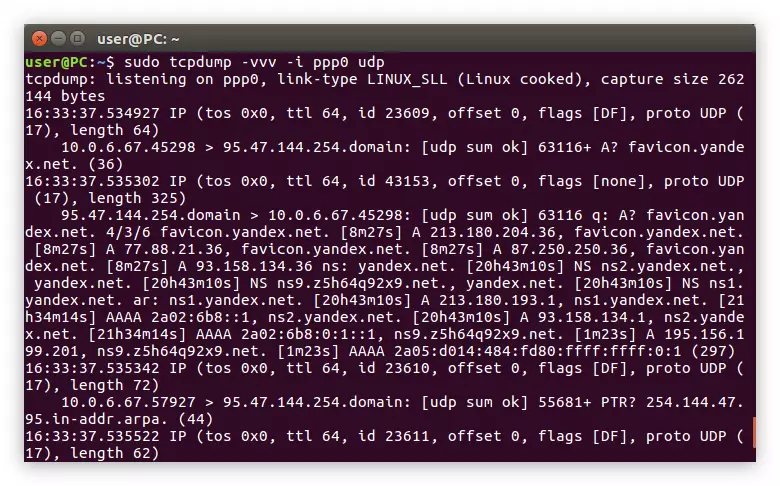

També podeu mostrar només el trànsit que correspon a qualsevol protocol. Per fer-ho, utilitzeu el nom d'aquest protocol com a filtre. Analitzarem l'exemple de la UDP:

Sudo tcpdump -vvv -i ppp0 udp

Exemple:

Com es pot veure a la imatge, després d'executar l'ordre en el terminal, només va aparèixer els paquets amb el protocol UDP. En conseqüència, podeu filtrar i altres, per exemple, ARP:

Sudo tcpdump -vvv -i ppp0 arp

o TCP:

Sudo tcpdump -vvv -i ppp0 tcp

Filtre net

L'operador net ajuda a filtrar els paquets prenent la designació de la seva xarxa. També és fàcil d'utilitzar, així com la resta: heu d'especificar l'atribut net a la sintaxi, introduïu l'adreça de xarxa. Aquí teniu un exemple d'aquest equip:

Sudo tcpdump -i ppp0 net 192.168.1.1

Exemple:

Filtratge de paquets

No hem considerat dos filtres més interessants: menys i més. Des de la taula amb filtres, sabem que serveixen per sortir paquets de dades més (menys) o menys (major) mida indicada després d'introduir l'atribut.

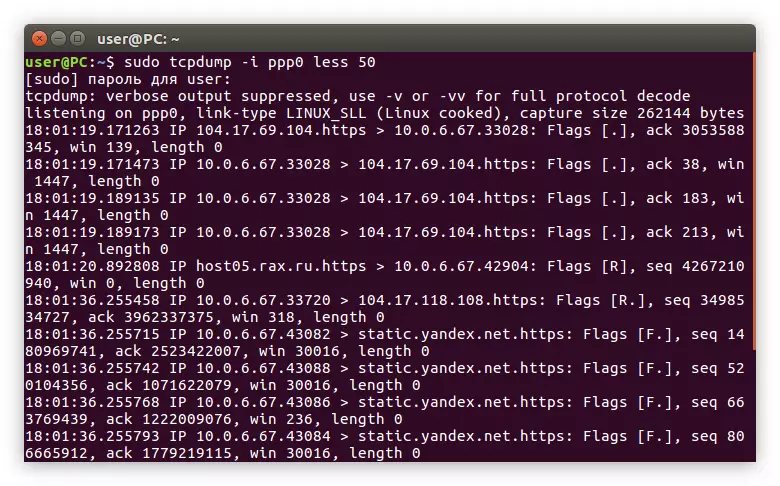

Suposem que volem seguir només els paquets que no superen els 50 bits, l'equip tindrà el següent formulari:

Sudo tcpdump -i ppp0 menys 50

Exemple:

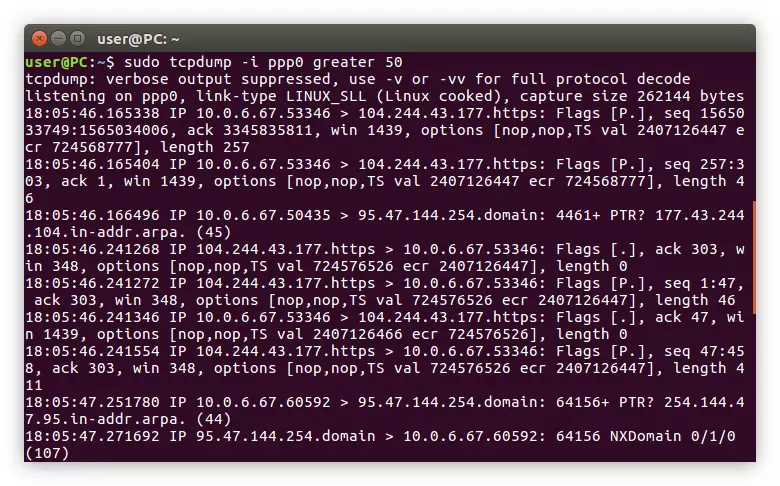

Ara anem a veure els paquets de la terminal, la mida de la qual és més de 50 bits:

Sudo tcpdump -i ppp0 major 50

Exemple:

Com es pot veure, s'apliquen igualment, la diferència només es troba en nom del filtre.

Conclusió

Al final de l'article, podem concloure que l'equip Tcpdump. - Aquesta és una gran eina amb la qual podeu fer un seguiment de les dades aprovades a Internet. Però per això no és suficient per simplement entrar a la comanda en el "terminal". Serà possible aconseguir el resultat desitjat només si utilitzeu tot tipus d'opcions i filtres, així com les seves combinacions.