El tallafoc instal·lat al sistema operatiu s'utilitza per evitar el trànsit no autoritzat entre les xarxes informàtiques. Manual o crea automàticament normes especials per al tallafoc, que són responsables del control d'accés. En OS, desenvolupat al nucli de Linux, Centos 7 Hi ha un tallafoc integrat, i està controlat per Firewall. El Firewalld predeterminat està involucrat, i ens agradaria parlar-ne avui.

Personalitzeu el tallafoc a Centos 7

Com es va esmentar anteriorment, se li assigna el tallafoc estàndard de Centos 7 una utilitat de Firewalld. Per això, la configuració del tallafocs es considerarà a l'exemple d'aquesta eina. Podeu establir les regles de filtratge amb els mateixos iptables, però es realitza lleugerament diferent. Us recomanem que familiaritzem-vos amb la configuració de la utilitat esmentada fent clic a l'enllaç següent i començarem el desmuntatge de Firewalld.Si una vegada es desactivarà temporalment o de manera permanent el tallafoc, us aconsellem que utilitzeu les instruccions presentades a l'altre article per l'enllaç següent.

Llegiu-ne més: inhabiliteu el tallafoc a Centos 7

Veure les regles per defecte i les zones assequibles

Fins i tot el tallafocs regular té les seves pròpies regles definides i zones accessibles. Abans de començar l'edició del polític, us aconsellem que us familiaritzeu amb la configuració actual. Això es fa mitjançant ordres senzilles:

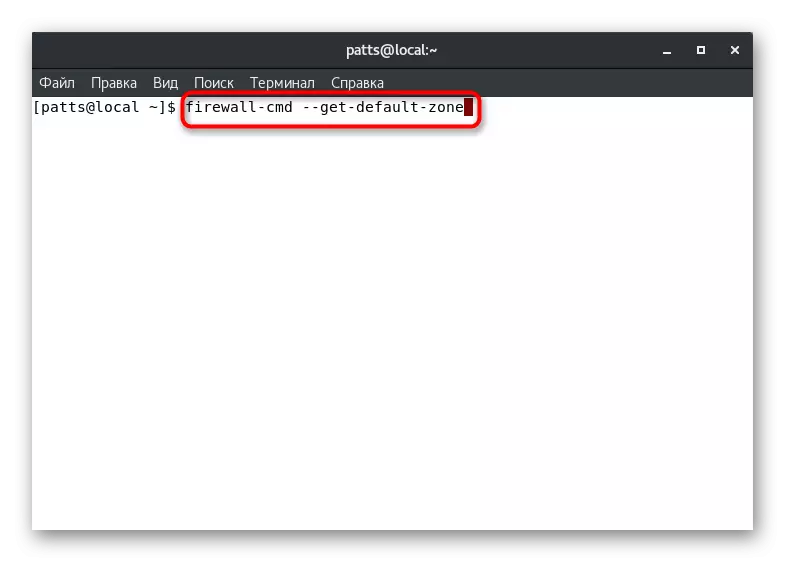

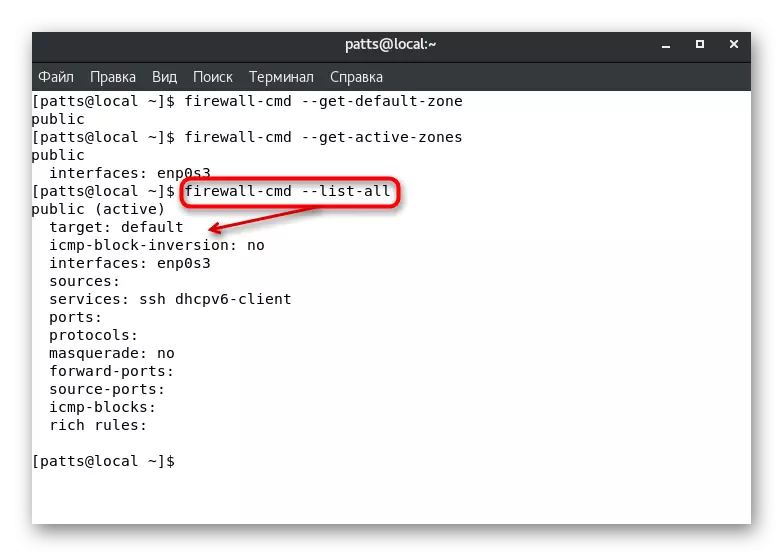

- La zona predeterminada determinarà l'ordre Firewall-CMD-CMD-Zone.

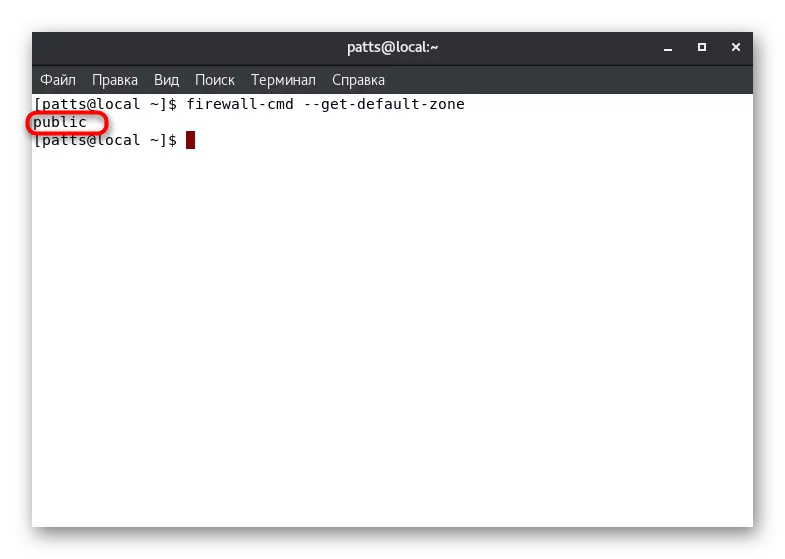

- Després de la seva activació, veureu una nova cadena on es mostrarà el paràmetre desitjat. Per exemple, la zona "pública" es considera a la captura de pantalla de sota.

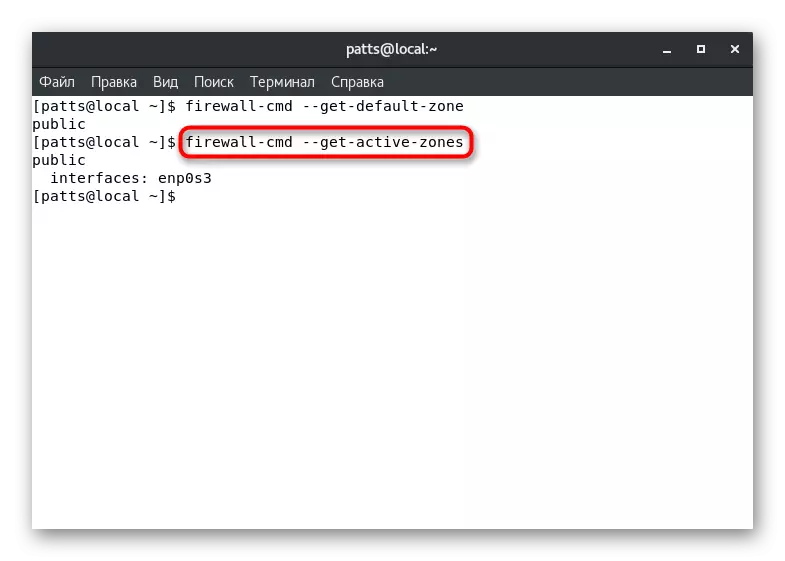

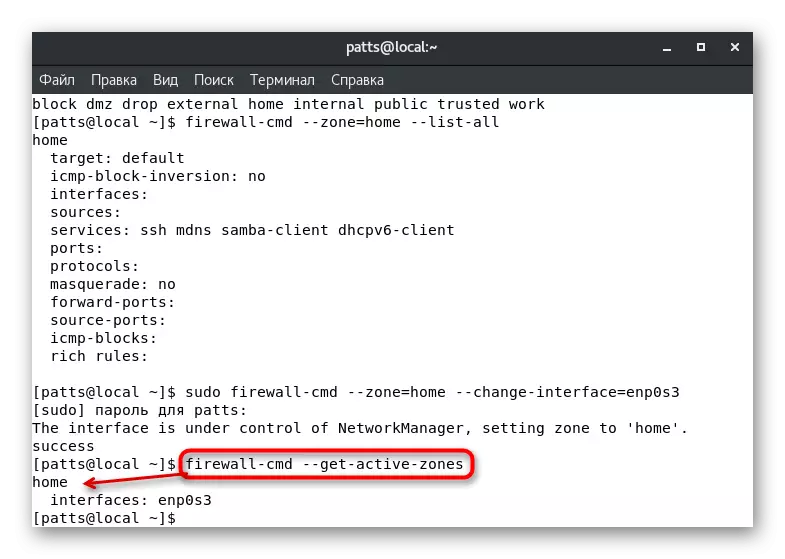

- No obstant això, diverses zones poden estar actives immediatament, a més, estan lligades a una interfície separada. Esbrineu aquesta informació a través de Firewall-CMD: zones activa.

- L'ordre Firewall-CMD -list-All apareixerà les regles establertes per a la zona predeterminada. Preste atenció a la captura de pantalla de sota. Veieu que la zona activa "pública" s'assigna la regla "per defecte": la funció predeterminada, la interfície ENP0S3 i dos serveis afegits.

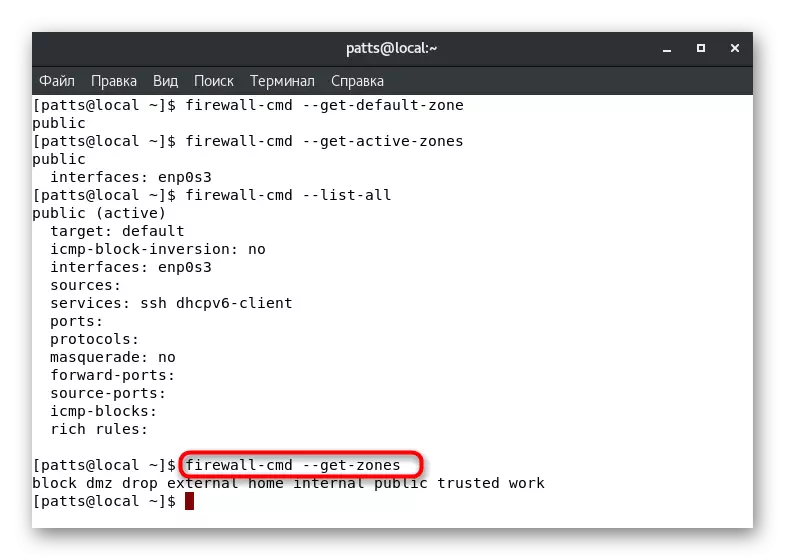

- Si necessiteu aprendre totes les zones de tallafocs disponibles, introduïu Firewall-CMD: zones.

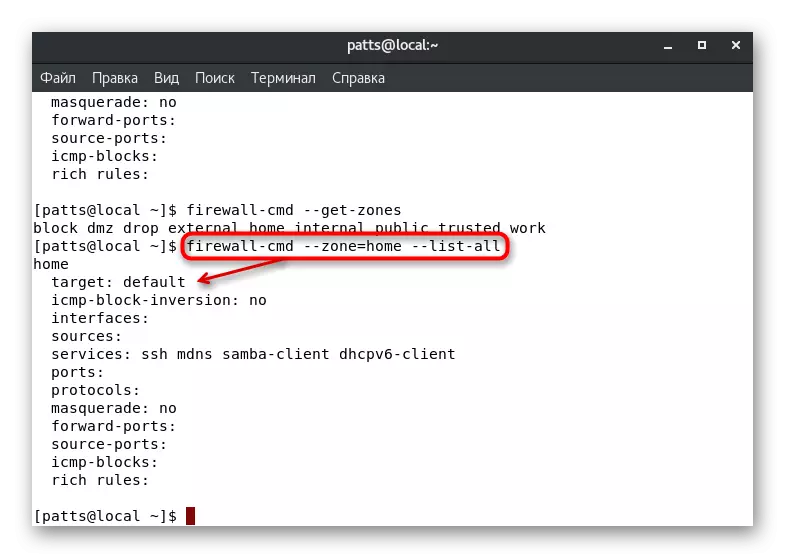

- Els paràmetres de la zona específica es defineixen a través de Firewall-CMD --zone = Nom --list-tot, on el nom és el nom de la zona.

Després de determinar els paràmetres necessaris, podeu passar al canvi i a més. Analitzem diverses de les configuracions més populars amb detall.

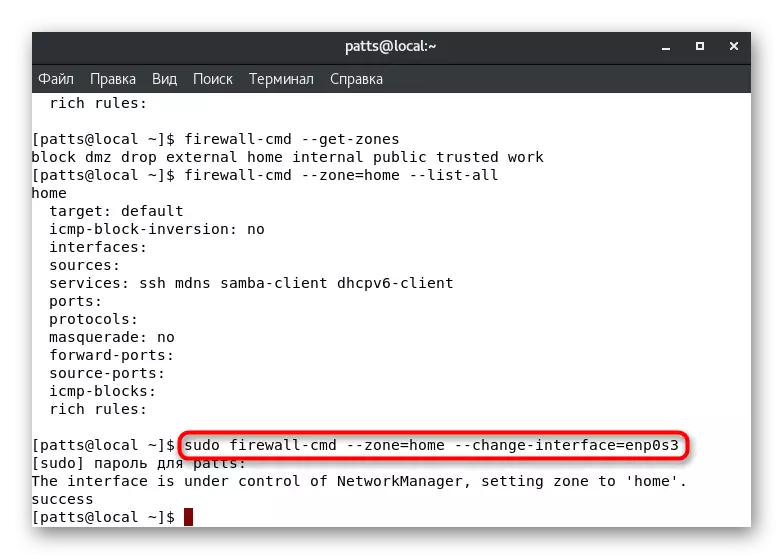

Configuració de zones d'interfície

Com sabeu de la informació anterior, la vostra zona predeterminada es defineix per a cada interfície. Estarà en ell fins que la configuració canviï l'usuari o programàticament. És possible transferir manualment la interfície a la zona per sessió, i es realitza activant el Sudo Firewall-CMD --zone = Comandament domèstic --Change-Interface = Eth0. El resultat "èxit" suggereix que la transferència va tenir èxit. Recordeu que aquests paràmetres es restabliran immediatament després de reiniciar el tallafoc.

Amb aquest canvi en els paràmetres, cal tenir en compte que es pot restablir el funcionament dels serveis. Alguns d'ells no donen suport al funcionament en determinades zones, diguem, ssh encara que sigui accessible a "casa", però en un servei o servei especial es farà exercici. Assegureu-vos que la interfície es va lligar amb èxit a la nova sucursal, introduint Firewall-CMD: zones actives.

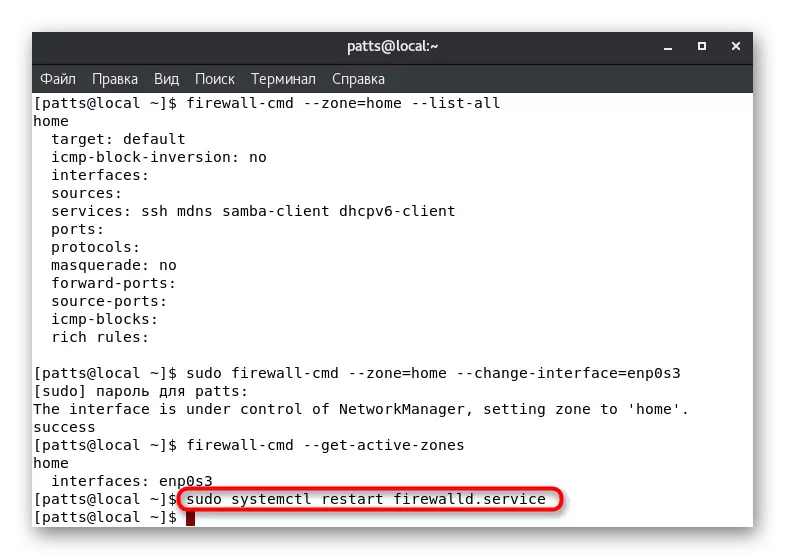

Si voleu restablir els paràmetres fets anteriorment, només executeu el reinici del tallafoc: Sudo Systemctl reinicieu Firewalld.Service.

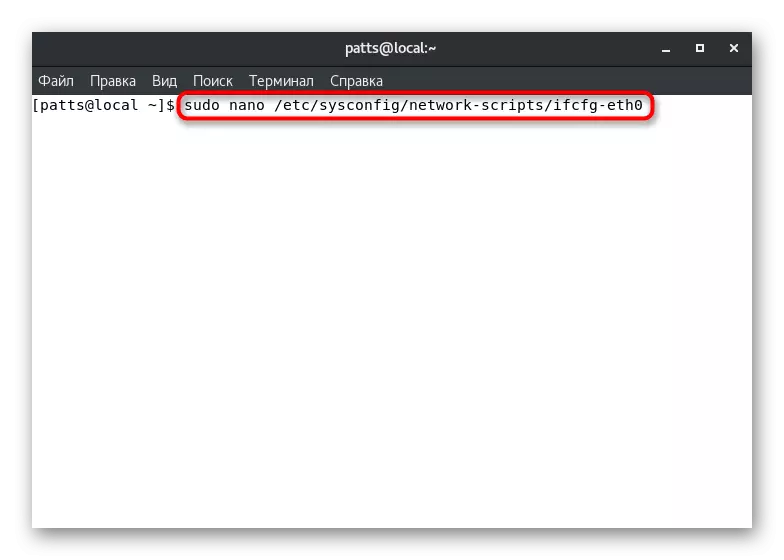

De vegades, no sempre és convenient canviar la zona d'interfície en una sola sessió. En aquest cas, haureu d'editar el fitxer de configuració de manera que tots els paràmetres estiguin esmaltats de manera permanent. Per fer-ho, us aconsellem que utilitzeu l'editor de text Nano, que s'instal·la des de l'emmagatzematge oficial de Sudo Yum Instal·lar Nano. Següent restes d'aquestes accions:

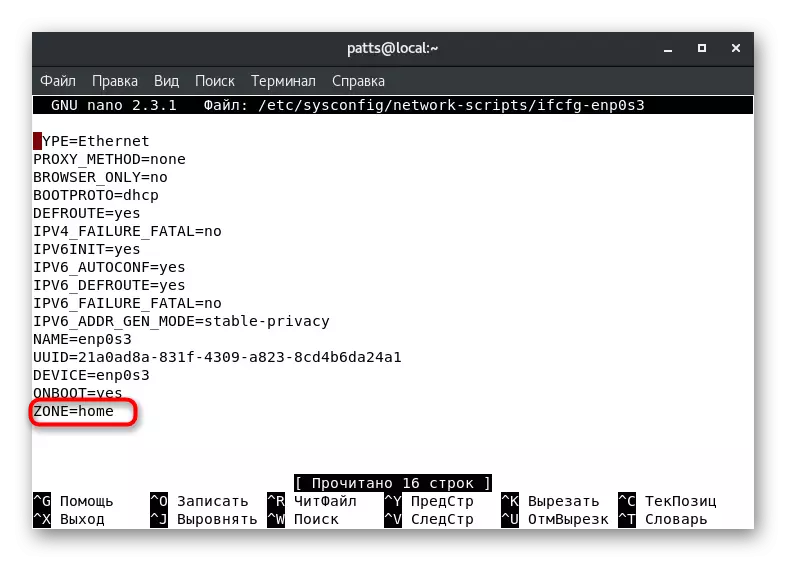

- Obriu el fitxer de configuració a través de l'editor introduint sudo nano / etc / sysconfig / xarxes-scripts / ifcfg-eth0, on eth0 és el nom de la interfície requerida.

- Confirmeu l'autenticació del vostre compte per realitzar noves accions.

- Dissenyar el paràmetre "zona" i canviar el seu valor a la desitjada, per exemple, pública o domèstica.

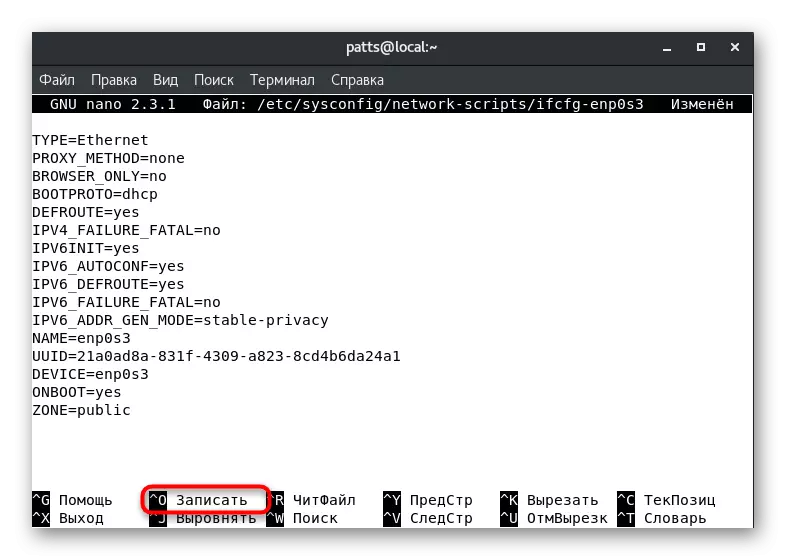

- Manteniu les tecles Ctrl + O per desar els canvis.

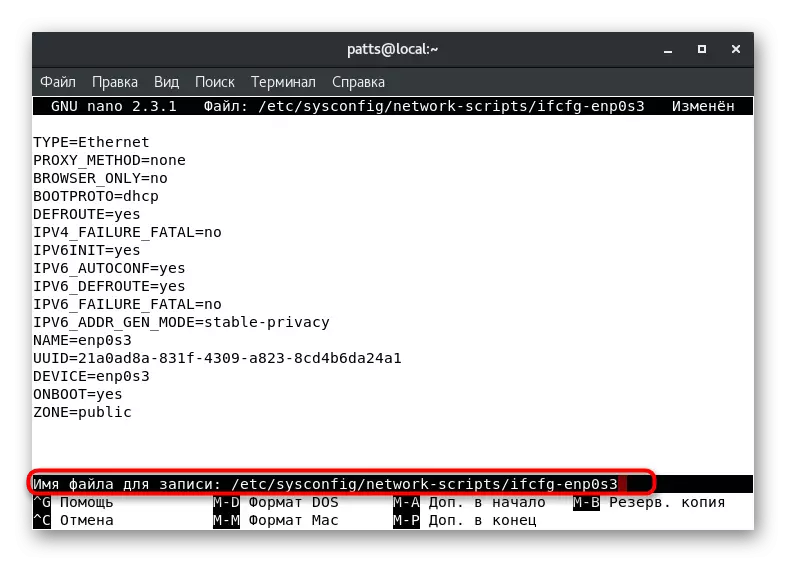

- No canvieu el nom del fitxer, però feu clic a Enter.

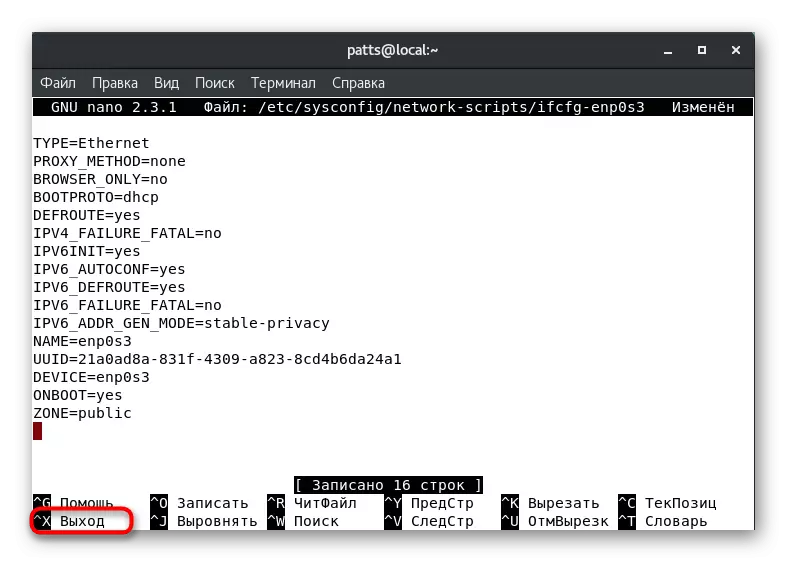

- Sortiu de l'editor de text a través de Ctrl + X.

Ara la zona d'interfície serà la que la heu especificada fins a la següent edició del fitxer de configuració. Per als paràmetres actualitzats, executeu Sudo Systemctl RestART Network.service i Sudo Systemctl reinicieu Firewalld.Service.

Configuració de la zona predeterminada

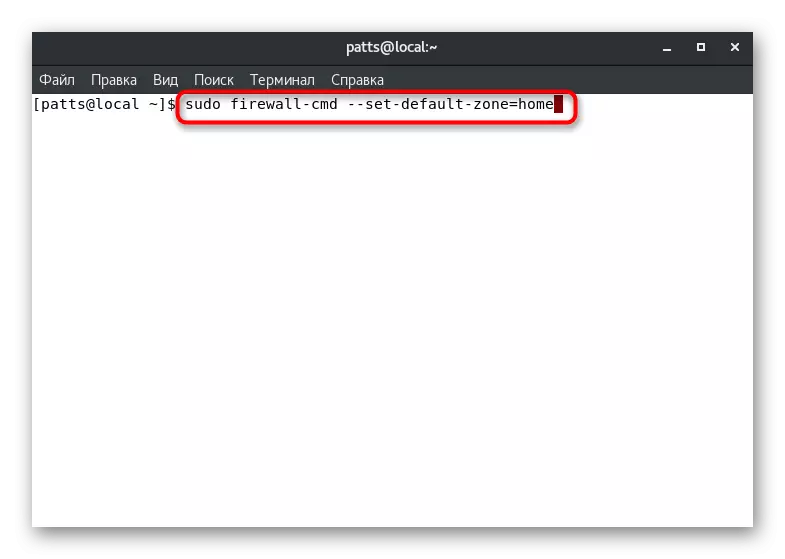

A dalt, ja hem demostrat un equip que us permet aprendre la zona per defecte. També es pot canviar establint el paràmetre a la vostra elecció. Per fer-ho, a la consola, n'hi ha prou de registrar Sudo Firewall-CMD - Per defecte-Zone = Nom, on el nom és el nom de la zona requerida.

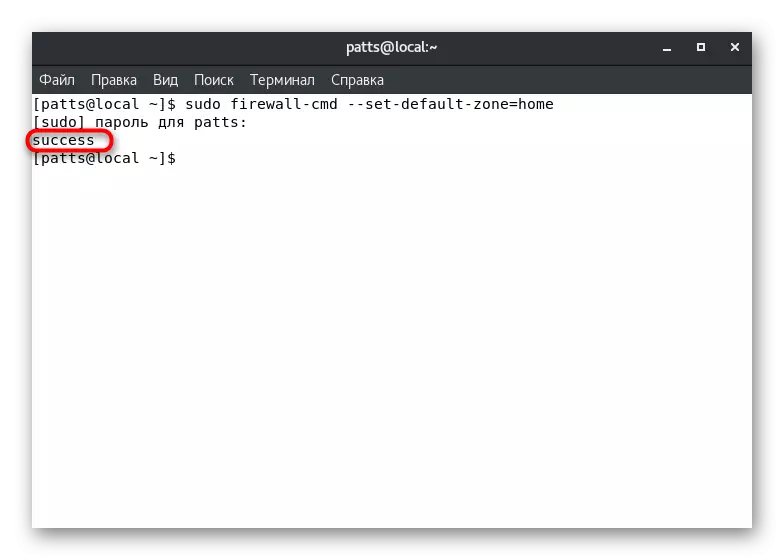

L'èxit de l'ordre serà evidenciat per la inscripció "Èxit" en una línia separada. Després d'això, totes les interfícies actuals neixeran a la zona especificada, si l'altra no s'especifica als fitxers de configuració.

Creació de normes per a programes i utilitats

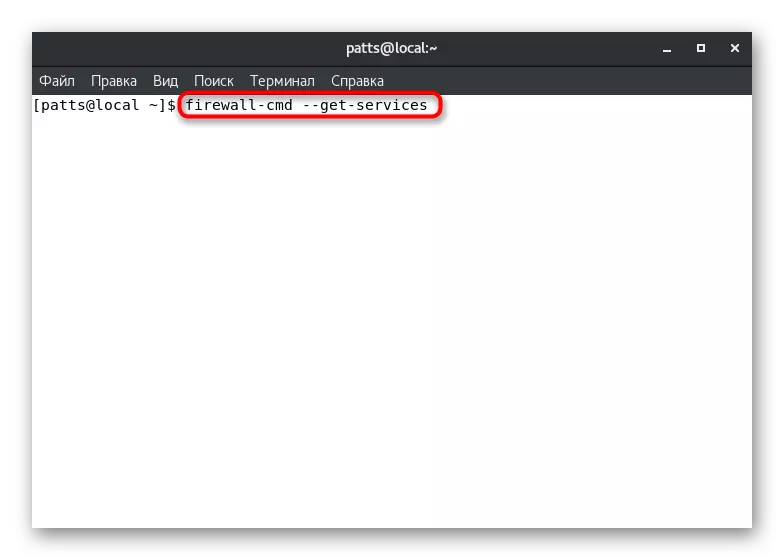

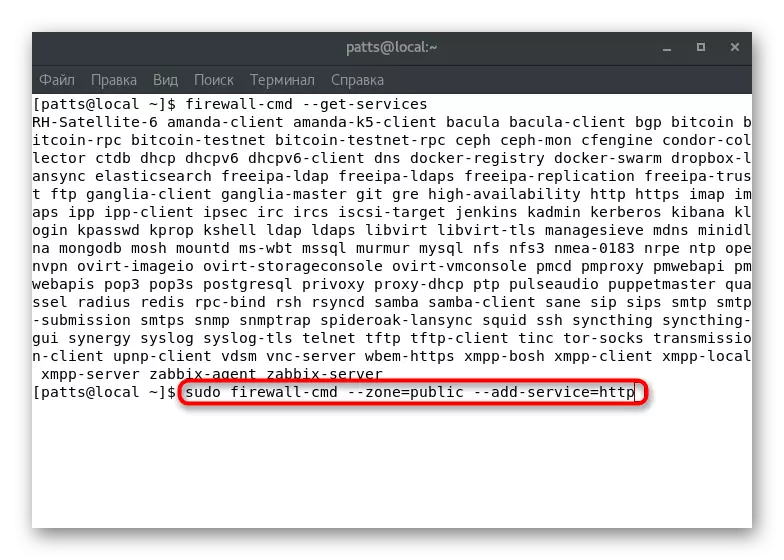

Al principi de l'article, vam parlar de l'acció de cada zona. La definició de serveis, serveis públics i programes en aquestes branques permetrà aplicar paràmetres individuals per a cadascun d'ells per a les sol·licituds d'usuari. Per començar, us aconsellem que us familiaritzeu amb la llista completa de serveis disponibles en aquest moment: Firewall-CMD - Serveis.

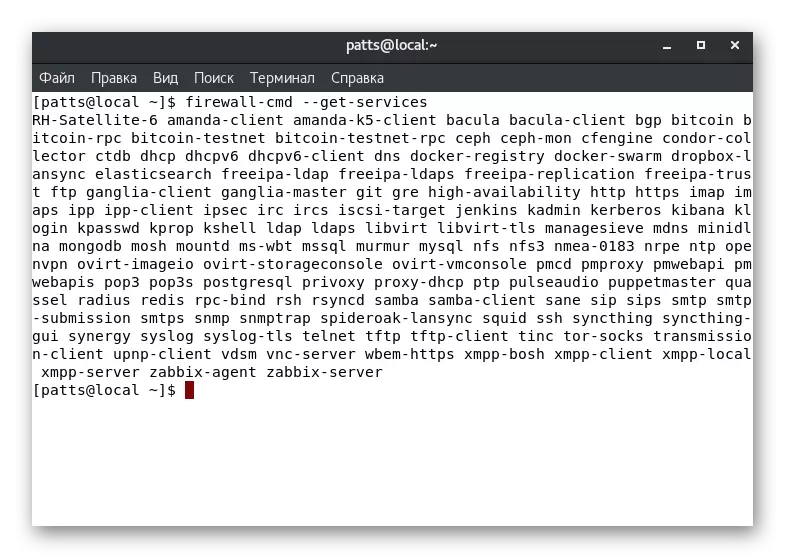

El resultat es mostrarà directament a la consola. Cada servidor està dividit per un espai i podeu trobar fàcilment l'eina que us interessa. Si falta el servei requerit, s'hauria d'instal·lar addicionalment. A les normes d'instal·lació, llegiu la documentació oficial de programari.

L'ordre anterior demostra només els noms dels serveis. La informació detallada de cadascuna d'ells s'obté a través del fitxer individual del camí / usr / lib / firewalld / serveis. Aquests documents tenen un format XML, el camí, per exemple, SSH sembla així: /usr/lib/firewalld/services/ssh.xml, i el document té els continguts següents:

Ssh.

Secure Shell (SSH) és un protocol per iniciar sessió i executar ordres a màquines remotes. Proporciona comunicacions xifrades segures. Si teniu previst accedir a la vostra màquina remotenet mitjançant ssh a través d'una interfície tallafocs, habiliteu aquesta opció. Necessiteu el paquet OpenSSH-Server instal·lat perquè aquesta opció sigui útil.

El suport de servei està activat en una zona específica manualment. Al terminal, haureu de configurar el Sudo Firewall-CMD --Zone = Public --dd-Service = Command HTTP, on --Zone = Públic és una zona d'activació i --DD-SERVICE = HTTP - Nom del servei. Tingueu en compte que aquest canvi només serà vàlid dins d'una sessió.

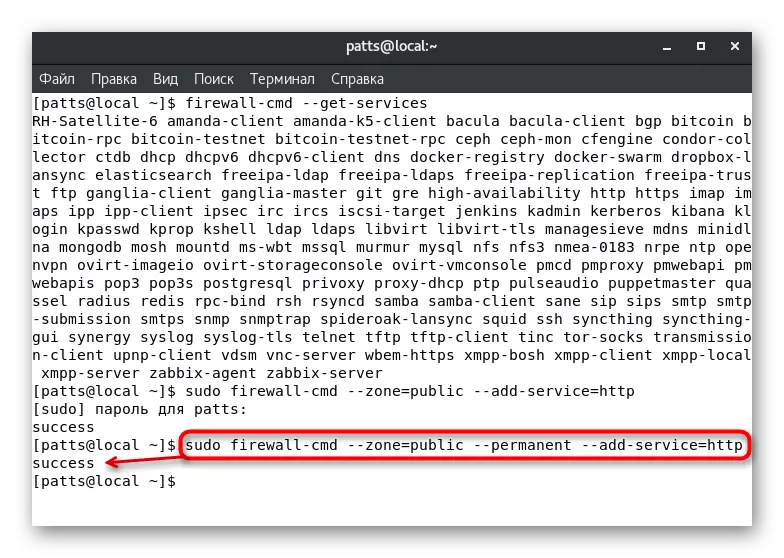

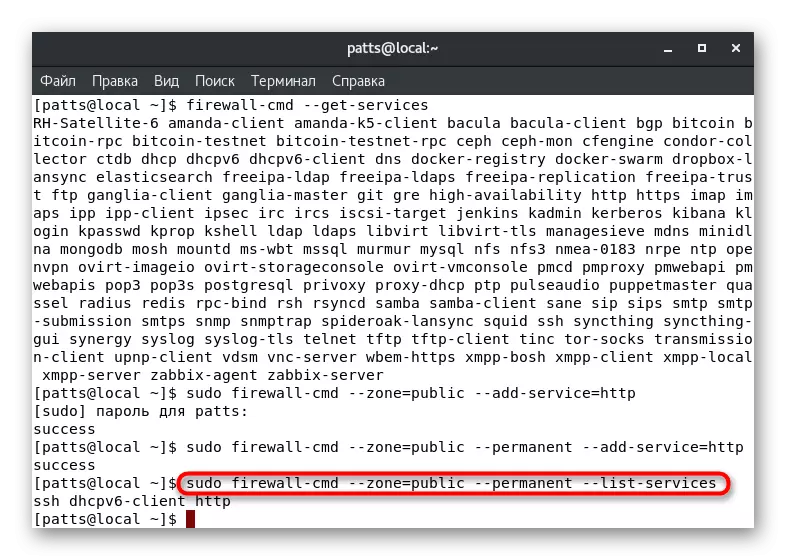

Addició permanent es realitza a través de Sudo Firewall-CMD --Zone = Public -permanent --DD-Service = HTTP, i el resultat "èxit" indica la realització satisfactòria de l'operació.

Podeu veure una llista completa de regles permanents per a una zona específica mostrant una llista en una línia separada de la consola: Sudo Firewall-CMD --Zone = Public -perManent --List-Services.

Problema de decisió amb falta d'accés al servei

Les normes de tallafocs estàndard estan indicades pels serveis més populars i segurs segons els permisos, però algunes aplicacions estàndard o de tercers que bloqueja. En aquest cas, l'usuari ha de canviar manualment la configuració per resoldre el problema amb l'accés. Podeu fer-ho en dos mètodes diferents.

Port Portes

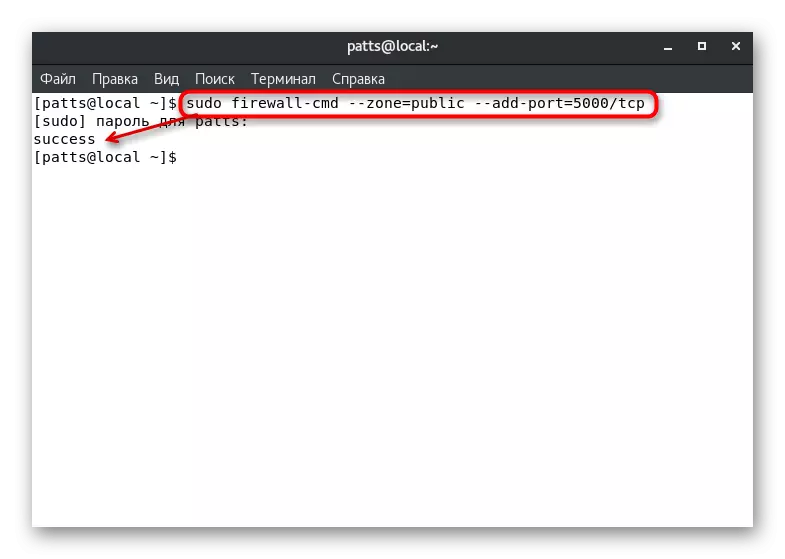

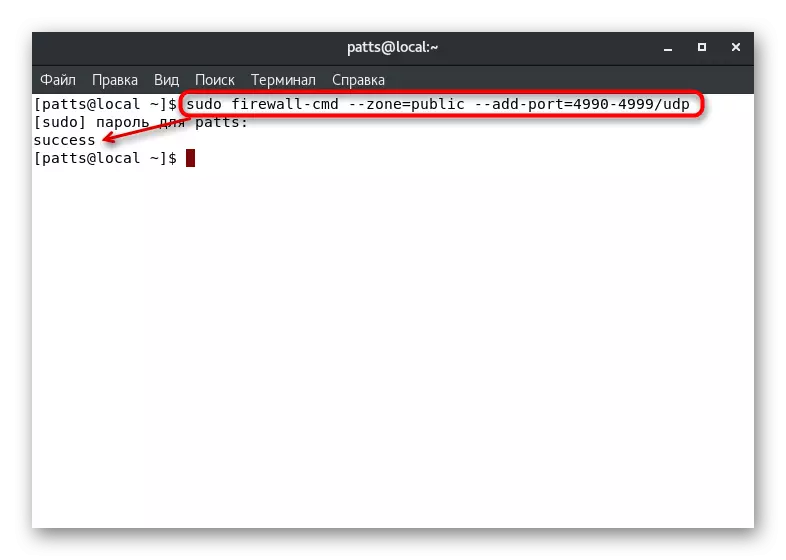

Com sabeu, tots els serveis de xarxa utilitzen un port específic. Es detecta fàcilment per un tallafoc i es poden realitzar blocs. Per evitar aquestes accions del tallafoc, haureu d'obrir el port desitjat del Sudo Firewall-CMD --Zone = Public - Portd-Port = 0000 / TCP, on --zone = Públic és una zona de ports, --dd- Port = 0000 / TCP - número de port i protocol. L'opció Firewall-CMD -List-Ports mostrarà una llista de ports oberts.

Si necessiteu obrir ports inclosos a l'interval, utilitzeu la cadena Sudo Firewall-CMD --zone = Public --dd-Port = 0000-9999 / UDP, on --add-Port = 0000-9999 / UDP - Gamma de port i el seu protocol.

Les ordres anteriors només us permeten provar l'ús de paràmetres similars. Si ha passat amb èxit, haureu d'afegir els mateixos ports a la configuració constant, i això es fa mitjançant l'entrada de Sudo Firewall-CMD --Zone = Public -permanent --add-Port = 0000 / TCP o Sudo Firewall-CMD - Zona = pública --permanent --add-port = 0000-9999 / UDP. La llista de ports permanents oberts es veu de la manera següent: Sudo Firewall-CMD --Zone = Públic -permanent -list-ports.

Definició de servei

Com podeu veure, afegint ports no causen cap dificultat, però el procediment és complicat quan les aplicacions utilitzen una quantitat important. Per fer un seguiment de tots els ports utilitzats es fa difícil, tenint en compte que la determinació del servei serà una opció més correcta:

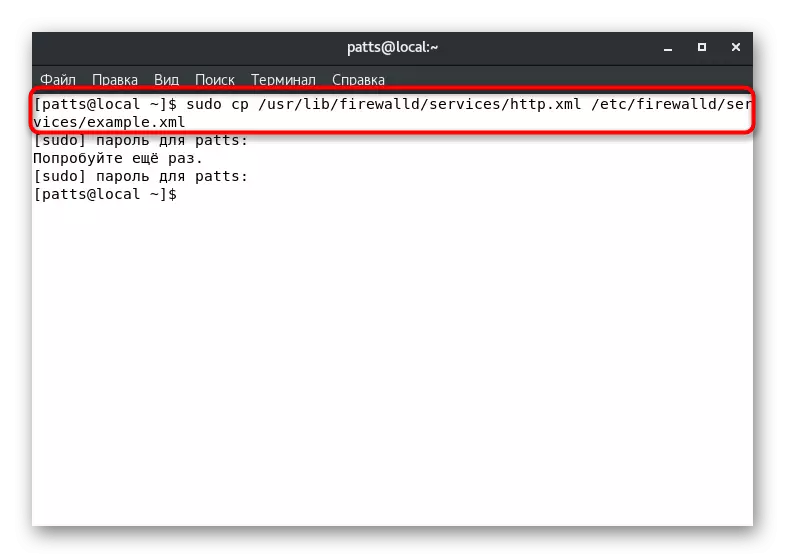

- Copieu el fitxer de configuració escrivint sudo cp /usr/lib/firewalld/services/service.xml /etc/firewalld/services/example.xml, on el servei.xml és el nom del fitxer de servei i l'exemple.xml és el Nom de les seves còpies.

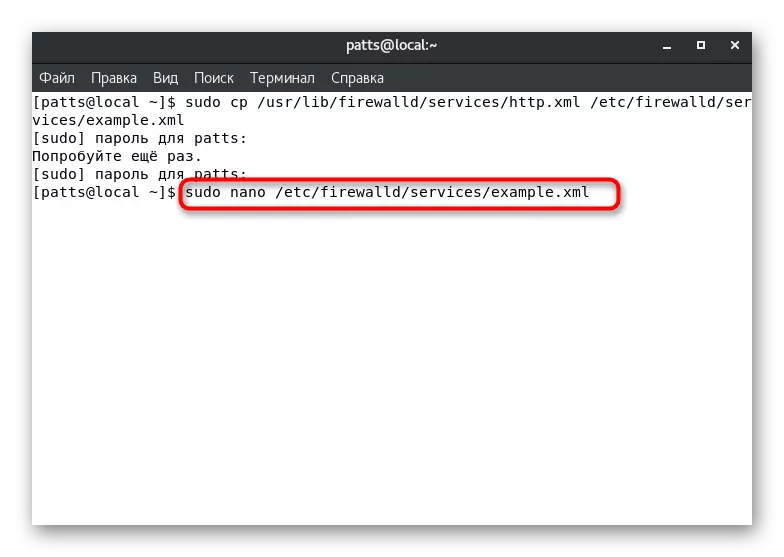

- Obriu una còpia per canviar mitjançant qualsevol editor de text, per exemple, sudo nano /etc/firewalld/services/example.xml.

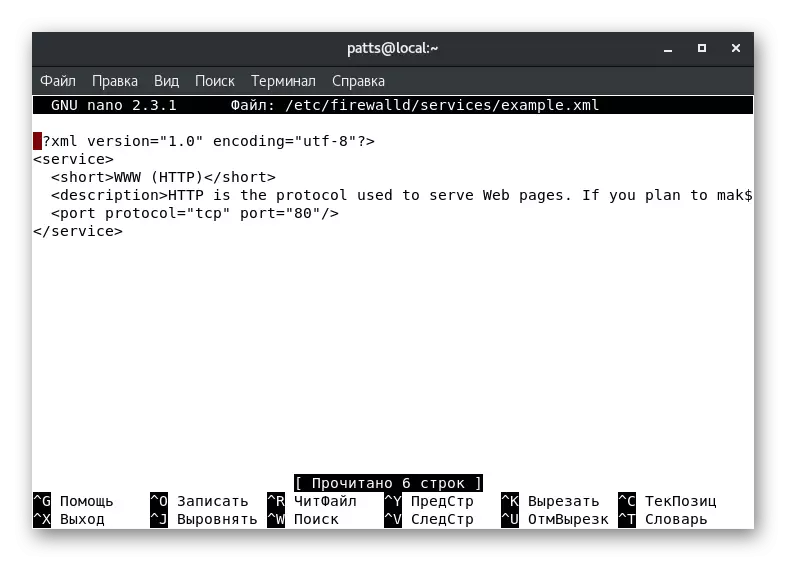

- Per exemple, hem creat una còpia del servei HTTP. Al document, bàsicament es veu diverses metadades, per exemple, un nom i una descripció curta. Afecta al servidor per treballar només el canvi del número de port i del protocol. Per sobre de la cadena "" s'ha d'afegir per obrir el port. TCP - Protocol usat, un número de port 0000.

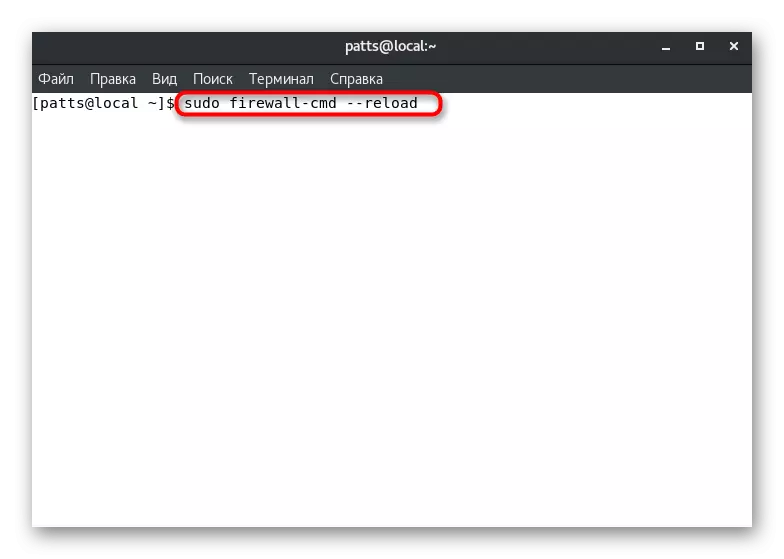

- Deseu tots els canvis (Ctrl + O), tanqueu el fitxer (Ctrl + X) i, a continuació, reinicieu el tallafoc per aplicar els paràmetres a través del Sudo Firewall-CMD --Reload. Després d'això, el servei apareixerà a la llista de dispositius disponibles, que es poden veure a través de Firewall-CMD: serveis.

Només heu de triar la solució més adequada al problema del servei amb accés al servei i executar les instruccions proporcionades. Com podeu veure, totes les accions es realitzen amb força facilitat i no hi ha hagut cap dificultat.

Creació de zones personalitzades

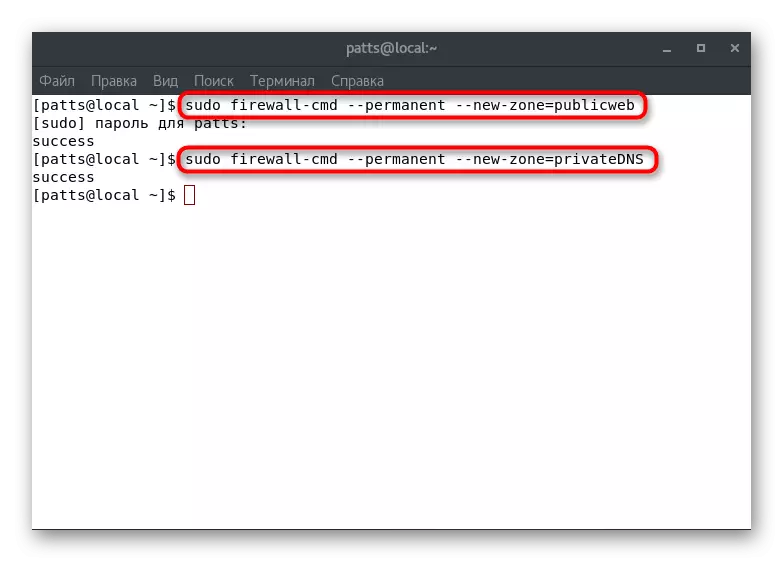

Ja sabeu que en inicialment s'ha creat un gran nombre de zones diverses amb regles definides a Firewalld. No obstant això, es produeixen situacions quan l'administrador del sistema ha de crear una zona d'usuari, com ara "PublicWeb" per al servidor web instal·lat o "privatedns" - per al servidor DNS. En aquests dos exemples, analitzarem l'addició de les branques:

- Creeu dues noves zones permanents per Sudo Firewall-CMD --permanent --New-Zone = PublicWeb i Sudo Firewall-CMD --permanent --New-Zone = Privatedns.

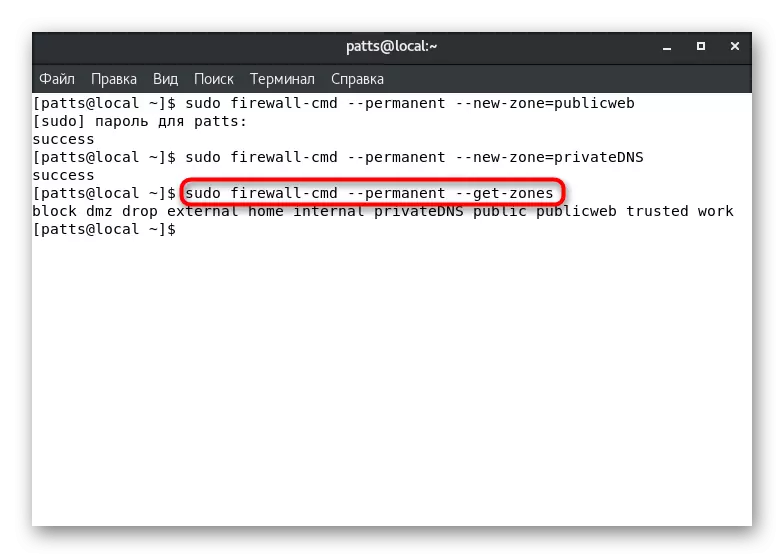

- Estaran disponibles després de reiniciar l'eina Sudo Firewall-CMD -Reload. Per mostrar zones permanents, introduïu els Sudo Firewall-CMD --permanent-zones.

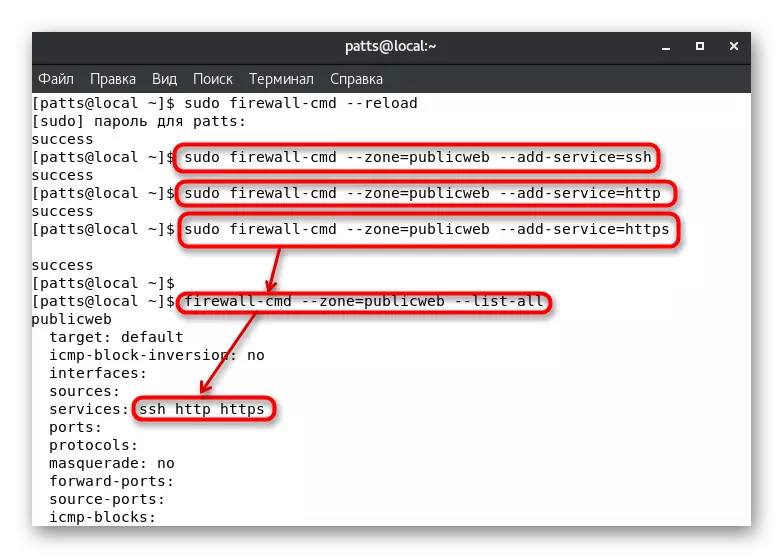

- Assigneu-los els serveis necessaris, com ara "ssh", "http" i "https". Aquests són fets pel Sudo Firewall-CMD --zone = PublicWeb --add-Service = SSH, SUDO Firewall-CMD --Zone = PublicWeb --Do-Service = PublicWeb --Do Firewall-CMD - PublicWeb - PublicWeb - PublicWeb - Add- Service = HTTPS, on --zone = PublicWeb és el nom de la zona per afegir. Podeu veure l'activitat dels serveis pendents de Firewall-CMD --Zone = PublicWeb --list-All.

Des d'aquest article, heu après a crear zones personalitzades i afegir-ne serveis. Ja els hem dit com a predeterminat i assignant interfícies anteriors, només podeu especificar els noms correctes. No us oblideu de reiniciar el tallafoc després de fer qualsevol canvi permanent.

Com podeu veure, Firewalld Firewall és una eina bastant volumètrica que us permet fer la configuració més flexible del tallafoc. Queda només per assegurar-se que la utilitat es llança amb el sistema i les regles especificades comencen immediatament el seu treball. Fes-ho amb el comandament Sudo SystemcTL Active Firewalld.