Osnovana Firewall operativni sistem se koristi za sprečavanje neovlaštenog prijenos prometa između računalnih mreža. Ručno ili automatski, postoje posebna pravila za firewall, koji je odgovoran za kontrolu pristupa. Operativni sistem razvijen na Linux kernel, CentOS 7 ima ugrađen firewall, i to je pod kontrolom firewall. Uobičajeno su uključeni FirewallD, i postaviti ga, željeli bismo danas pričati.

Konfiguriranje Firewall na CentOS 7

Kao što je već gore spomenuto, standardni firewall dodijeljen CentOS 7 FirewallD korisnost. Zato će konfiguraciju firewall može smatrati kao primjer ovog alata. Pitati filtriranje pravila mogu biti i sa istim iptables, ali to ide malo drugačiji način. S konfiguracijom spomenuli komunalije Preporučujemo vam da pročitate klikom na sljedeći link, pa ćemo početi analizu FirewallD.Ako ponekad je potrebno da privremeno ili trajno onemogućiti firewall, preporučujemo da koristite uputstva data u našim drugim članak na sljedećem linku.

Detalji: Disable Firewall na CentOS 7

Pregled default pravila i dostupne zone

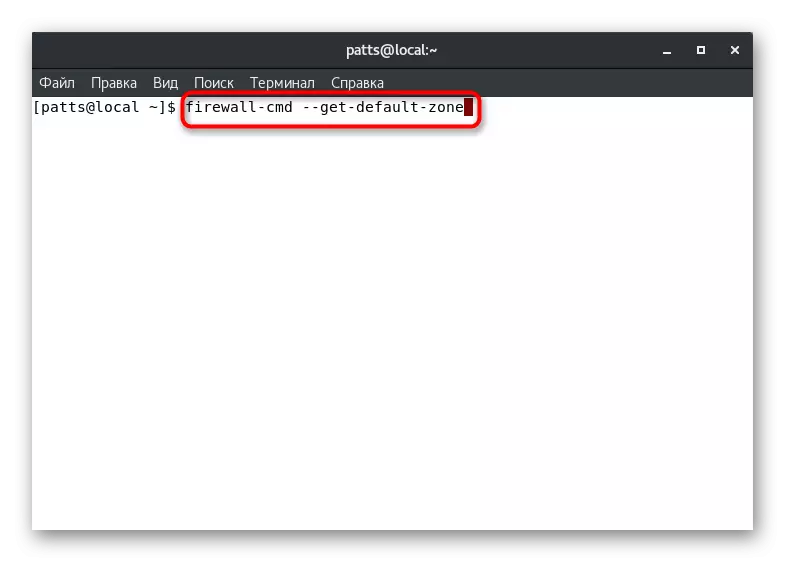

Čak i rade u normalnom režimu, firewall ima svoju specifičnu pravila i dostupnih područja. Prije uređivanja politika savjetujem da se upoznaju sa trenutne konfiguracije. To se radi pomoću jednostavne komande:

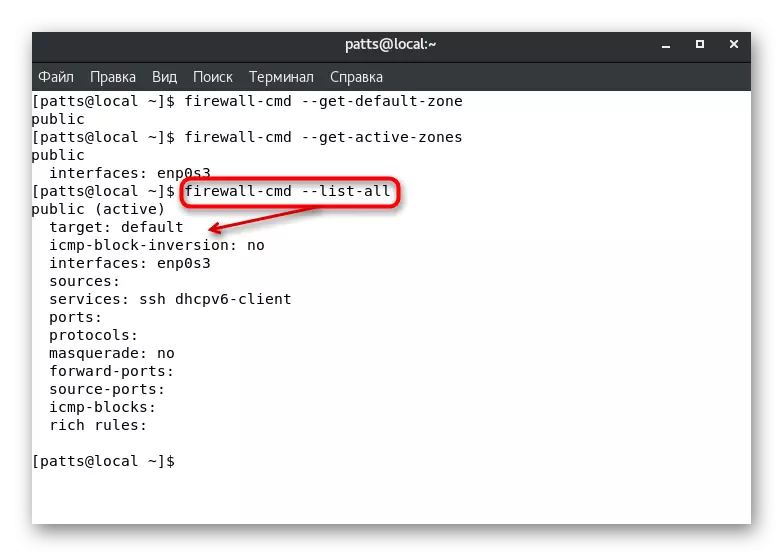

- Odredite zadani funkcionalne zone da pomogne tim firewall-CMD --get-default-zoni.

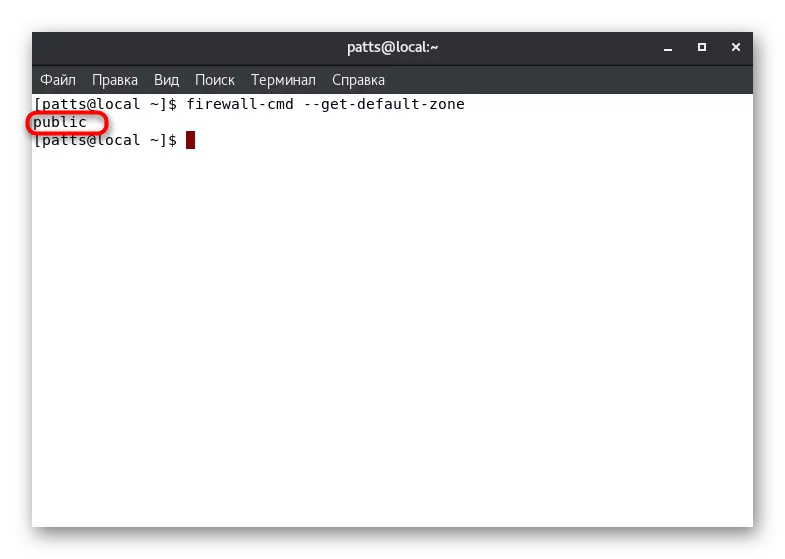

- Nakon što je aktiviran, vidjet ćete novu liniju, koja će se prikazati željenu opciju. Na primjer, sljedeći slika se smatraju aktivnim «javnost» područje.

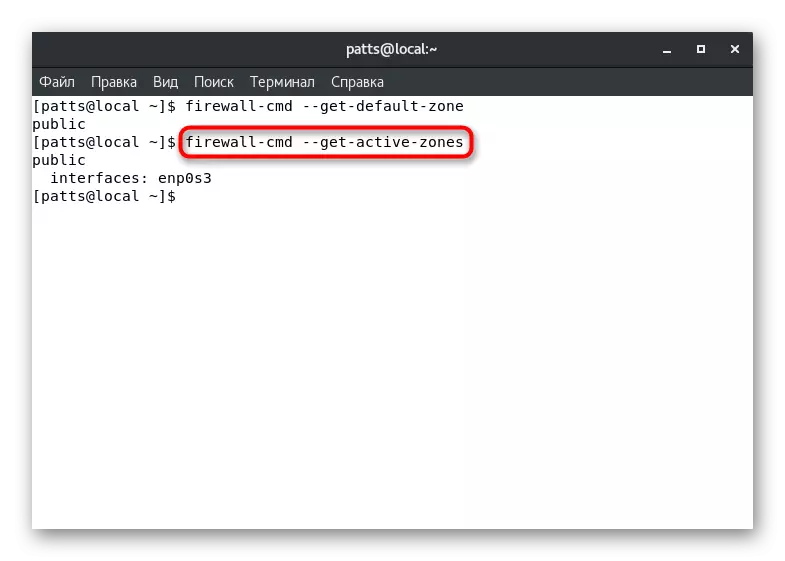

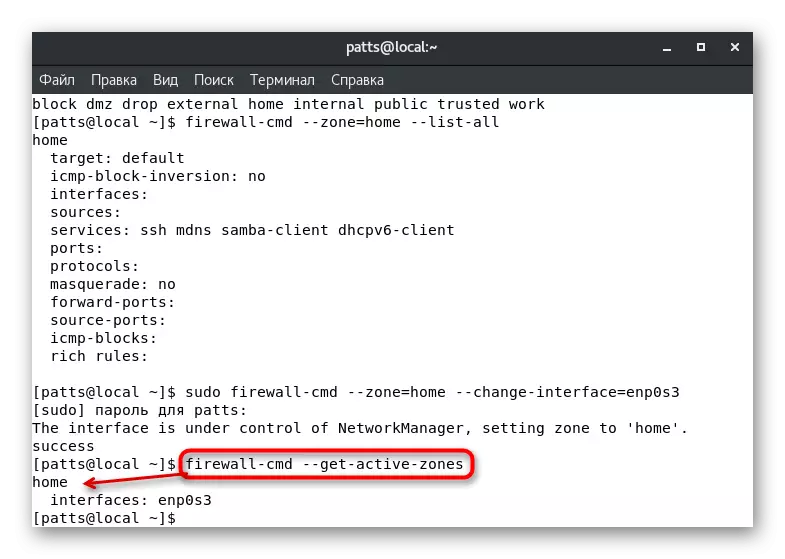

- Međutim, aktivnost može biti nekoliko zona, štoviše, oni su vezani za jedan interfejs. Saznati ove informacije kroz firewall-cmd --get-aktivni-zone.

- Tim firewall-CMD --list-sve prikazuje na desnoj strani ekrana set za default zonu. Obratite pažnju na snimku zaslona u nastavku. Možete vidjeti da je srž «javnost» nagrađen je pravilo «default» - default operacija, interfejs «enp0s3» i dodao dva servisa.

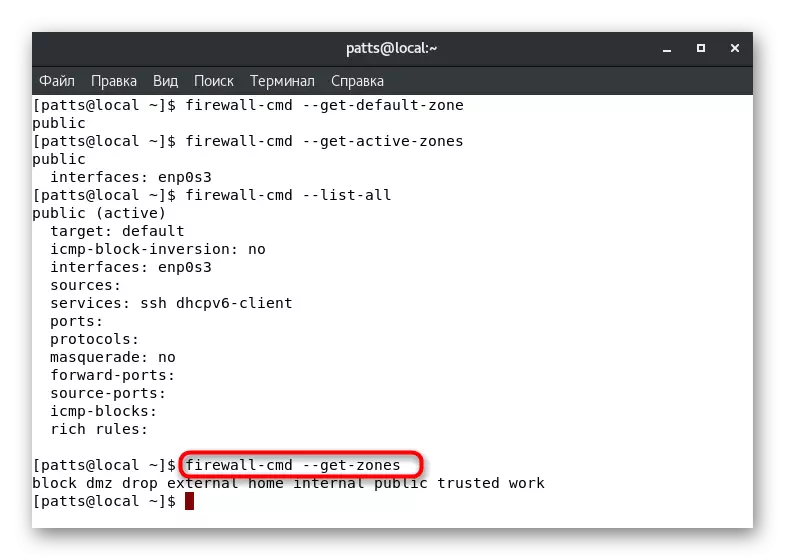

- Ako je postojala potreba da saznate sve dostupne firewall zoni, unesite firewall-cmd --get-zone.

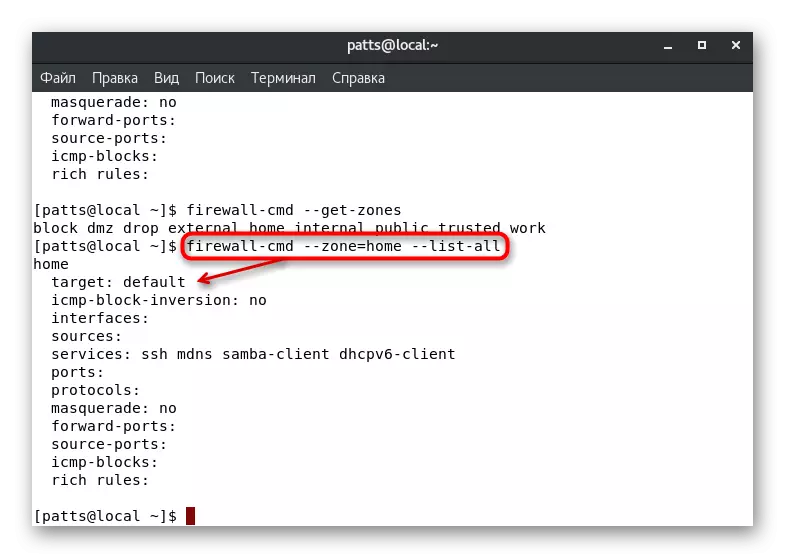

- Parametara specifičnih područja definisana firewall-cmd --zone = Naziv --list-sve, gdje je ime - naziv zone.

Nakon određivanja potrebnih parametara, možete se premjestiti na njihovu promjenu i dodavanje. Hajde da analiziramo nekoliko najpopularnijih konfiguracije u detalje.

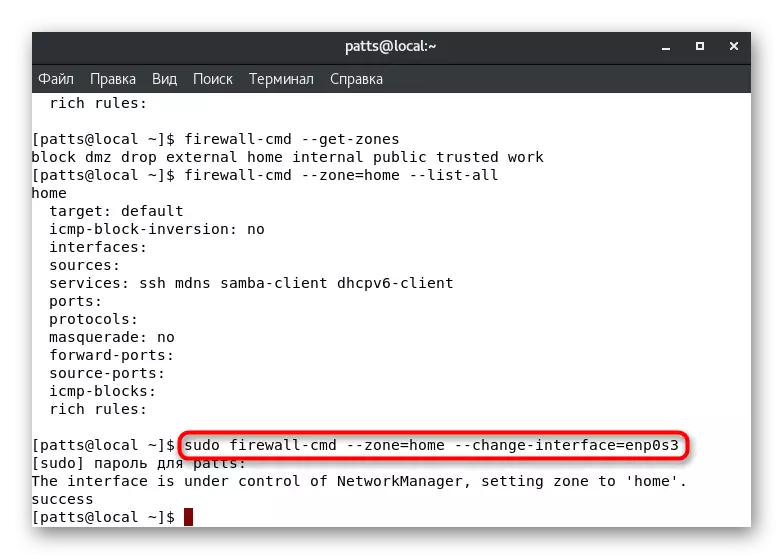

Podešavanje zona sučelje

Kao što znate iz gore navedene informacije, zadanu zona je definirana za svaki sučelje. To će biti u njoj dok se postavke promijeniti korisnika ili programski. Moguće je ručno prenijeti sučelje na zonu po sesiji, a provodi se aktiviranjem sudo firewall-cmd --zone = home naredba --Change-sučelje = eth0. Rezultat "uspjeh" sugerira da je transfer bio uspješan. Setite se da su takve postavke resetirati odmah nakon ponovnog pokretanja firewall.

Uz takve promjene u parametrima, treba imati na umu da je operacija od usluga mogu biti reset. Neki od njih ne podržavaju funkcionira u pojedinim zonama, recimo, SSH iako dostupan u "Home", ali u korisnik ili posebna služba će raditi van. Provjerite je li interfejs uspješno vezan za novu granu, unošenjem vatrozida-CMD-CMD --get-aktivne zone.

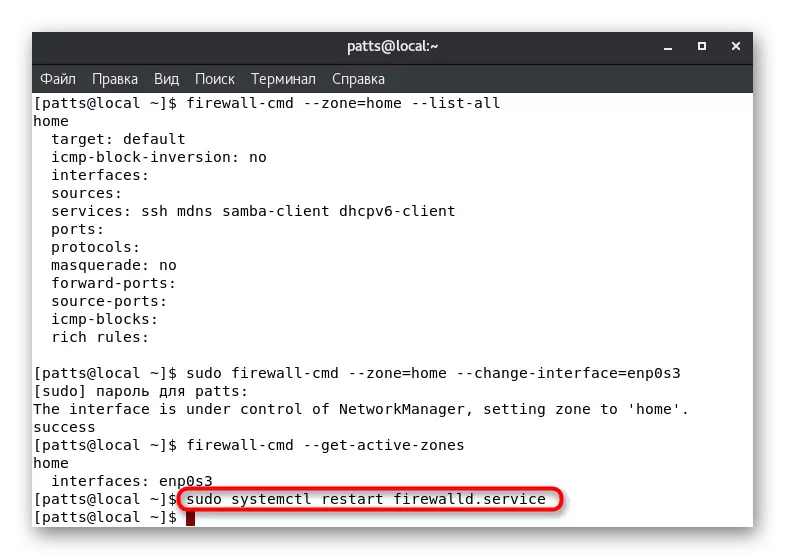

Ako želite resetirati prethodno postavljene postavke, jednostavno pokrenite ponovno pokretanje vatrozida: sudo sistemctl restart firewalld.service.

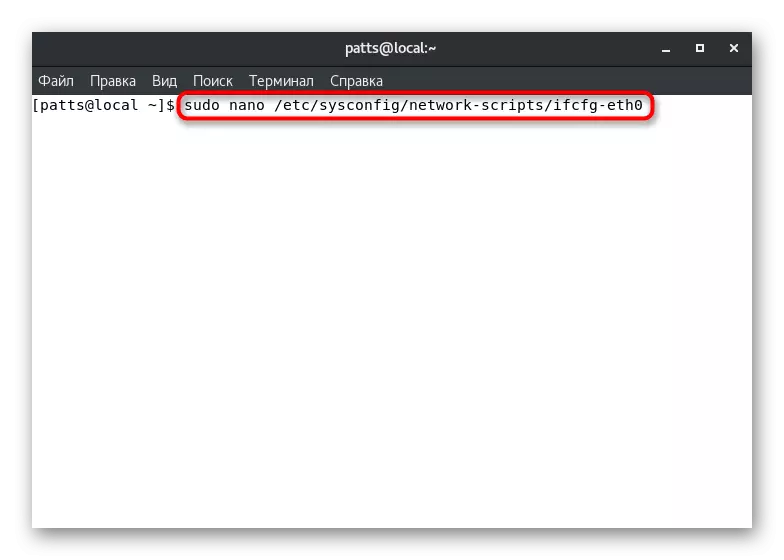

Ponekad nije uvijek prikladno mijenjati zonu sučelja na samo jednoj sesiji. U tom slučaju, potrebno je da uredite konfiguracijsku datoteku, tako da su sve postavke emajlirano na trajnoj osnovi. Da biste to učinili, savjetujemo vam da koristite tekst editor Nano, koji je postavljen iz službenog skladištenja Sudo yum install Nano. Sljedeće ostaje takve radnje:

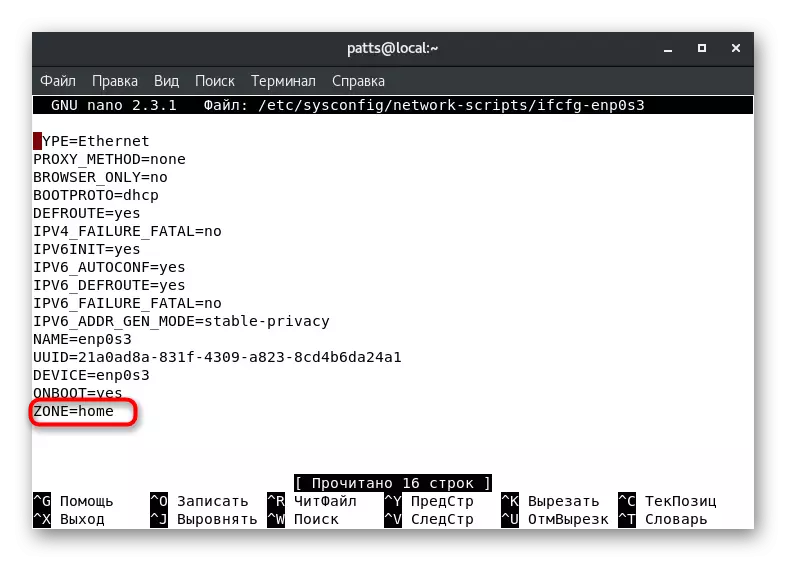

- Otvorite konfiguracijske datoteke putem urednik unosom Sudo Nano / etc / sysconfig / network-scripts / ifcfg-eth0, gdje eth0 je ime potrebne interfejsa.

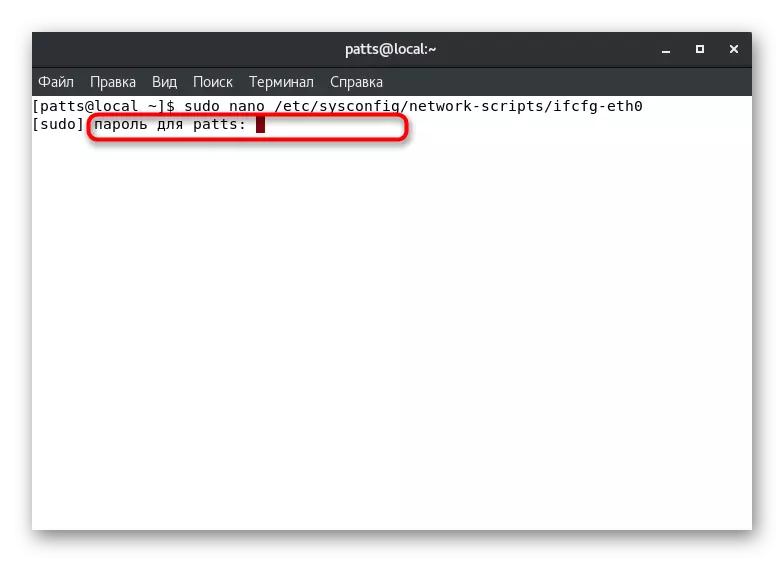

- Potvrdili svoj autentifikaciju računa za obavljanje dalje akcije.

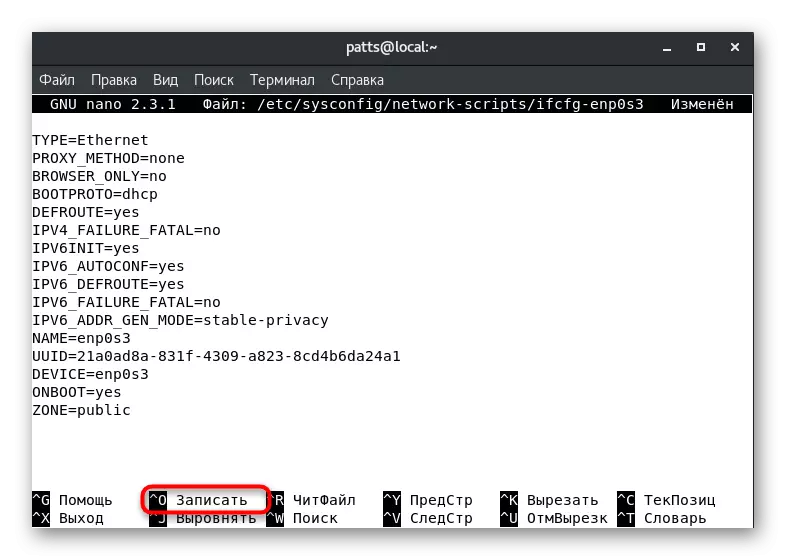

- Rasporeda "Zona" parametar i promijeniti svoju vrijednost na željenu, na primjer, javne ili kuće.

- Držite Ctrl + O tastera da biste sačuvali promjene.

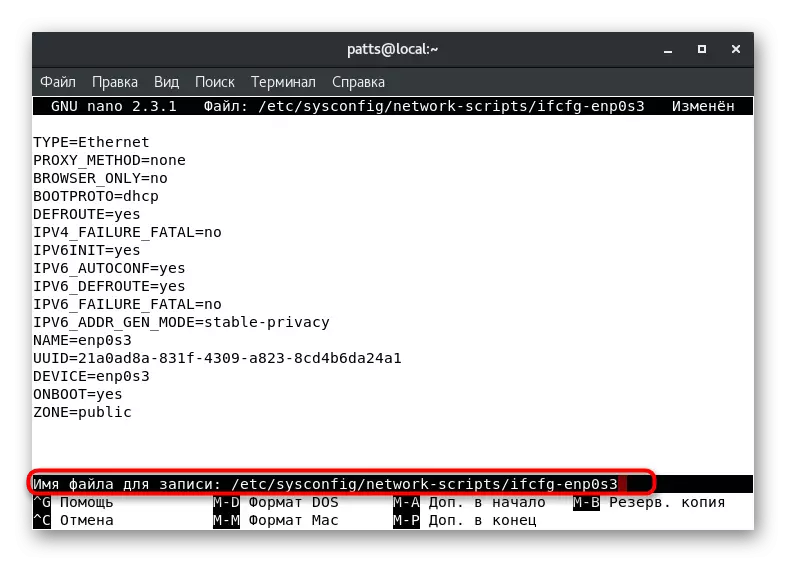

- Nemojte mijenjati ime datoteke, ali jednostavno kliknite na ENTER.

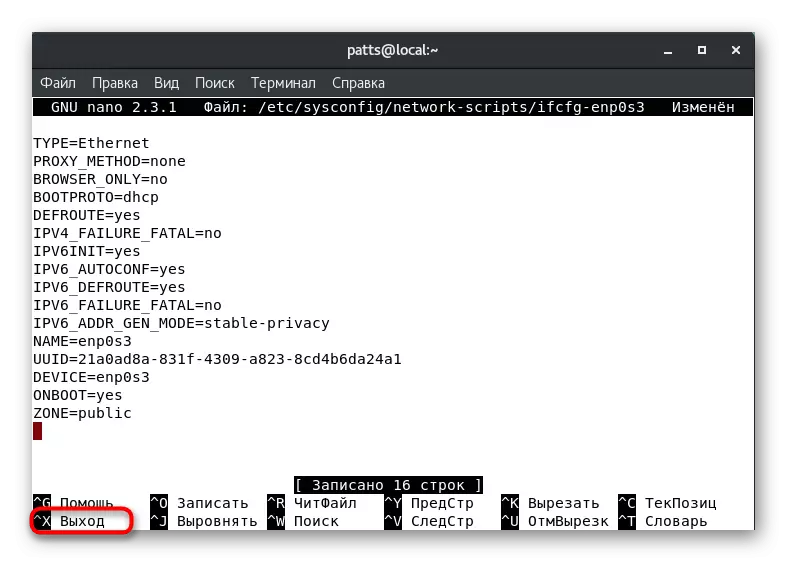

- Izađite iz uređivača teksta putem Ctrl + X.

Sada će zona interfejs biti onaj koji je navedeno, do sljedećeg uređivanje konfiguracijske datoteke. Za ažuriranje parametara, pokrenuti Sudo SystemCTL Restart Network.Service i Sudo SystemCTL Restart Firewalld.Service.

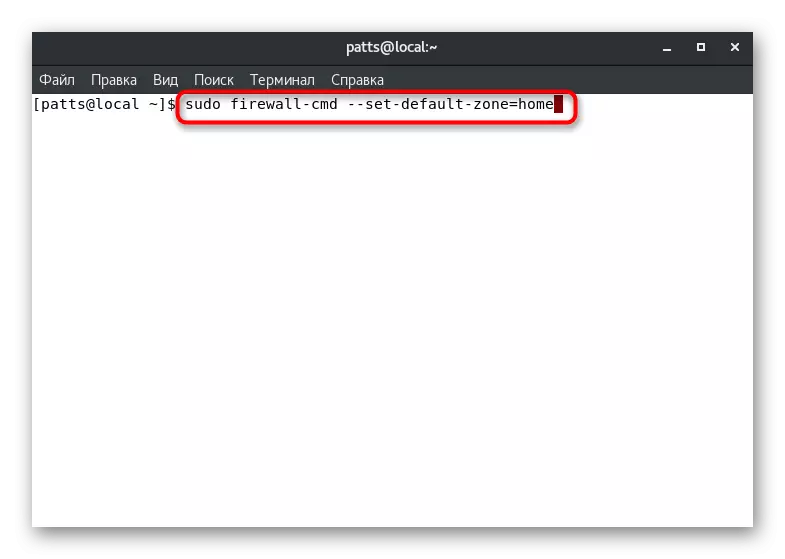

Postavljanje default zone

Već smo pokazali naredbu koja vam omogućuje da znate default instaliran zoni. To se može promijeniti postavljanjem po njihovom izboru. Da biste to učinili, konzola je dovoljno da se registrujete sudo firewall-CMD --set-default-zone = ime, odakle ime - ime potrebnih zone.

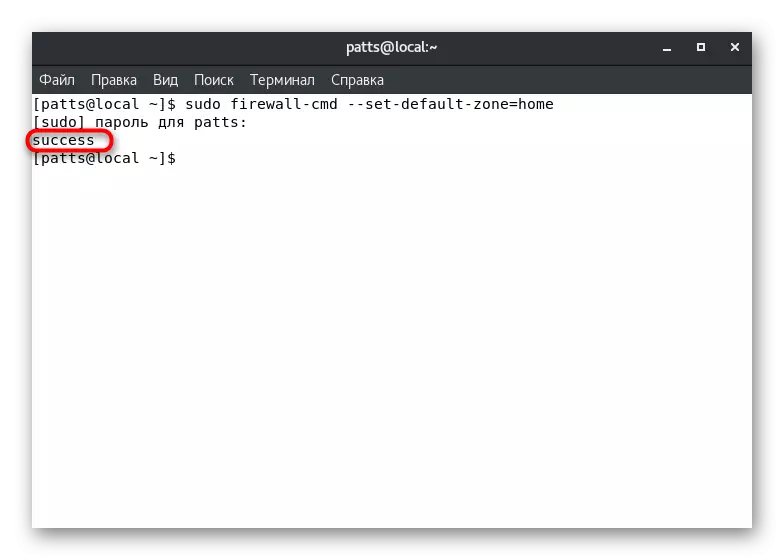

Uspjeh komande će pokazati natpis «uspjeha» u poseban red. Nakon toga, sve tekuće interfejsi privyazhutsya da je rekao zoni, osim ako nije drugačije navedeno u konfiguracijskim datotekama.

Stvoriti pravila za aplikacije i komunalije

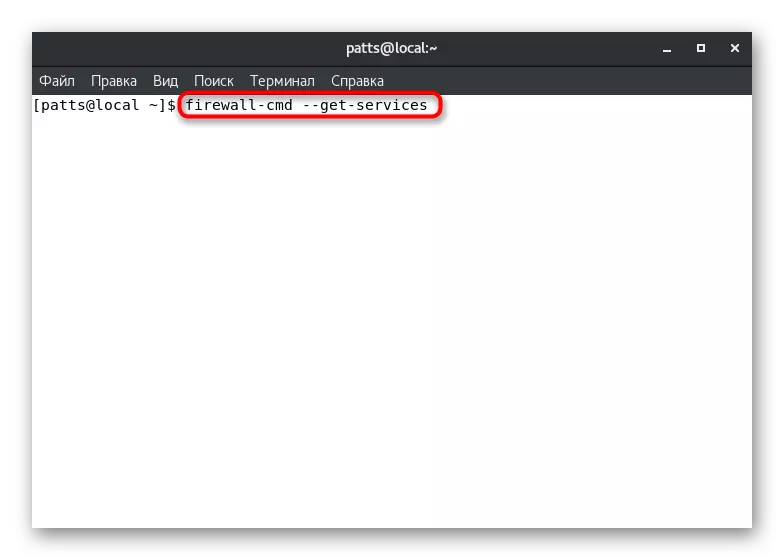

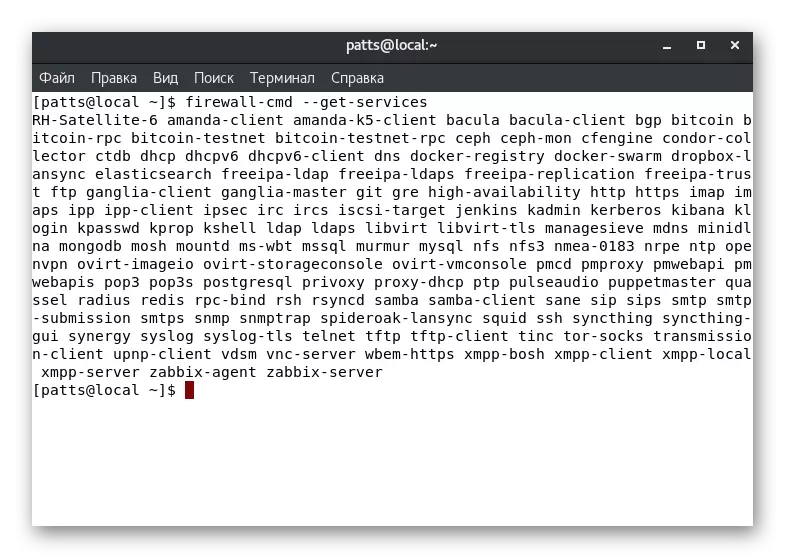

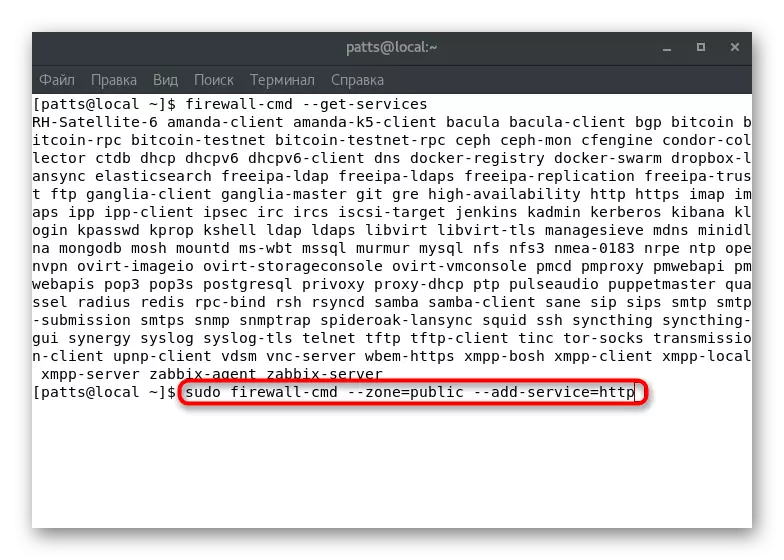

Na početku ovog članka, razgovarali smo o uticaju svakoj zoni. Definicija usluga, komunalnih usluga i programa kao što grane će omogućiti da se prijave za svaki od ovih pojedinačnih parametara za svaki zahtjev korisnika. Da biste pokrenuli savjet vidjeli popis trenutno dostupnih usluge: firewall-CMD --get-usluga.

Rezultat se prikazuje direktno u konzoli. Svaki server je podijeljen prostor, a na listi, možete lako pronaći alate ste zainteresovani. Ako se željena usluga nije na raspolaganju, treba dodatno postaviti. O pravilima za instalaciju, pogledajte službenu dokumentaciju softvera.

Gore komanda pokazuje samo imena usluga. Detaljne informacije o svakoj od njih se dobija kroz pojedinca datoteku koja se nalazi na putu / usr / lib / firewalld / usluge. Ovi dokumenti su u XML formatu, staza, na primjer, SSH je kako slijedi: /usr/lib/firewalld/services/ssh.xml, a dokument ima sljedeće sadržaje:

SSH

Secure Shell (SSH) je protokol za prijavu u i izvršavanje naredbi na udaljenim računalima. Pruža sigurnu šifrovane komunikacije. Ako planirate o pristupanju vašem stroju daljinski preko SSH preko zaštitnog zida sučelje, uključite ovu opciju. Potrebna vam je OpenSSH-server paket instaliran za ovu opciju da bi bilo korisno.

Aktivirana usluga podrške u određenom području rukom. U "Terminal" treba definirati komandom sudo firewall-cmd --zone = javna --add servis = http, koji --zone = javna - zona za aktiviranje i --add-service = http - naziv usluge . Imajte na umu da će ova promjena važi samo unutar jedne sesije.

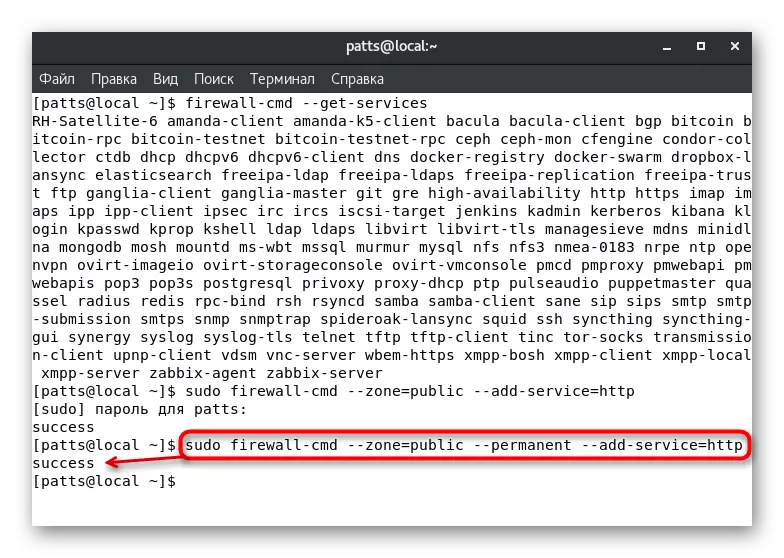

Stalni dodajući kroz sudo firewall-cmd --zone = javna --permanent --add servis = http, a rezultat «uspjeha» ukazuje na uspješnom završetku operacije.

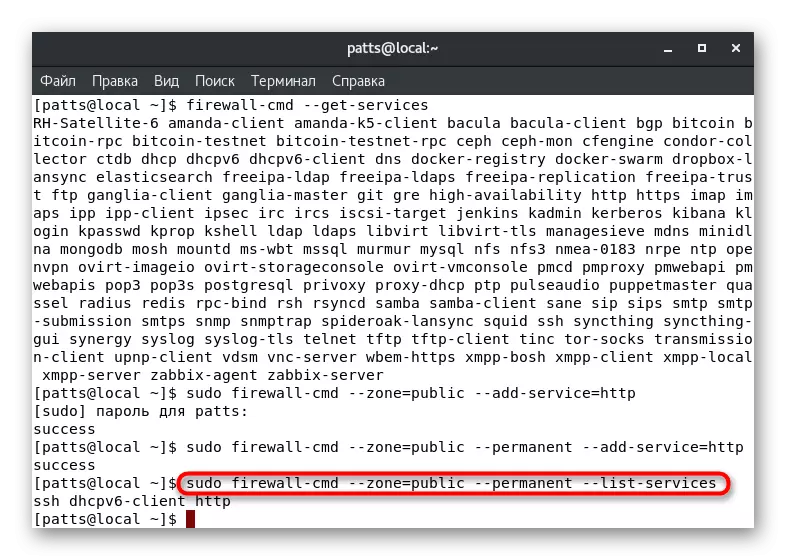

Pogledajte kompletne liste stalnih pravila za određenu zonu može prikazati listu na posebnoj liniji konzoli: sudo firewall-cmd --zone = javna --permanent --list-usluga.

Odluka problem sa nedostatkom pristup servisu

Standardna pravila firewall navedene najpopularnijih i sigurnu uslugu kao što je dozvoljeno, ali neki standard ili aplikacija trećih strana blokira. U ovom slučaju, korisnik će morati ručno promijeniti postavke za rješavanje problema pristupa. To se može učiniti dva različita načina.

port forwarding

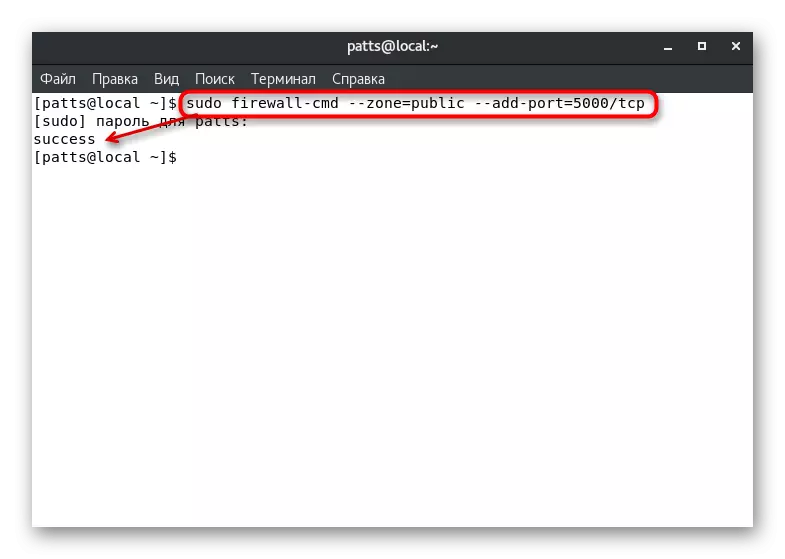

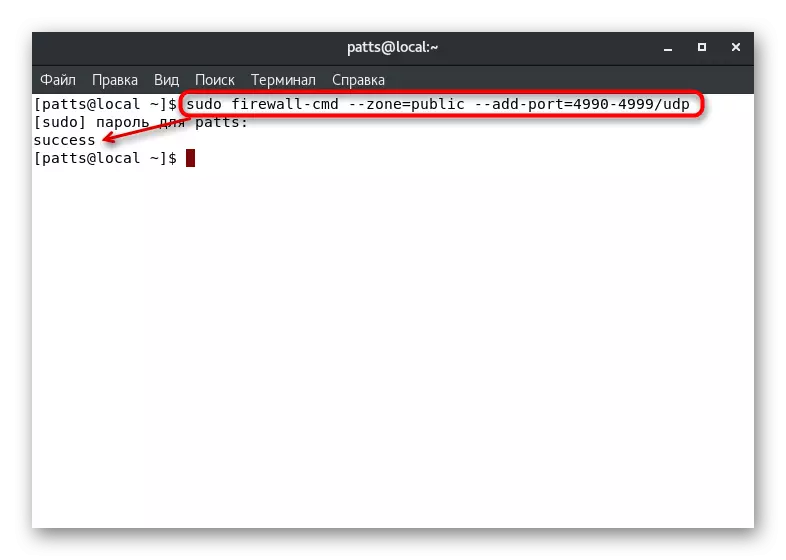

Poznato je da su sve mrežne usluge koristiti određenu luku. On se lako otkrije firewall, i može raditi na blokiranje. Da bi se izbjegla takva akcija od strane firewall, otvorite potrebno port komandom sudo firewall-cmd --zone = javna --add-port = 0000 / tcp, gdje --zone = javna - prostor za port, --add-port = 0000 / tcp - broj porta i protokol. Opcionalno firewall-CMD --list-portovi će prikazati popis otvorenih portova.

Ako je potrebno da otvorite portove uključeni u opsegu, koristite niz sudo firewall-cmd --zone = javna --add-port = 0000-9999 / udp, gdje --add-port = 0000-9999 / udp - port opseg i njihovih protokola.

Gore test komande samo omogućiti korištenje takvih parametara. Ako je uspješan, potrebno je dodati ove portove na stalne postavke, a to se radi tipizacija sudo firewall-cmd --zone = javna --permanent --add-port = 0000 / tcp ili sudo firewall-CMD - -zone = javna --permanent --add-port = 0000-9999 / udp. Listu otvorenih portova se gleda kao stalni: sudo firewall-cmd --zone = javna --permanent --list-porta.

definicija usluga

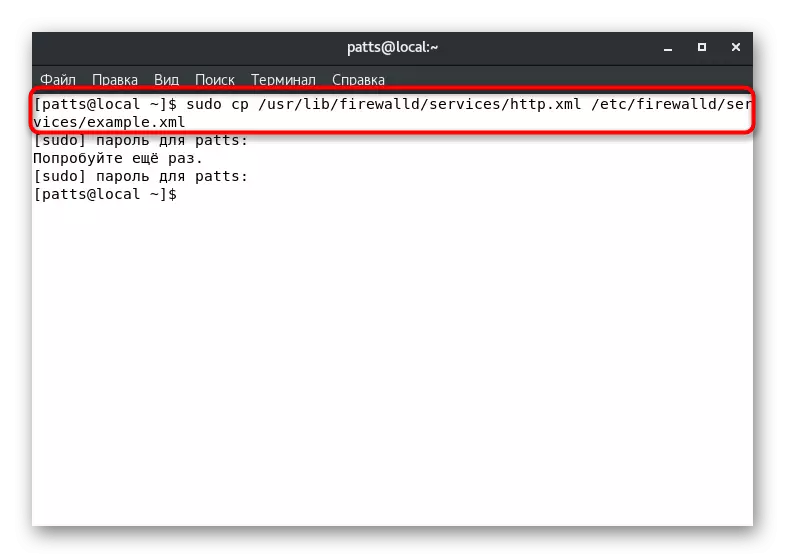

Kao što možete vidjeti, dodatak luka ne izaziva nikakve poteškoće, ali postupak je komplikovanija u slučaju kada je veliki broj aplikacija u upotrebi. Koristiti za praćenje svih luka postaje teško s obzirom na ono što bi bilo prikladno za ovu definiciju usluga:

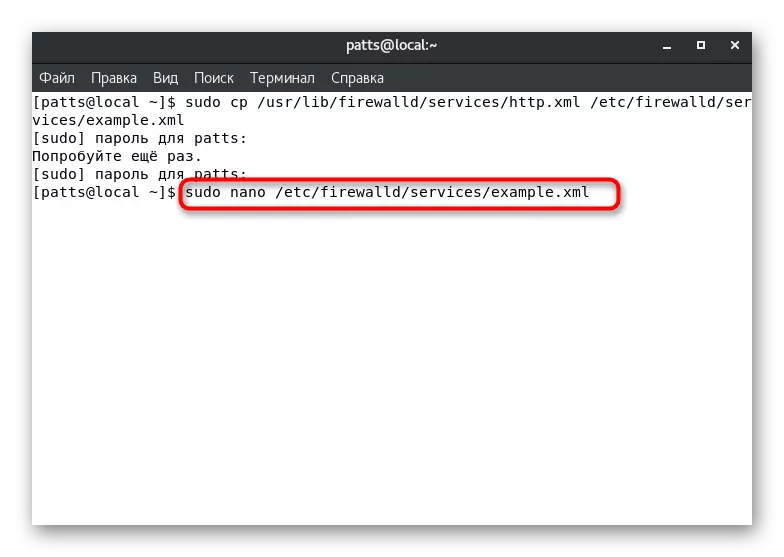

- Kopirajte konfiguracijske datoteke pisanjem sudo cp /usr/lib/firewalld/services/service.xml /etc/firewalld/services/example.xml, gdje service.xml - servis ime datoteke i example.xml - naslov za svoj primjerak .

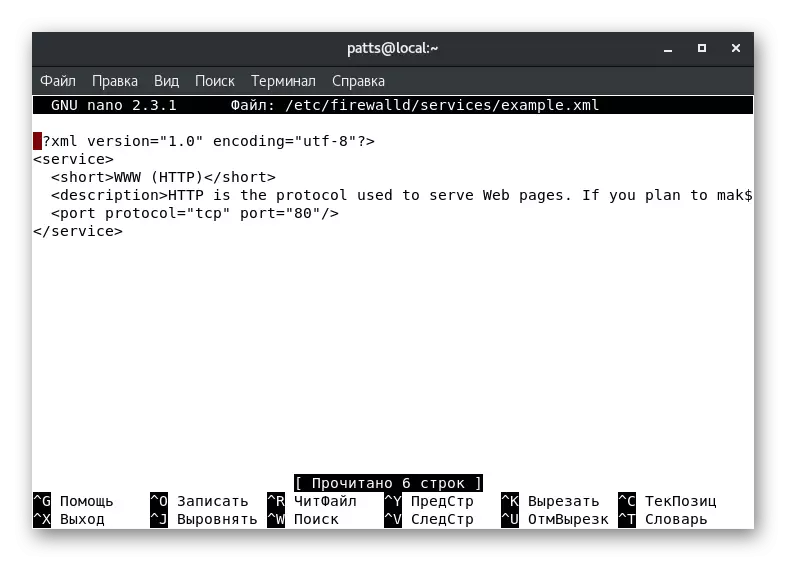

- Otvorite kopiju promjena na bilo koji tekst editor, na primjer, sudo nano /etc/firewalld/services/example.xml.

- Na primjer, mi smo stvorili kopiju HTTP usluga. Dokument koji u osnovi možete vidjeti razne metapodataka, kao što je kratko ime i opis. Ona utiče na promjenu samo broj porta i protokol na serveru. Iznad linije "" treba dodati da otvori luke. TCP - koristi protokol, i 0000 - broj porta.

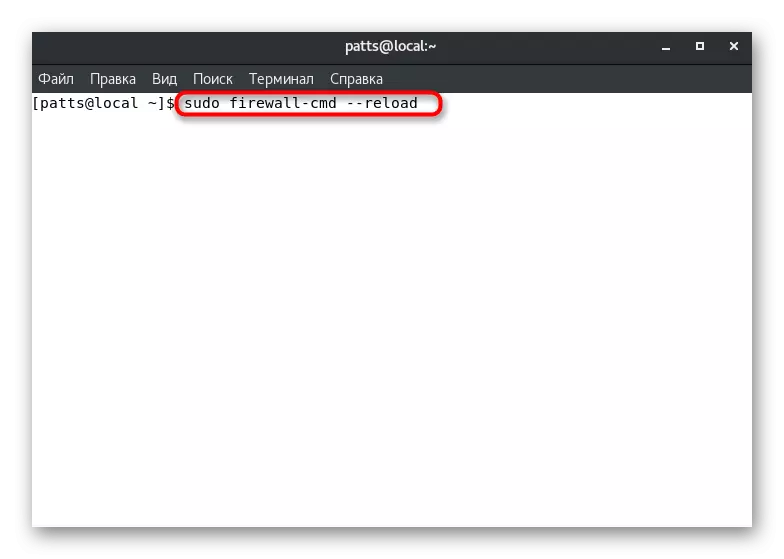

- Sačuvajte sve promjene (Ctrl + O), u neposrednoj blizini file (Ctrl + X), a zatim ponovo firewall parametre za upotrebu od strane sudo firewall-cmd --reload. Nakon toga će usluga biti dostupna na listi koja se može posmatrati kroz firewall-cmd --get-usluga.

Na vama je samo da odaberete najprikladnije rješenje za problem uslugu uz pristup servisu i izvršiti uputstvima. Kao što možete vidjeti, sve radnje se izvode prilično lako, i ne bi trebalo biti problema.

Stvaranje prilagođene zone

Vi već znate da je u početku stvoren je veliki broj različitih zona sa utvrđenim pravilima u Firewalld. Međutim, situacija se javljaju kada potrebe administratora sistema za kreiranje korisnika zone, kao što su "PublicWeb" za instalirane web server ili "PrivatedNS" - za DNS servera. Na ova dva primjera, mi ćemo analizirati dodatak grane:

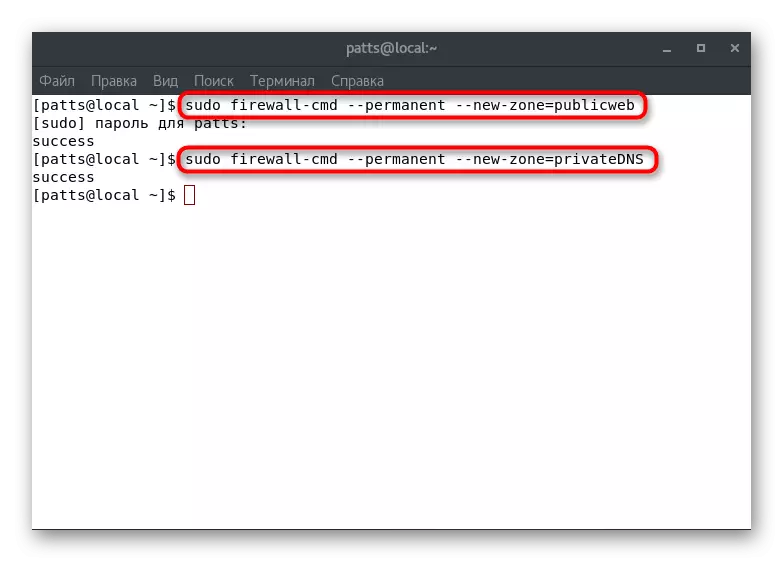

- Stvoriti dva nova stalna zonama Sudo Firewall-Cmd --permanent --New-Zone = PublicWeb i Sudo Firewall-CMD --Permanent --New-Zone = PrivatedNS.

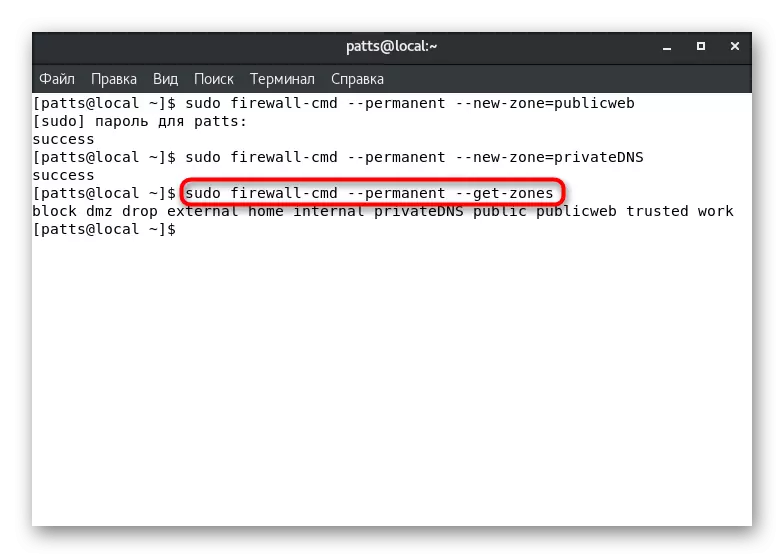

- Oni će biti na raspolaganju nakon ponovnog pokretanja Sudo Firewall-CMD --reLoad alat. Da biste prikazali stalne zone, unesite Sudo Firewall-Cmd --permanent --get-zone.

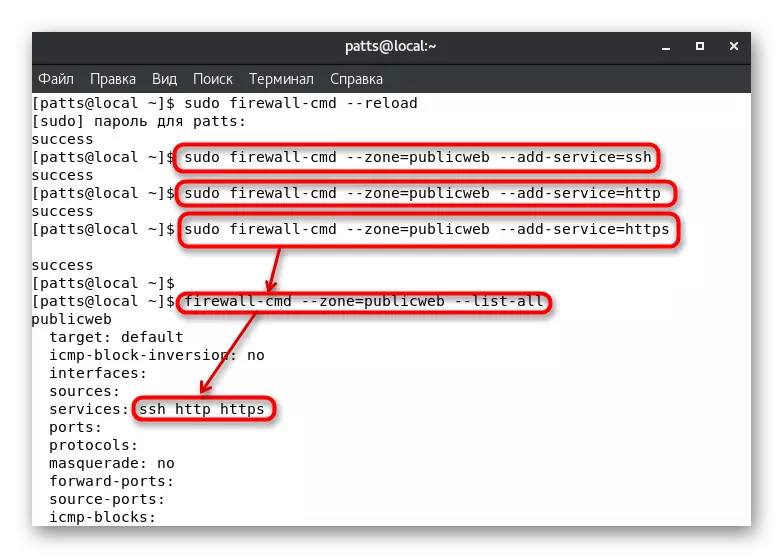

- Dodijeliti im potrebne usluge, kao što su "SSH", "HTTP" i "HTTPS". Ovi su vrši Sudo Firewall-Cmd --Zone = PublicWeb --ADD-Service = SSH, sudo firewall-cmd --zone = PublicWeb --Do-Service = PublicWeb --Do Firewall-Cmd - PublicWeb - PublicWeb - add-Service = HTTPS, gdje --Zone = PublicWeb je naziv zone dodati. Možete pregledati aktivnost usluga od strane čeka Firewall-Cmd --Zone = PublicWeb --list-sve.

Od ovog članka, naučili ste kako stvoriti prilagođene zone i dodajte im usluge. Mi smo im već rekli kao zadani i dodjeljivanje interfejsa iznad, možete odrediti samo ispravan imena. Nemojte zaboraviti da ponovo firewall nakon donošenja bilo kakve trajne promjene.

Kao što možete vidjeti, FireWalld firewall je prilično zapreminski alat koji vam omogućuje da iskoristite fleksibilnu konfiguraciju firewall. Ostaje samo kako bi bili sigurni da je korisnost lansiranja sa sistemom i utvrđenim pravilima odmah početi njihov rad. Neka bude sa Sudo SystemCTL Enable Firewalld komandu.