Някои потребители се интересуват от създаването на частна виртуална мрежа между два компютъра. Задачата се осигурява с помощта на VPN технология (виртуална частна мрежа). Връзката се осъществява чрез отворени или затворени комунални услуги и програми. След успешно инсталиране и конфигуриране на всички компоненти, процедурата може да се счита за завършена и връзката е защитена. След това бихме искали да обсъдим подробно внедряването на прегледаната технология чрез OpenVPN клиента в операционната система въз основа на ядрото на Linux.

Инсталирайте OpenVPN в Linux

Тъй като повечето потребители използват дистрибуции, базирани на Ubuntu, днес инструкциите ще се основават на тези версии. В други случаи кардиналната разлика в инсталацията и конфигурацията на OpenVPN няма да забележите, освен за да следвате синтаксиса за разпространение, който можете да прочетете в официалната документация на вашата система. Ние предлагаме да се запознаем с целия процес на стъпка по стъпка, за да разберете подробно всяко действие.Трябва да се има предвид, че функционирането на OpenVPN се случва чрез два възли (компютър или сървър) и затова това е, че инсталацията и конфигурацията се отнася до всички участници в връзката. Следното ръководство ще бъде насочено само за да работи с два източника.

Стъпка 1: Инсталирайте OpenVPN

Разбира се, трябва да започнете с добавяне на всички необходими библиотеки на компютри. Прецизно, че ще се използва изключително вграден в "терминала", който да се използва за изпълнение на задачата.

- Отворете менюто и стартирайте конзолата. Това може да се направи и чрез натискане на клавиша Ctrl + Alt + t.

- Натиснете APT Sudo Apt OpenVPN Easy-RSA команда за инсталиране на всички необходими хранилища. След въвеждане, кликнете върху Enter.

- Посочете паролата от SuperUser сметка. Символи, когато наборът не се показват в полето.

- Потвърдете добавянето на нови файлове, като изберете подходящата опция.

Преминете към следващата стъпка само когато инсталацията се извършва на двете устройства.

Стъпка 2: Създаване и конфигуриране на сертифициращия център

Спецификационният център е отговорен за проверка на отворените клавиши и осигурява надеждно криптиране. Той е създаден на устройството, към което ще бъдат свързани други потребители, така че отворете конзолата на желания компютър и изпълнете следните стъпки:

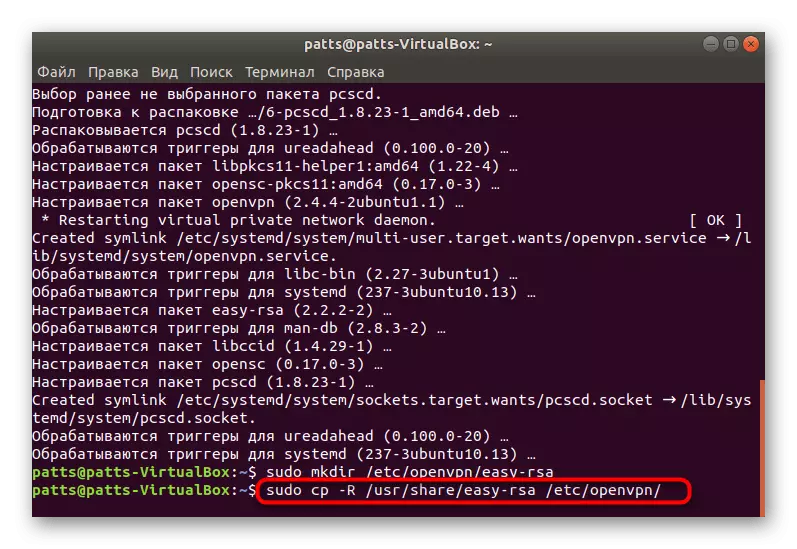

- Приоритетна папка за съхранение на всички клавиши е приоритет. Можете да го намерите навсякъде, но е по-добре да изберете надеждно място. Използвайте командата sudo mkdir / etc / OpenVPN / Easy-RSA за това, където / etc / OpenVPN / Easy-RSA е място за създаване на директория.

- До тази папка трябва да поставите Easy-RSA добавка скриптове и се прави чрез Sudo CP -R / USR / Share / Easy-RSA / etc / OpenVPN /.

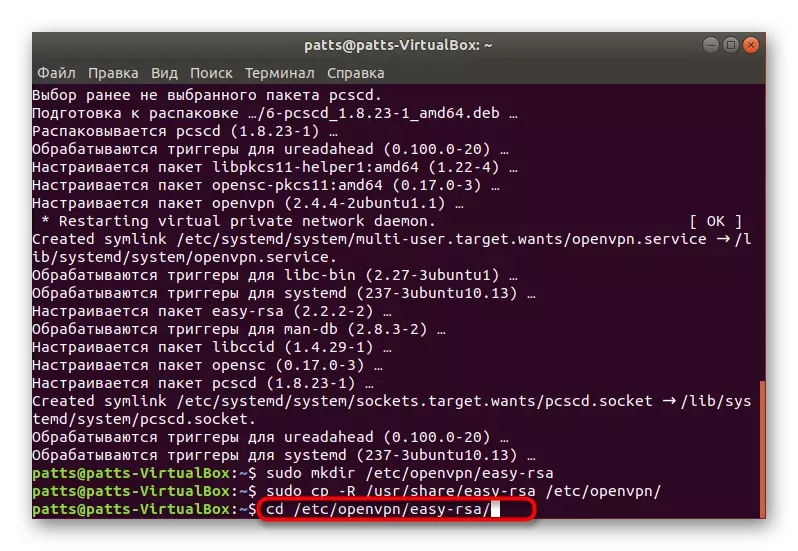

- Завършената директория създава сертифициращ център. Първо, отидете на този CD / etc / OpenVPN / Easy-RSA / папка.

- След това поставете следната команда в полето:

Sudo-.

# Източник ./vars.

# ./clean-all.

# ./build-ca.

Докато компютърът на сървъра може да бъде оставен сам и да се премине към клиентски устройства.

Стъпка 3: Конфигурация на сертификат за клиенти

Инструкцията, с която ще ви запознаете по-долу, ще трябва да похарчите за всеки клиентски компютър, за да организирате правилно функционираща защитена връзка.

- Отворете конзолата и напишете там Sudo CP-R / USR / Share / Easy-RSA / etc / OpenVPN / за да копирате всички необходими скриптове за инструменти.

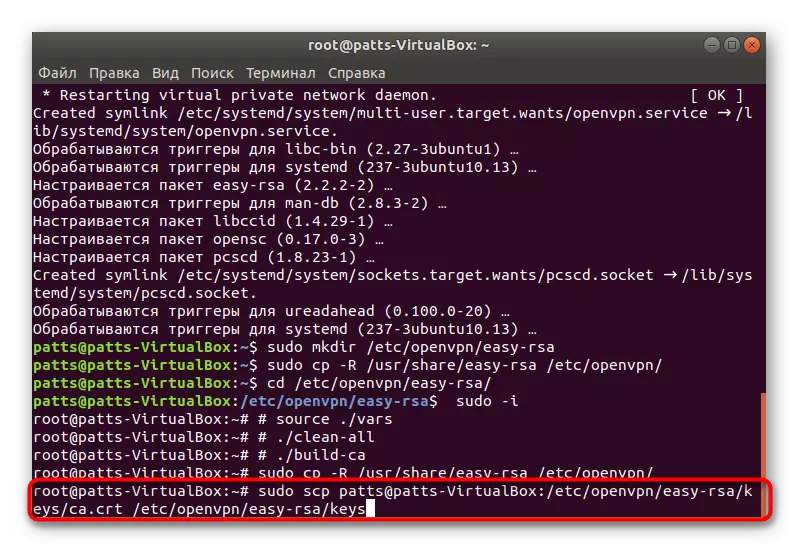

- Преди това на сървъра е създаден отделен файл със сертификат. Сега тя трябва да бъде копирана и поставена в папката с останалите компоненти. Най-лесно е да направите това чрез SUDO SCP username @ Host: /etc/openvpn/easy-rsa/keys/ca.crat / etc / keys / ca.crt / etc / OpenVPN / Easy-RSA / etc / OpenVPN / Лесно -RSA / клавишите, където потребителското име @ host е адресът на оборудването, от което е направено изтеглянето.

- Остава само да създаде личен таен ключ, така че връзката да бъде извършена по-късно през нея. Направете това, като кликнете върху папката за съхранение на CD / etc / OpenVPN / Easy-RSA / Script.

- За да създадете файл, използвайте командата:

Sudo-.

# Източник ./vars.

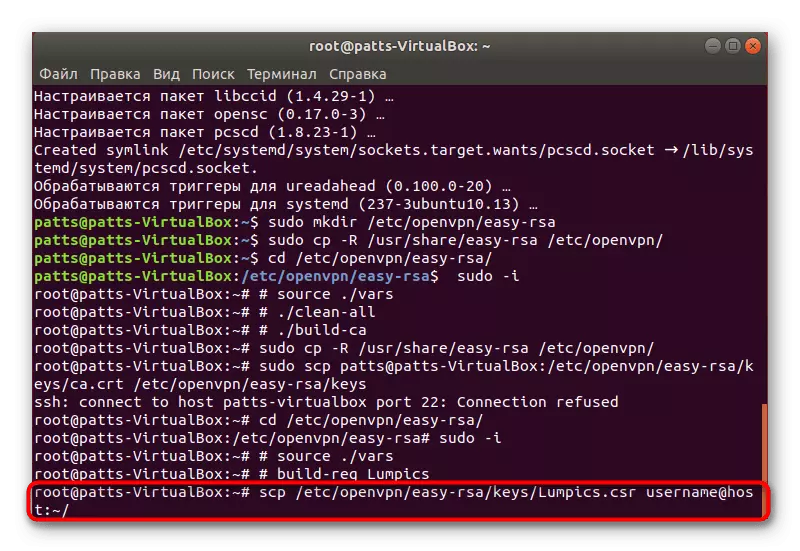

# Build-req lumpics

Lumpics в този случай, посоченото име на файлове. Създаденият ключ е задължителен, трябва да бъде в същата директория с останалите клавиши.

- Остава само да изпратите завършен ключ за достъп до сървърното устройство, за да потвърдите автентичността на връзката му. Това се прави с помощта на същия екип, чрез който е направен изтеглянето. Трябва да въведете scp /etc/openvpn/easy-rsa/keys/lumpics.csr username @ host: ~ /, където потребителското име @ host е името на компютъра за изпращане и lumpics.csr е името на ключовия файл .

- На сървърния компютър потвърдете ключа през ./sign-req ~ / lumpics, където lumpics е името на файла. След това върнете документа обратно през потребителското име sudo scp @ host: /home/lumpics.crt / etc / OpenVPN / Easy-RSA / клавиши.

По този начин всички предварителни работи са завършени, остава само да се въведат OpenVPN в нормално състояние и можете да започнете да използвате частна шифрована връзка с един или повече клиенти.

Стъпка 4: Настройка на OpenVPN

Следното ръководство ще докосне клиентската част и сървъра. Всички ние разделяме действията и предупреждаваме за промените в машините, така че трябва само да изпълните инструкциите.

- Първо създайте конфигурационен файл на сървърния компютър с помощта на zcat /usr/share/doc/openvpn/example/sample-clfig-files/server.conf.gz команда | Sudo tee /etc/openvpn/server.conf. Когато конфигурирате клиентските устройства, този файл също ще трябва да бъде създаден поотделно.

- Проверете стандартните стойности. Както можете да видите, пристанището и протоколът съвпада със стандарта, но няма допълнителни параметри.

- Стартирайте създадения конфигурационен файл чрез Sudo Nano /etc/openvpn/server.conf Editor.

- Ние няма да отидем в подробности за промяната на всички ценности, тъй като в някои случаи те са индивидуални, но стандартните линии във файла трябва да присъстват и изглежда като подобна картина като тази:

Порт 1194.

PROTO UDP.

Comp-lzo.

Dev Tun.

Ca /etc/openvpn/easy-rsa/2.0/keys/ca.cret.

CERT /etc/openvpn/easy-rsa/2.0/keys/ca.Crat.

Dh /etc/openvpn/easy-rsa/2.0/keys/dh2048.pem.

Топология Sunnet.

Server 10.8.0.0 255.255.255.0.

Ifconfig-pool-persist ipp.txt

След като завършите всички промени, запазете настройките и затворете файла.

- Работата със сървъра е завършена. Стартирайте OpenVPN чрез създадената OpenVPN /etc/openvpn/server.conf конфигурационен файл.

- Сега продължете към клиентските устройства. Както вече беше споменато, файлът с настройки също създава тук, но този път не е разопакован, така че екипът има следната форма: sudo cp /usr/share/doc/openvpn/examples/sample-clfig-files/client.conf / etc / openvpn / client.conf.

- Стартирайте файла по същия начин, както е показано по-горе и въведете следните редове:

Клиент.

Dev Tun.

PROTO UDP.

Дистанционно 194.67.215.125 1194.

Ремонт-повторен безкраен

Нобид.

Персистки ключ.

Персистки.

Ca /etc/openvpn/easy-rsa/keys/ca.Cret.

cert /etc/openvpn/easy-rsa/keys/sergiy.cret.

Key /etc/openvpn/easy-rsa/keys/sergiy.key.

TLS-AUTH TA.KEY 1

Comp-lzo.

Глагол 3.

Когато редактирането приключи, стартирайте OpenVPN: OpenVPN /etc/openvpn/client.conf.

- Напишете командата ifconfig, за да сте сигурни, че системата работи. Сред показаните стойности интерфейсът TUN0 трябва да присъства.

За да пренасочите трафика и отворения интернет достъп за всички клиенти на сървърния компютър, ще трябва да активирате последователно следните команди.

Systl-w net.ipv4.ip_forward = 1

Iptables - вход -P udp --dport 1194 -j приема

Iptables -i напред-mann0 -o eth0 -j приема

Iptables -i напред-eth0-mun0 -j приема

Iptables -t Nat-Poststrouting -o eth0 -j masquerade

Като част от днешната статия сте запознати с инсталационната процедура и настройките на OpenVPN на сървъра и клиентската част. Съветваме ви да обърнете внимание на известията, показани в терминала и да проучите кодовете за грешки, ако те се появят. Такива действия ще помогнат за избягване на по-нататъшни проблеми с връзката, тъй като оперативното решение на проблема предотвратява други проблемни проблеми.