In hierdie artikel - inligting oor watter metodes gebruik kan word om persoonlike wagwoorde hack en hoekom jy is vatbaar vir sulke aanvalle. En aan die einde sal jy 'n lys van aanlyn-dienste wat jou sal toelaat om uit te vind of jou wagwoord reeds in die gedrang te vind. Daar sal ook (reeds daar) die tweede artikel oor die onderwerp, maar ek raai lees lees van die huidige hersiening, en dan gaan jy na die volgende een.

Update: Gereed Die volgende materiaal is die veiligheid van wagwoorde, wat beskryf hoe om hul rekeninge en wagwoorde te maksimeer om hulle.

Watter metodes word gebruik om hack wagwoorde

Vir inbraak wagwoorde, daar is nie so 'n wye verskeidenheid van verskillende tegnieke. Byna almal van hulle is bekend en byna enige kompromie van vertroulike inligting word bereik deur die gebruik van individuele metodes of 'n kombinasie daarvan.phishing

Die mees algemene manier waarop vandag is "voorste" wagwoorde van gewilde posdienste en sosiale netwerke is phishing, en hierdie metode werk vir 'n baie groot persentasie van die gebruikers.

Die kern van die metode is dat jy val op, as jy dink, 'n bekende webwerf (dieselfde Gmail, VC of klasmaats, byvoorbeeld), en vir een of ander rede, word jy gevra om jou gebruikersnaam en wagwoord benodig (vir die inskrywing, bevestiging van iets, want sy skof, ens). Onmiddellik nadat jy die wagwoord blyk te wees by indringers.

Hoe dit gebeur: Jy kan 'n brief ontvang, na bewering uit die ondersteuningsdiens, wat berig oor die behoefte om die rekening en die skakel betree word, wanneer jy na wat die webwerf oopmaak, presies kopieer oorspronklike. 'N opsie is moontlik wanneer na 'n ewekansige installasie van ongewenste sagteware op 'n rekenaar, die stelsel instellings verander in so 'n manier dat wanneer jy die adres leser in die adres bar te gaan, wat jy eintlik val op die phishing webwerf in presies dieselfde manier.

Soos ek gesê het, baie mense val vir dit, en dit is wat gewoonlik geassosieer word met onoplettend:

- By ontvangs van die brief, wat in een of ander vorm u u rekening op 'n bepaalde perseel aanbied, let op of dit vanaf die adres van die pos op hierdie webwerf gestuur is: Soortgelyke adresse word gewoonlik gebruik. Byvoorbeeld, in plaas van [email protected], kan [email protected] of iets soortgelyks wees. Die korrekte adres waarborg egter nie altyd dat alles in orde is nie.

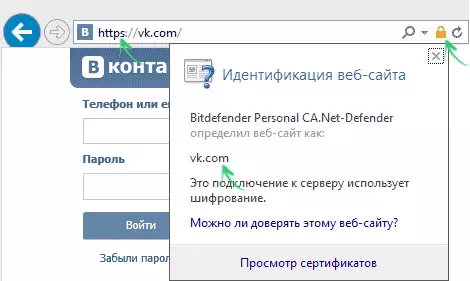

- Voordat u u wagwoord invoer, kyk versigtig in die adresbalk van die blaaier. Eerstens moet dit bepaal word dat die webwerf wat jy wil gaan. Maar in die geval van kwaadwillige sagteware op die rekenaar, dit is nie genoeg nie. Dit moet ook betaal word aan die teenwoordigheid van 'n verbinding enkripsie wat bepaal kan word met behulp van die HTTPS-protokol in plaas van HTTP en die beeld van die "slot" in die adresbalk, deur te kliek waarop jy seker kan maak dat jy hieraan is werf. Byna alle ernstige hulpbronne wat inskrywing vereis om enkripsie te gebruik.

Terloops, let op dat die phishing-aanvalle en metodes van wagwoordopwekking (hieronder beskryf) nie vandag die noukeurige kragtige werk van een persoon beteken nie (dit is nie nodig om 'n miljoen wagwoorde met die hand te stel nie) - alles maak spesiaal Programme, vinnig en in groot volumes en rapporteer dan oor die sukses van die aanvaller. Daarbenewens kan hierdie programme nie op 'n hacker se rekenaar werk nie, en versteek op u en duisende ander gebruikers, wat soms die doeltreffendheid van hacking verhoog.

Keuse van wagwoorde

Aanvalle met behulp van wagwoord seleksie (brute krag, onbeskofte krag in Russies) is ook voldoende algemeen. 'N Paar jaar gelede het die meeste van hierdie aanvalle regtig al die kombinasies van 'n bepaalde stel karakters probeer om 'n sekere lengte van wagwoorde te produseer, op die oomblik is dinge 'n bietjie makliker (vir hackers).Die ontleding van die populats wat die afgelope jaar in die afgelope jaar uitgelek is, toon dat minder as die helfte van hulle uniek is, terwyl die plek waar "lewend" oorwegend onervare gebruikers is, is die persentasie heeltemal klein.

Wat beteken dit? In die algemeen het die feit dat Hacker nie nodig het om nie-gereelde miljoene kombinasies uit te sorteer nie: met 'n basis van 10-15 miljoen wagwoorde (benaderde getal, maar naby die waarheid) en die vervanging van slegs hierdie kombinasies, kan dit byna die helfte haal die rekeninge op enige webwerf.

In die geval van 'n gefokusde aanslag op 'n spesifieke rekening, bykomend tot die databasis, kan eenvoudig borsbeeld gebruik word, en die moderne sagteware laat jou toe om dit relatief vinnig doen: die wagwoord van 8 karakters kan gekap in 'n kwessie van dae (en As hierdie karakters 'n datum of 'n kombinasie van naam en datums is wat nie ongewoon is nie - in minute).

LET WEL: As jy met behulp van dieselfde wagwoord vir verskeie terreine en dienste, so gou as jou wagwoord en die ooreenstemmende e-posadres sal prysgegee word op enige van hulle, met behulp van die Spesiale Vir dieselfde kombinasie van gebruikersnaam en wagwoord, sal dit getoets word op honderde ander webwerwe. Byvoorbeeld, onmiddellik na lekkasie van etlike miljoene wagwoorde Gmail en Yandex aan die einde van verlede jaar, die golf van inbraak van Oorsprong rekeninge, stoom, Battle.net en Uplay (Ek dink, en vele ander, bloot 'n beroep op my met die gespesifiseerde gaming dienste).

Inbraak webwerwe en ontvang hash wagwoorde

Die meeste van die ernstige webwerwe hoef nie jou wagwoord stoor in die vorm waarin jy dit weet. Slegs hash gestoor in die databasis - die gevolg van die toepassing van 'n onomkeerbare funksie (dit wil sê, van hierdie resultaat kan nie weer beskikbaar by jou wagwoord) om die wagwoord. By jou ingang na die terrein, die hash is weer bereken en indien dit saamval met wat gestoor word in die databasis, dan het jy die wagwoord korrek ingevul.

As dit is maklik om te raai, dit is Hashi, en nie die wagwoorde hulself net vir sekuriteitsredes - sodat met 'n potensiële inbraak en ontvangs van die databasis aanvaller, hy kon nie die inligting te gebruik en uit te vind die wagwoorde.

Maar dikwels, om dit te doen wat dit kan:

- Om die hash bereken, word sekere algoritmes gebruik, veral bekend en 'n gemeenskaplike (maw almal kan dit gebruik).

- Met basisse met miljoene wagwoorde (uit die punt oor die borsbeeld), die aanvaller het ook toegang tot die hash van hierdie wagwoorde bereken deur almal toeganklik algoritmes.

- Kartering inligting van die ontvang databasis en hashing wagwoorde uit sy eie base, kan jy bepaal watter algoritme gebruik en erken real wagwoorde vir deel van die inskrywings in die databasis deur eenvoudige vergelyking (vir al undesiotic). En die middel van blus sal jou help om uit te vind die res van die unieke, maar kort wagwoorde.

Soos jy kan sien, die bemarking van bewerings van verskeie dienste wat hulle nie jou wagwoorde op te slaan op hul webwerf, do not you noodwendig beskerm teen sy lekkasie.

spyware sPYWARE

Spyware of spyware - 'n wye verskeidenheid van kwaadwillige sagteware wat hiddenly op 'n rekenaar geïnstalleer is (ook verken funksies ingesluit kan word in 'n soort van die nodige sagteware) en die versameling van inligting oor die gebruiker.Onder andere, individuele tipes Spyware, byvoorbeeld, kan keyloggers (programme wat die sleutels jy op te spoor) of weggesteek verkeer ontleder gebruik (en gebruik) om persoonlike wagwoorde te bekom.

Sosiale ingenieurswese en Password Recovery Vrae

Volgens Wikipedia, is sosiale ingenieurswese om ons te vertel - die metode van toegang tot inligting wat gebaseer is op die eienaardighede en gedrag van die sielkunde van 'n persoon (hier kan toegeskryf word en bo phishing genoem). Op die internet kan jy baie voorbeelde van die gebruik van sosiale ingenieurswese vind (ek raai soek en lees - dit is interessant), van wie sommige is opvallend met hul elegansie. In die algemeen, is die metode verminder aan die feit dat byna enige inligting wat nodig is om toegang vertroulike inligting kan verkry word met behulp van menslike swakheid.

En Ek sal net 'n eenvoudige en nie besonder elegante huishoudelike voorbeeld wat verband hou met wagwoorde gee. Soos u weet, op baie plekke om die wagwoord te herstel, is dit genoeg om 'n antwoord op die toetsvraag stel: teen watter skool het jy studeer, die nooiensvan van die moeder, die bynaam van 'n troeteldier ... Selfs al het jy nie meer geplaas hierdie inligting in 'n oop toegang op sosiale netwerke, soos jy dink dit is moeilik met die hulp van die dieselfde sosiale netwerke, wat vertroud is met jou, of spesiaal besig om kennis te maak, onopsigtelik sodanige inligting te kry?

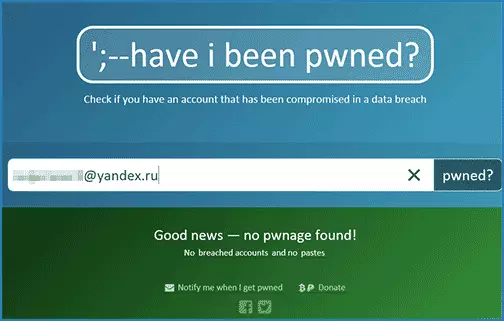

Hoe om uit te vind wat jou wagwoord is ook erg beseer

Wel, aan die einde van die artikel, 'n paar dienste wat u toelaat om uit te vind of jou wagwoord is ook erg beseer is deur die versoening van jou e-pos adres of gebruikersnaam met 'n wagwoord databasisse wat in toegang hacker gewees het. (Ek verras my effens dat onder hulle te veel persentasie van databasisse van Russies-sprekende dienste).

- https://haveibeenpwned.com/

- https://breachalarm.com/

- https://pwnedlist.com/query.

Het jy al agtergekom jou rekening in die lys van bekende hackers? Dit maak sin om die wagwoord te verander nie, maar in meer detail oor veilige praktyke met betrekking tot rekening wagwoorde sal ek skryf in die komende dae.