OpenVPN is een van de VPN-opties (Virtual Private Network of Private Virtual Networks), zodat u gegevensoverdracht kunt implementeren op een speciaal gecreëerd gecodeerd kanaal. U kunt dus twee computers aansluiten of een gecentraliseerd netwerk met een server en verschillende klanten bouwen. In dit artikel leren we een dergelijke server te maken en het in te stellen.

Configureer OpenVPN-server

Zoals hierboven vermeld, kunnen we met behulp van technologie informatie overbrengen naar een beveiligd communicatiekanaal. Het kan bestanden delen of beveiligen met internettoegang via een server die een gemeenschappelijke toegangspoort is. Om het te creëren, hebben we geen extra apparatuur en speciale kennis nodig - alles gebeurt op de computer die gepland is om te worden gebruikt als een VPN-server.Voor verder werk zal het ook nodig zijn om het clientgedeelte te configureren op netwerkgebruikersmachines. Al het werk komt neer op het maken van sleutels en certificaten die vervolgens aan klanten worden verzonden. Met deze bestanden kunt u een IP-adres krijgen wanneer deze op de server is aangesloten en het bovenstaande gecodeerde kanaal maken. Alle informatie verzonden door het kan alleen worden gelezen als er een sleutel is. Met deze functie kunt u de beveiliging aanzienlijk verbeteren en de veiligheid van gegevens te waarborgen.

Installeer OpenVPN op de machine-server

Installatie is een standaardprocedure met sommige nuances, die meer zullen praten.

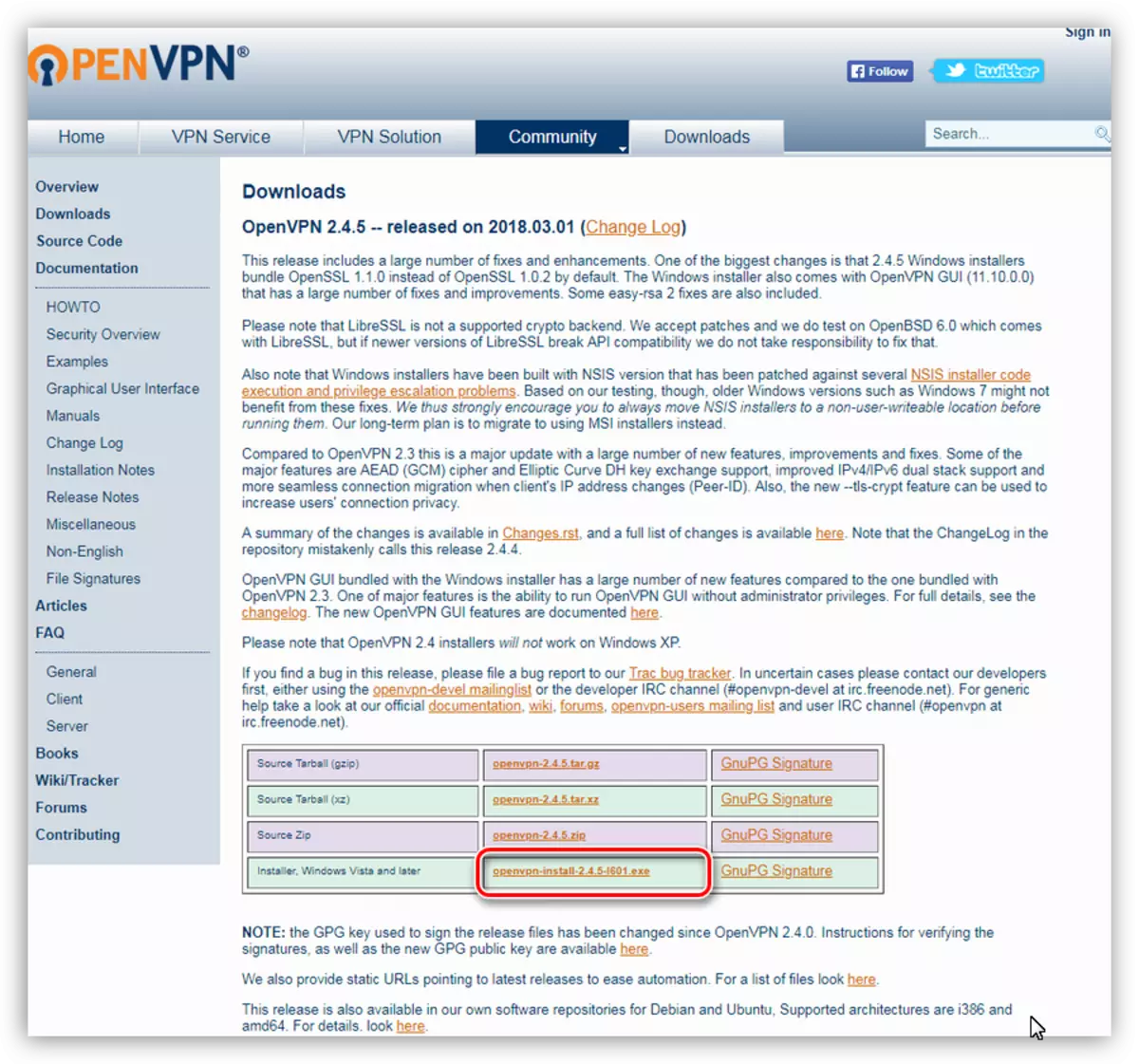

- Allereerst moet u het programma downloaden op de onderstaande link.

Download OpenVPN.

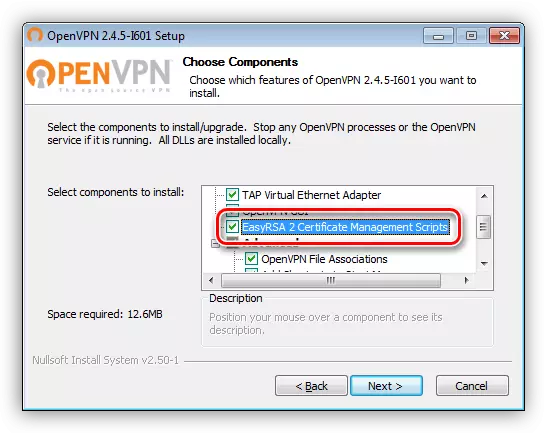

- Voer vervolgens het installatieprogramma uit en bereik het selectievenster Component. Hier moeten we een tank in het punt plaatsen met de naam "EasyRSA", waarmee u een certificaat- en sleutelsbestanden kunt maken, en deze kunt beheren.

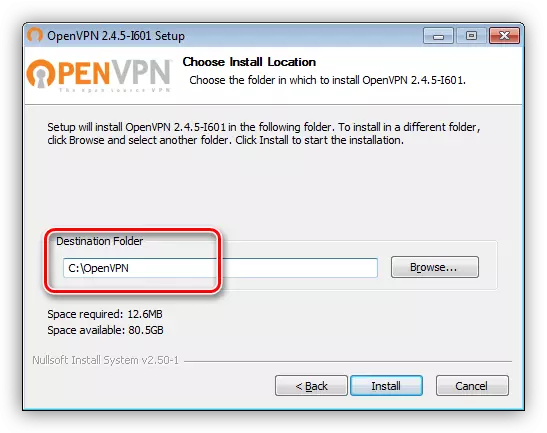

- De volgende stap is om een plaats te kiezen om te installeren. Plaats het programma voor het gemak in de wortel van de System Disk S:. Om dit te doen, verwijder dan gewoon te veel. Het zou moeten werken

C: \ openvpn

We doen het om mislukkingen te voorkomen bij het uitvoeren van scripts, omdat de spaties in het pad niet zijn toegestaan. Je kunt ze natuurlijk in citaten nemen, maar de aandacht kan en samenvatten en zoeken naar fouten in de code - de behuizing is niet eenvoudig.

- Installeer na alle instellingen het programma in de normale modus.

Serveronderdeel configureren

Bij het uitvoeren van de volgende acties moet zo attent mogelijk zijn. Alle gebreken zullen leiden tot de onschadelijkheid van de server. Een andere vereiste - Uw account moet beheerdersrechten hebben.

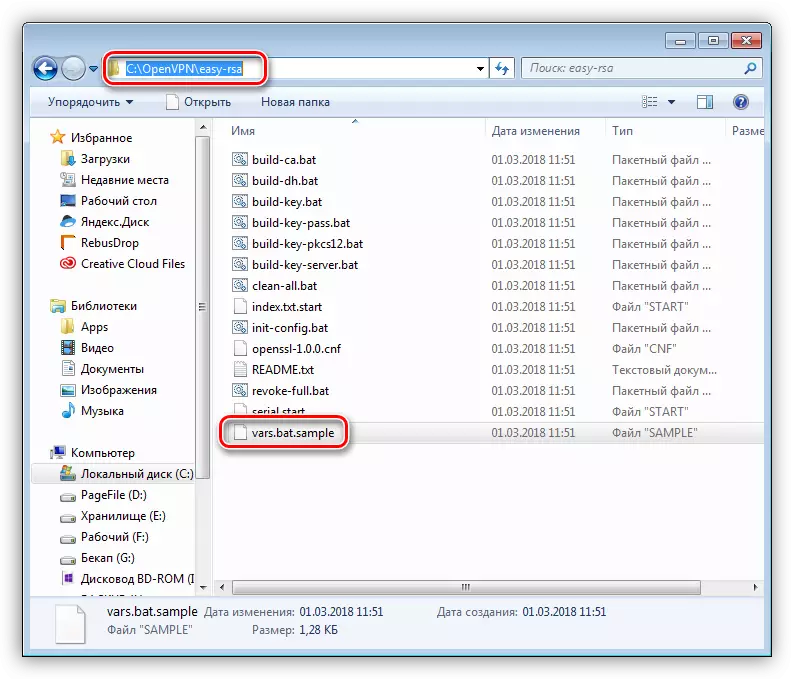

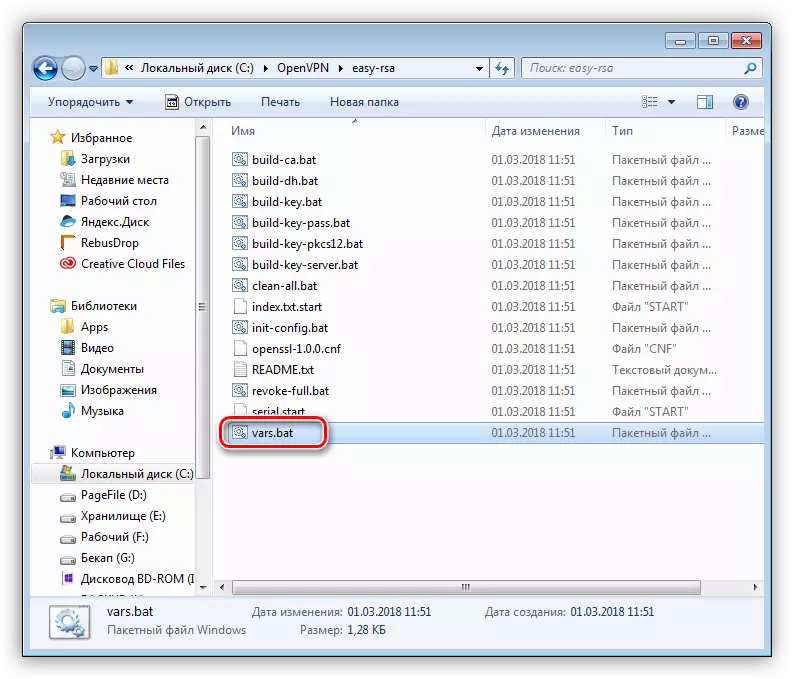

- We gaan naar de "Easy-RSA" -catalogus, die in onze zaak zich bevindt op

C: \ OpenVPN \ EASY-RSA

Zoek het vars.bat.sample-bestand.

Hernoem het naar Vars.bat (we verwijderen het woord "monster" samen met een punt).

Open dit bestand in de Notepad ++ -editor. Dit is belangrijk, omdat het deze notebook is waarmee u codes correct kunt bewerken en opslaan, wat helpt om fouten te voorkomen bij het uitvoeren ervan.

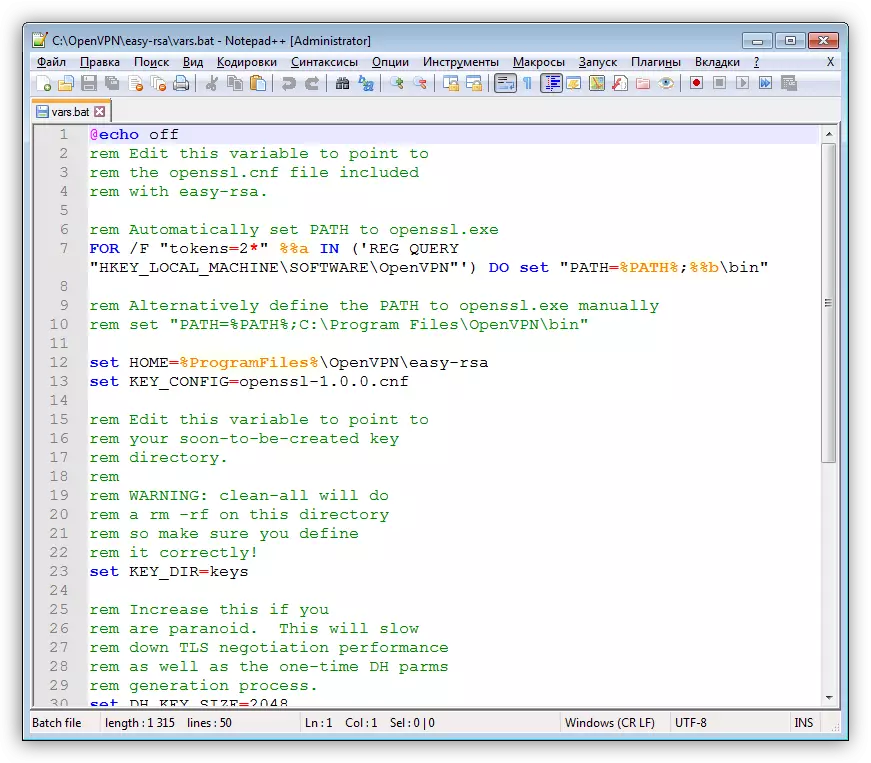

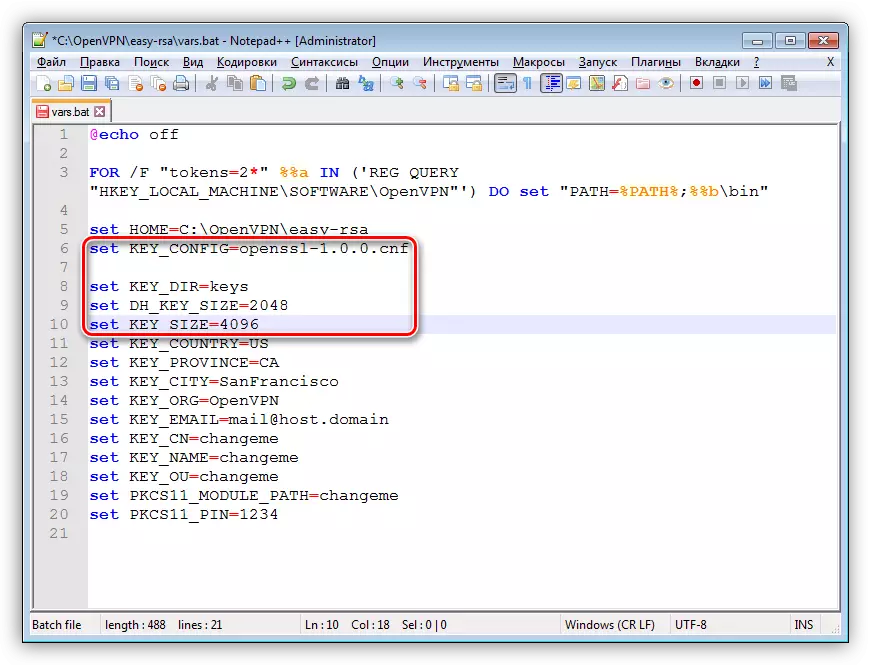

- Allereerst verwijderen we alle opmerkingen die door Green zijn toegewezen - ze zullen alleen met ons verstoren. We krijgen het volgende:

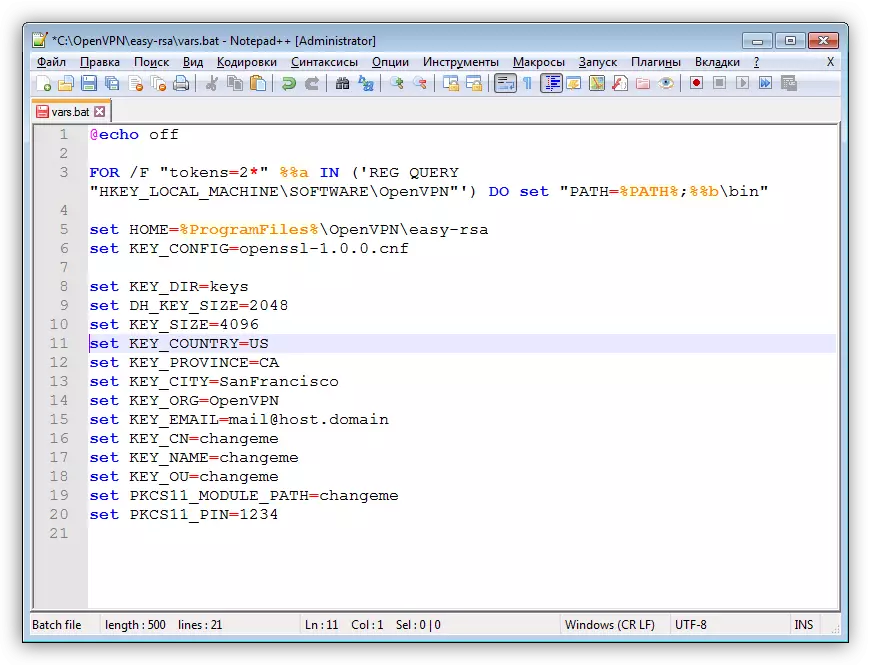

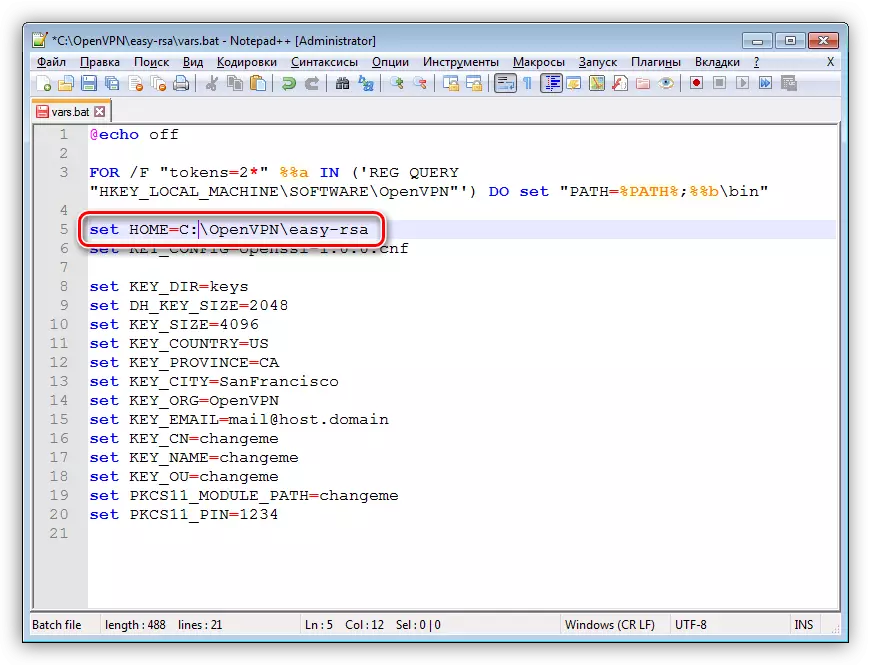

- Wijzig vervolgens het pad naar de map "Easy-RSA" naar de ene die we tijdens de installatie hebben opgegeven. Verwijder in dit geval gewoon de programfiles van de variabele%% en verander deze op C:.

- De volgende vier parameters blijven ongewijzigd.

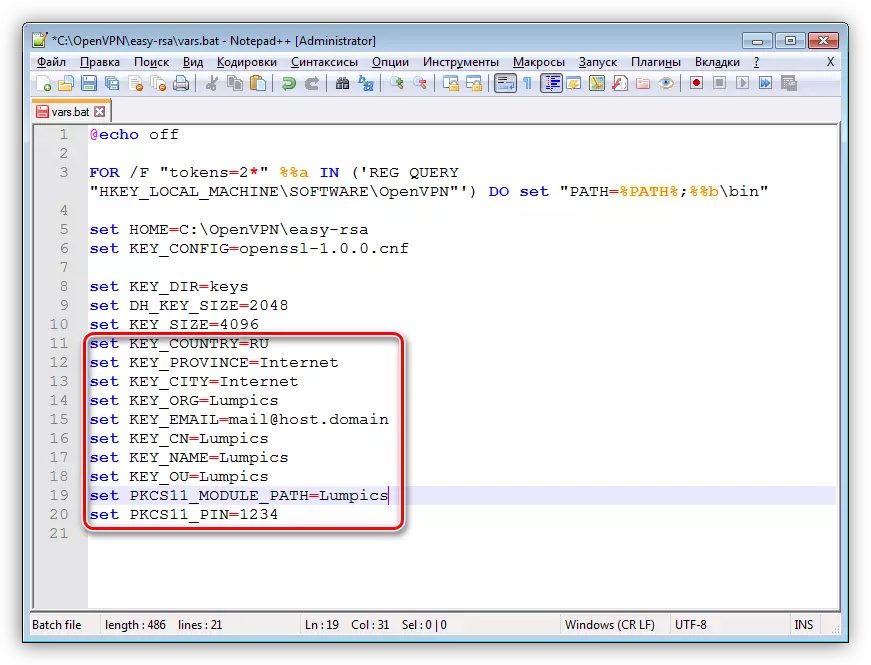

- De resterende lijnen vullen willekeurig in. Voorbeeld op de screenshot.

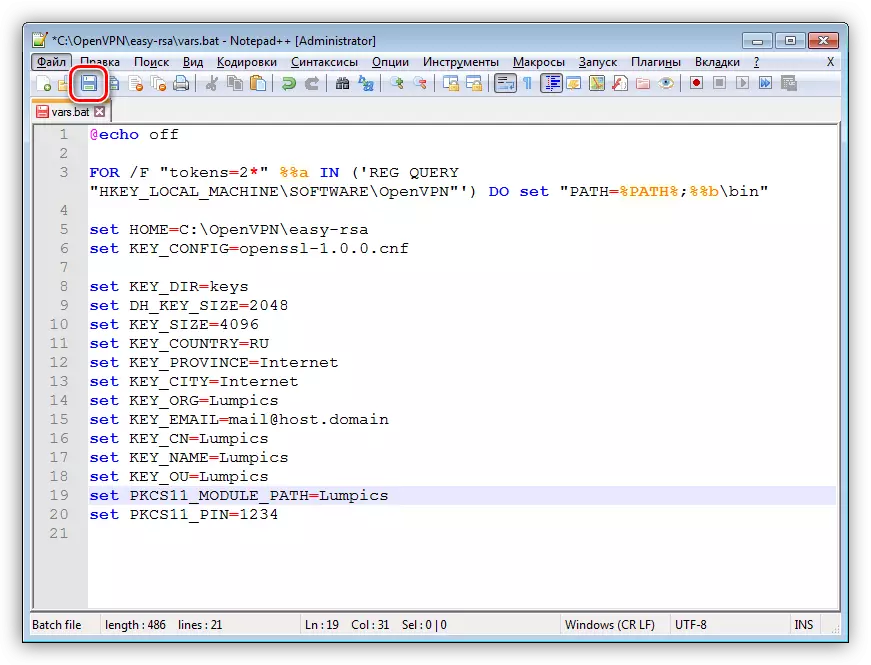

- Bewaar het bestand.

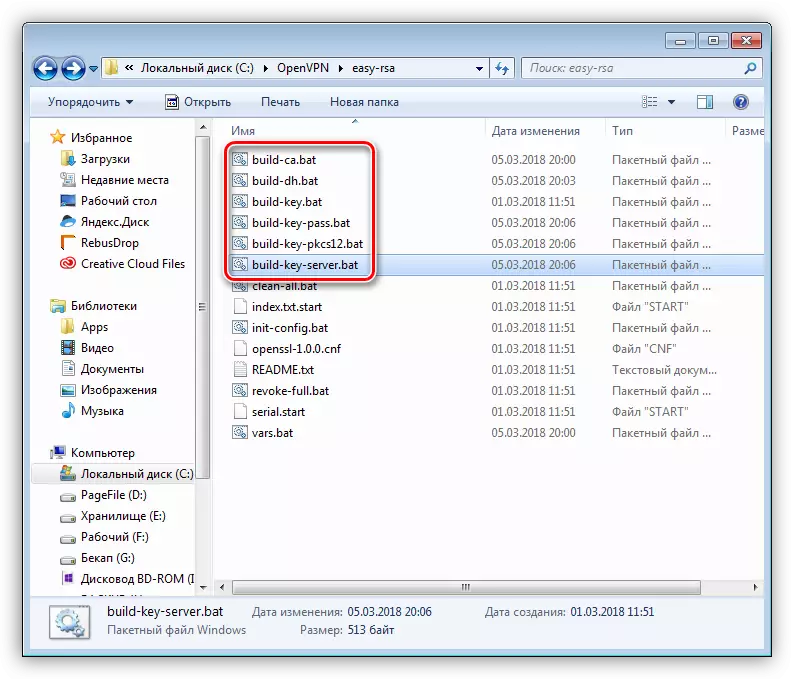

- U moet ook de volgende bestanden bewerken:

- Build-ca.bat.

- Build-dh.bat.

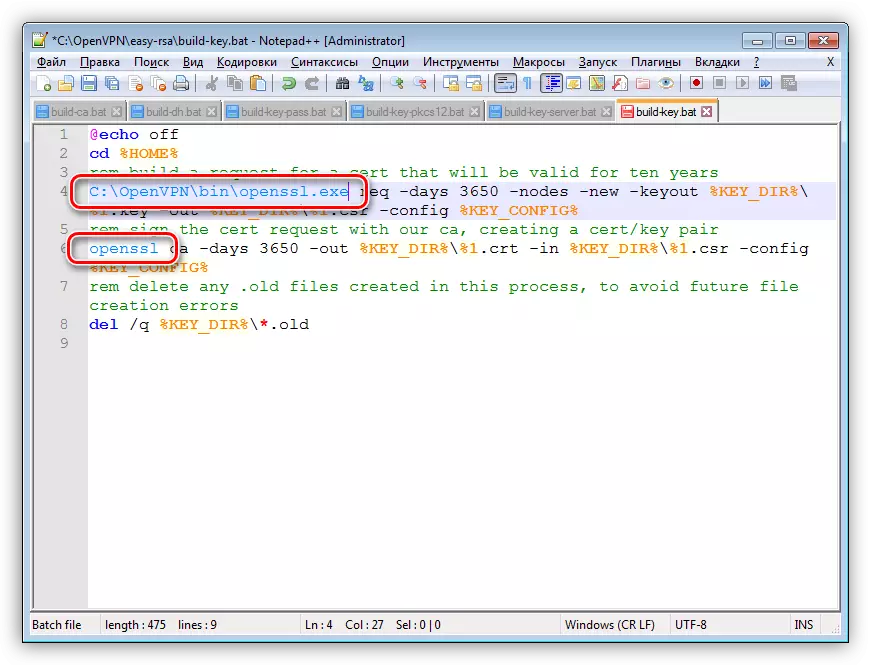

- Build-key.bat.

- Build-key-pass.bat

- Build-key-pkcs12.bat

- Build-key-server.bat

Ze moeten het team veranderen

Openssl.

Op het absolute pad naar het overeenkomstige OpenSSL.EXE-bestand. Vergeet niet om veranderingen op te slaan.

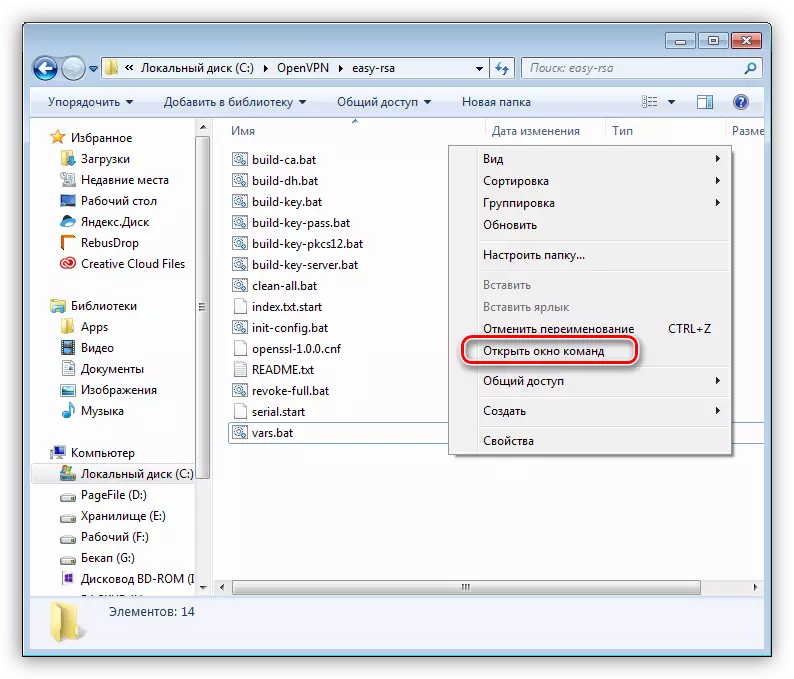

- Open nu de map "Easy-RSA", klem Shift en klik op de PCM op een gratis plaats (niet op bestanden). Selecteer het item "Opdrachtvenster" in het contextmenu.

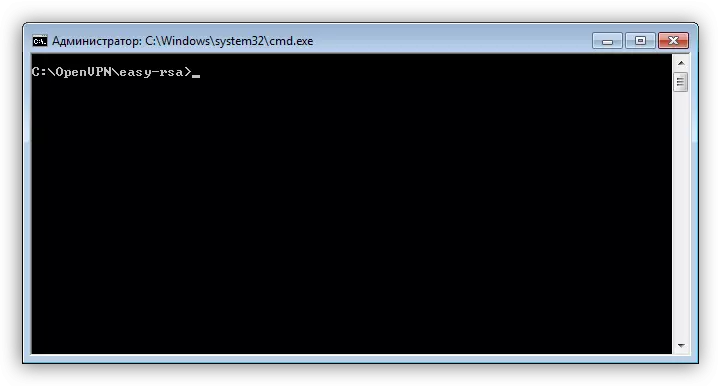

De "opdrachtregel" start met de overgang naar de reeds geïmplementeerde doelmap.

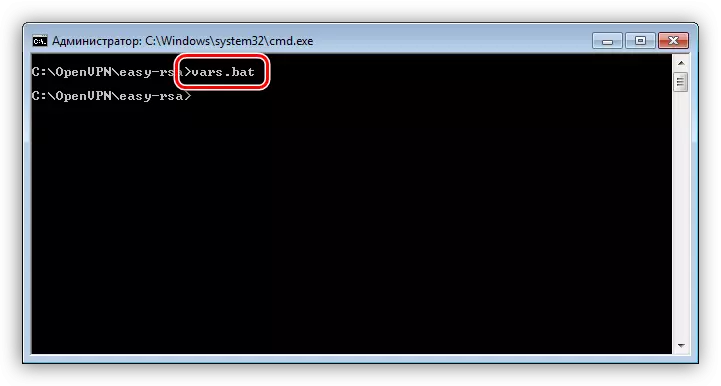

- We voeren het onderstaande opdracht in en klik op Enter.

Vars.bat.

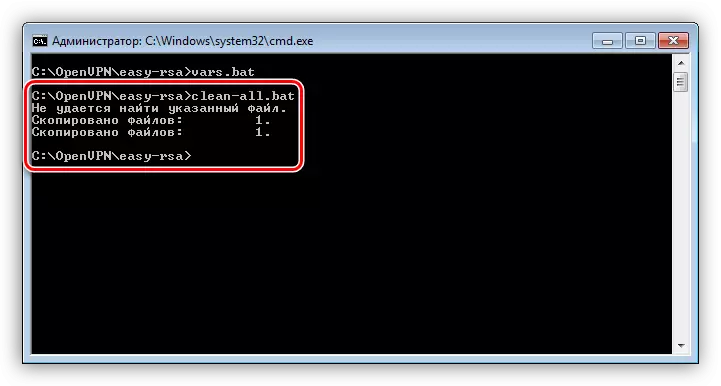

- Start vervolgens een ander "batchbestand".

Schoon-ALL.BAT.

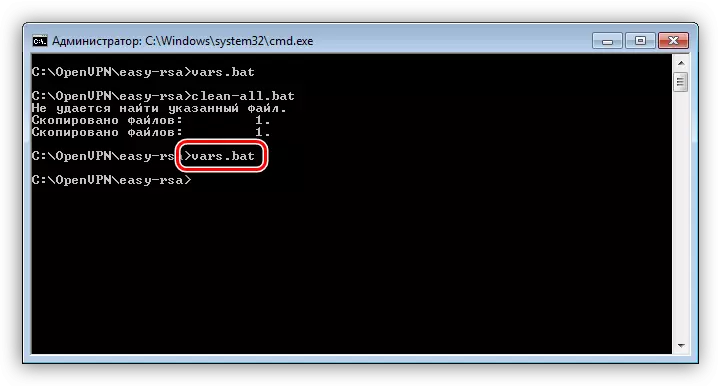

- We herhalen het eerste commando.

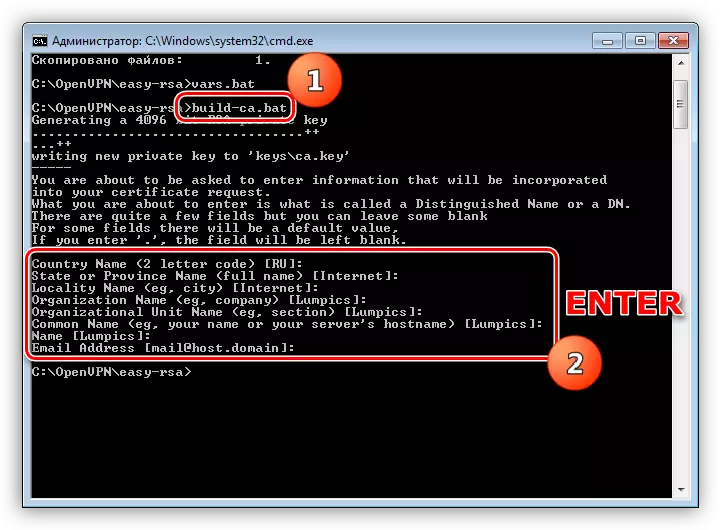

- De volgende stap is om de benodigde bestanden te maken. Gebruik het team om dit te doen

Build-ca.bat.

Na het uitvoeren van het systeem zal het bieden om de gegevens die we het varss.bat-bestand hebben ingevoerd te bevestigen. Druk meerdere keren op Enter op totdat de originele string verschijnt.

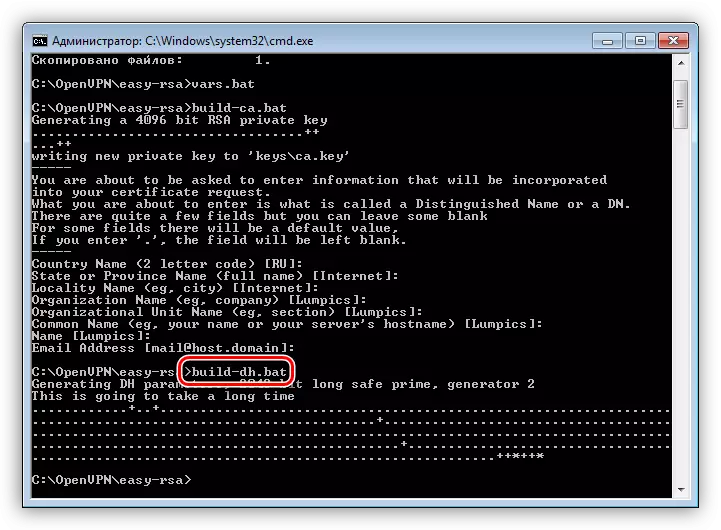

- Maak een DH-sleutel met behulp van het opstarten van de bestand

Build-dh.bat.

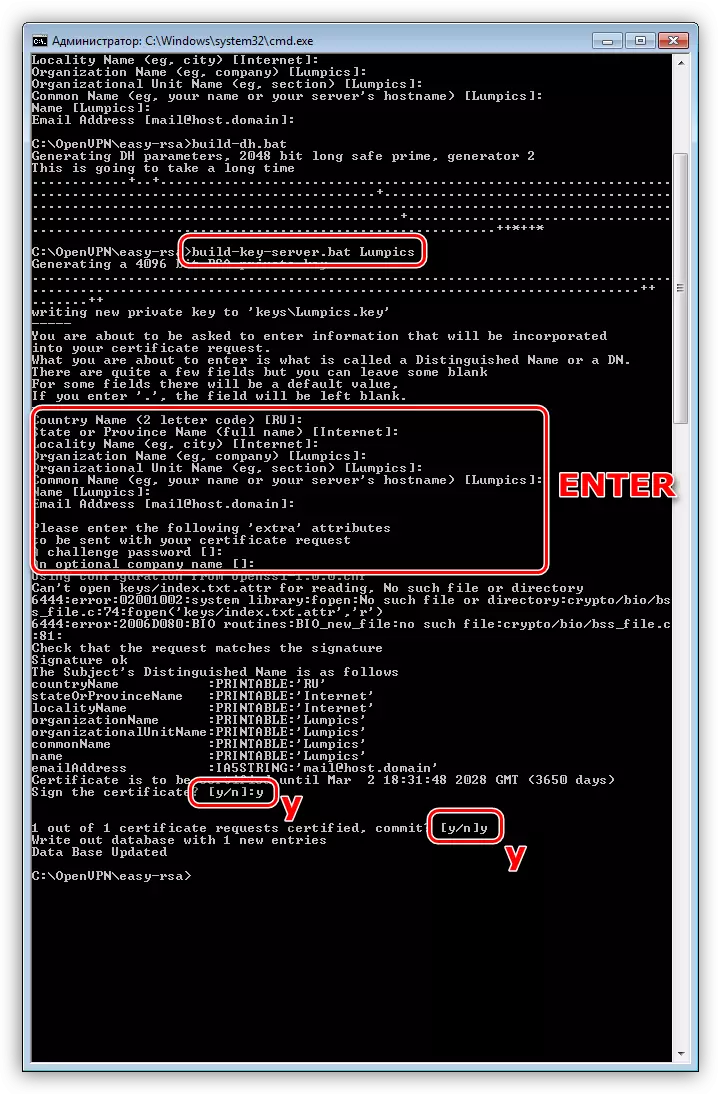

- Maak een certificaat voor serverdeel. Er is hier een belangrijk punt. Hij moet de naam toewijzen die we in Varss.bat hebben geregistreerd in de rij "Key_Name". In ons voorbeeld is het Lumpics. Het commando ziet er als volgt uit:

Build-key-server.bat bottics

Het moet ook de gegevens bevestigen met behulp van de ENTER-toets, en ook twee keer de letter "y" (ja) in, waar het vereist is (zie screenshot). Opdrachtregel kan worden gesloten.

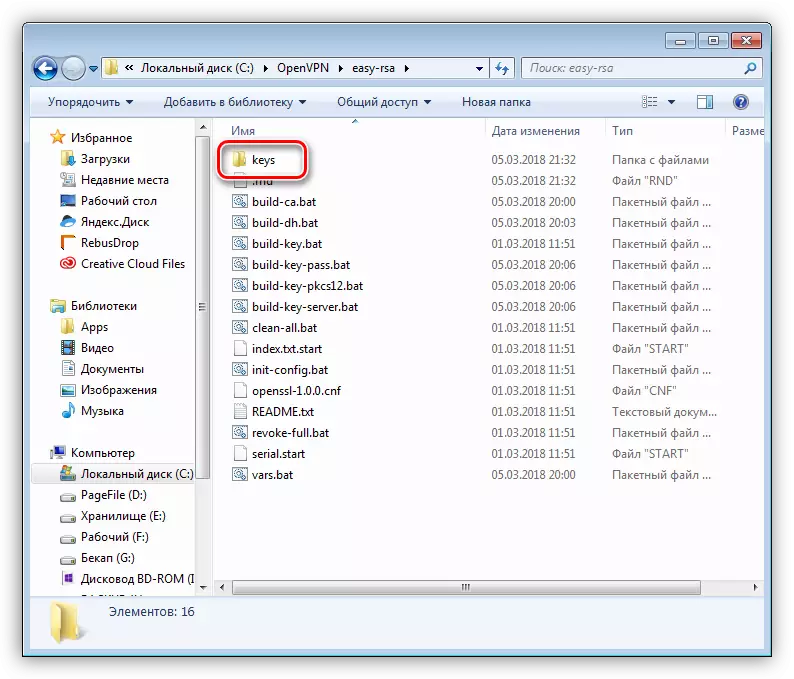

- In onze catalogus "Easy-RSA" verscheen er een nieuwe map met de titel "Sleutels".

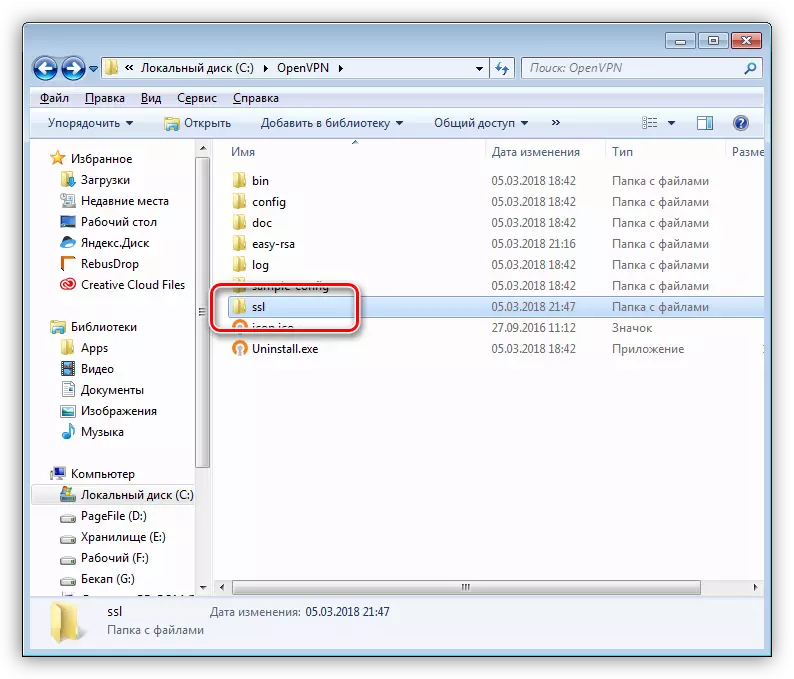

- De inhoud ervan moet worden gekopieerd en geplakt in de map "SSL", die u in de hoofdmap van het programma wilt maken.

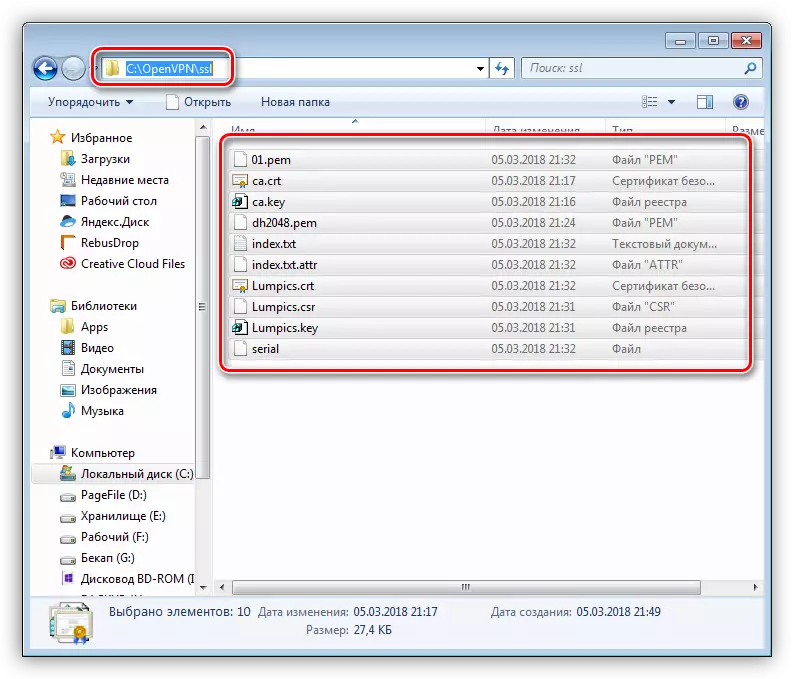

Bekijk map na het plaatsen van gekopieerde bestanden:

- Nu gaan we naar de catalogus

C: \ openvpn \ config

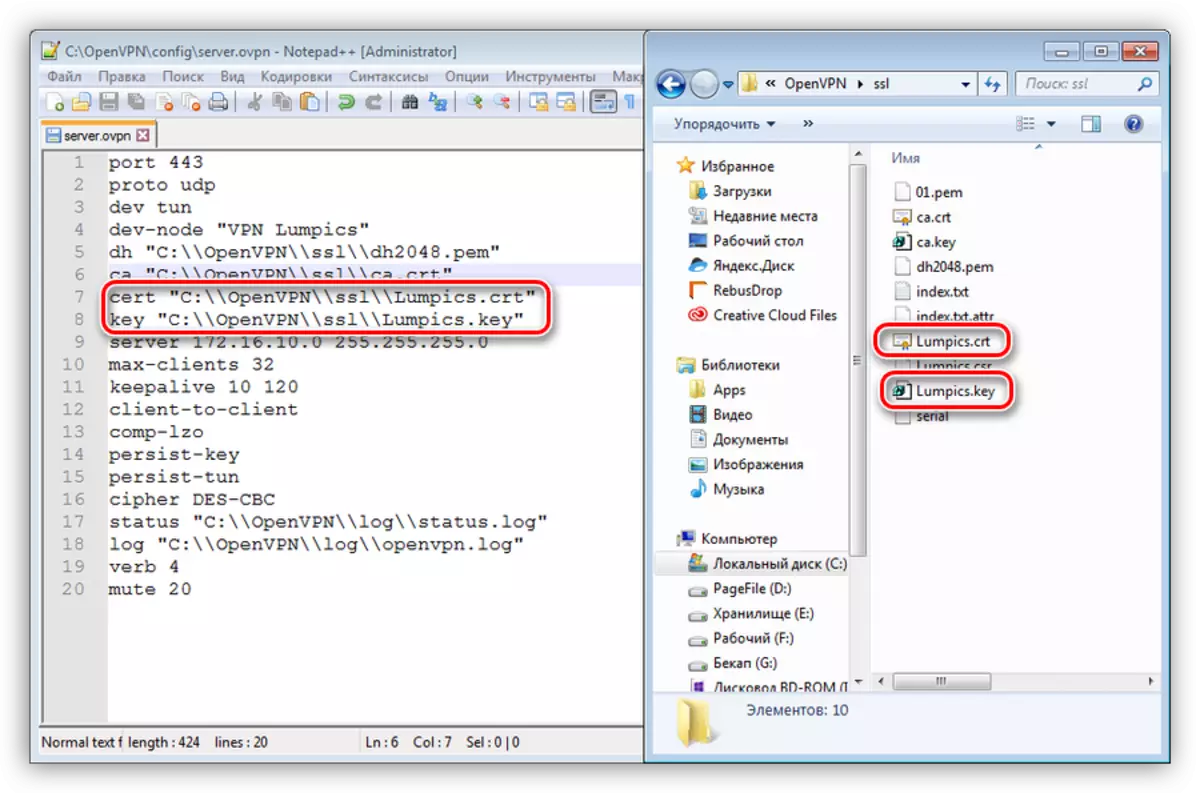

Maak hier een tekstdocument (PCM - Create - Text Document), Hernoem het in Server.Ovpn en open het in Kladblok ++. We introduceren de volgende code:

Poort 443.

Proto UDP.

Dev tun.

Dev-Node "VPN Lumpics"

DH C: \\ OpenVPN \\ SSL \\ DH2048.PEM

Ca c: \\ openvpn \\ ssl \\ ca.crt

CERT C: \\ OpenVPN \\ SSL \\ LUMPICS.CRT

Sleutel C: \\ OpenVPN \\ SSL \\ Lumpics.Key

Server 172.16.10.0 255.255.255.0.

MAX-clients 32

Keepalive 10 120.

Client-to-client

COMP-LZO.

Personen-sleutel.

Pers-tun.

Cipher des-cbc

Status C: \\ OpenVPN \\ Log \\ Status.log

Log C: \\ OpenVPN \\ Log \\ OpenVPN.LOG

Werkwoord 4.

Mute 20.

Houd er rekening mee dat de namen van de certificaten en sleutels overeenkomen met de map "SSL".

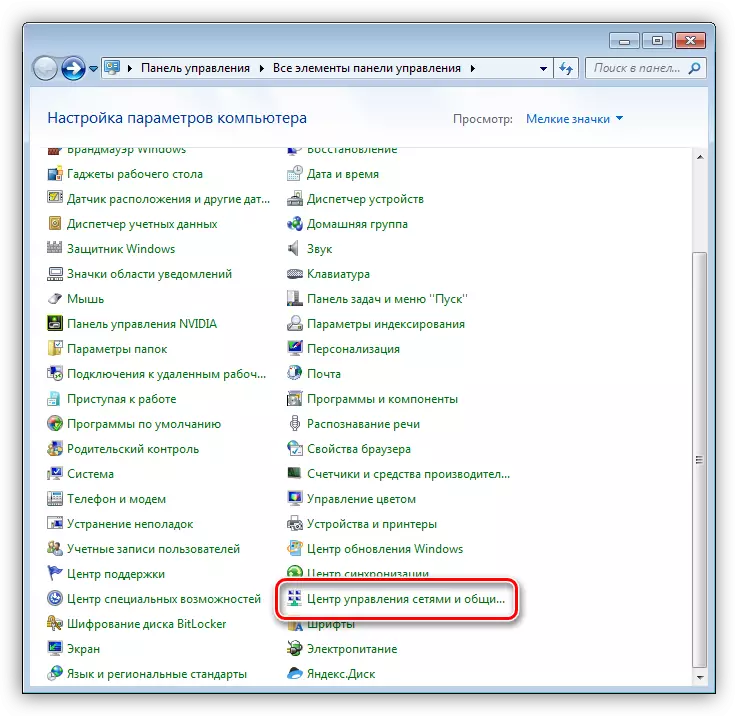

- Open vervolgens het "Configuratiescherm" en ga naar het "netwerkbeheercentrum".

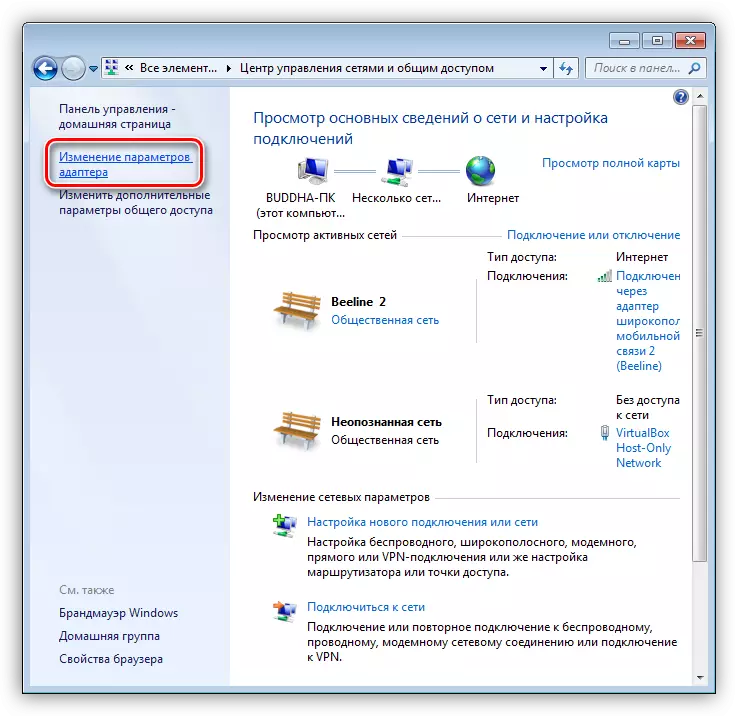

- Klik op de link "Adapterinstellingen".

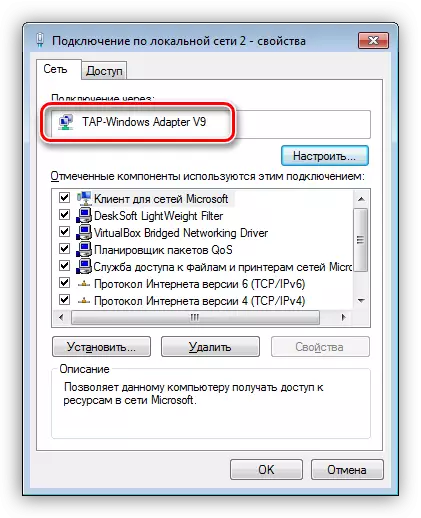

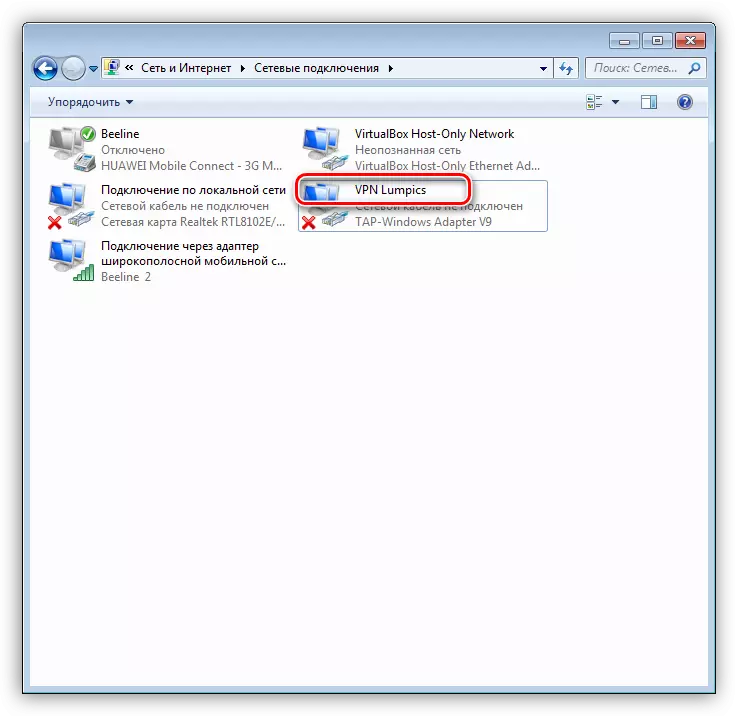

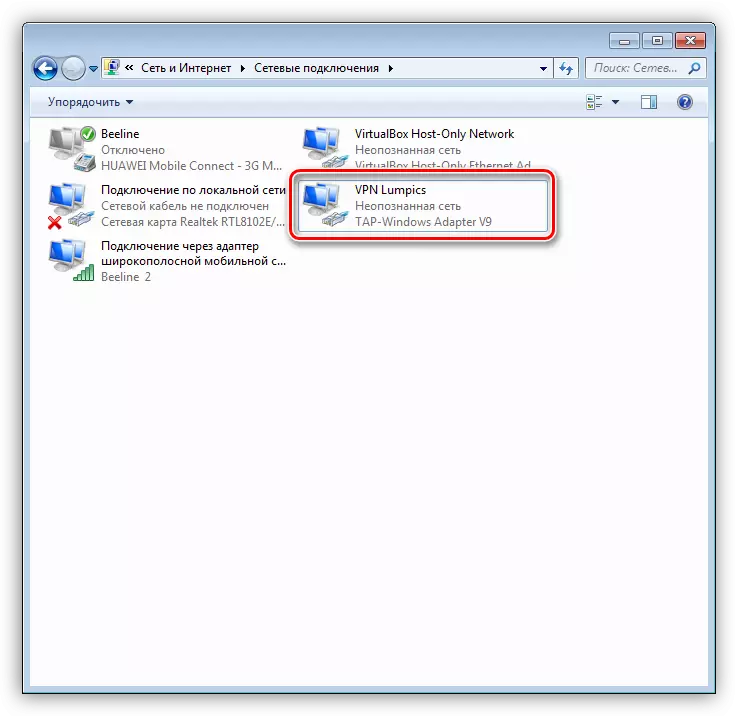

- Hier moeten we een verbinding vinden via "Tap-Windows Adapter V9". U kunt dit doen door op de PCM-verbinding te klikken en naar zijn eigenschappen te draaien.

- Hernoem het voor "VPN Lumpics" zonder citaten. Deze naam moet overeenkomen met de parameter "Dev-Node" in het bestand Server.ovpn.

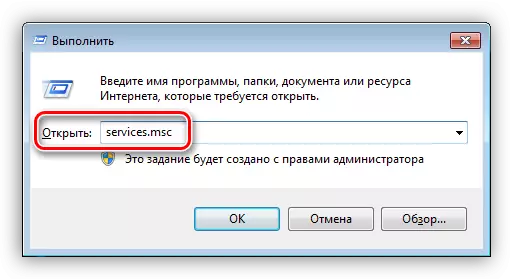

- Laatste fase - Start Service. Druk op de combinatie van de Win + R-toetsen, voer de hieronder gespecificeerde string in en klik op Enter.

Services.msc.

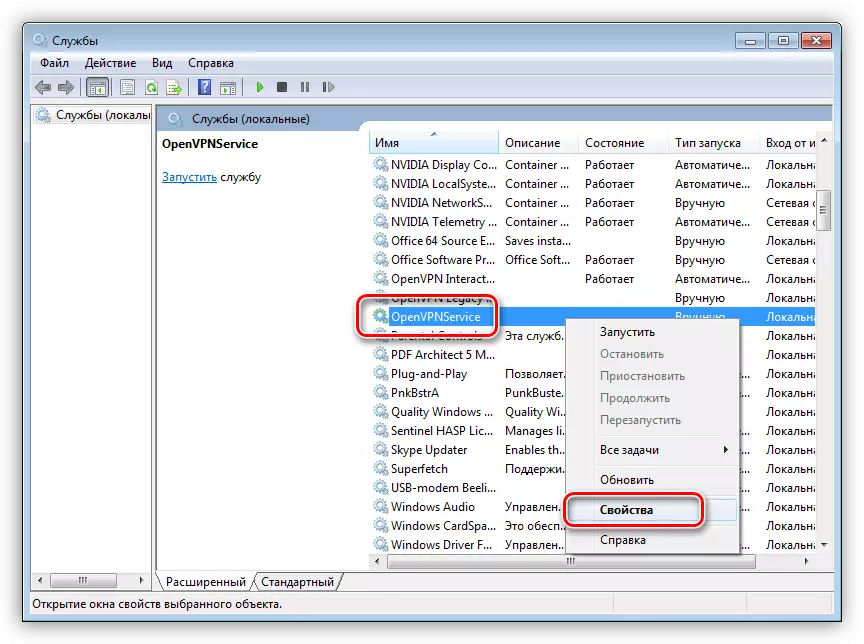

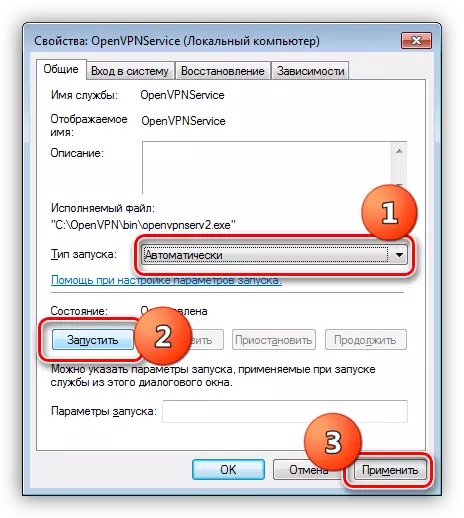

- We vinden de service met de naam "OpenVPNService", klik op PKM en ga naar de eigenschappen.

- Start type Wijzigen naar "Automatisch", voer de service uit en klik op "Toepassen".

- Als we allemaal correct zijn gedaan, dan is het Rode Kruis de afgrond in de buurt van de adapter. Dit betekent dat de verbinding klaar is om te werken.

Een clientgedeelte instellen

Voordat u de klantinstelling start, moet u verschillende stappen aanbrengen op de servermachine - om sleutels en certificaat te genereren om de verbinding te configureren.

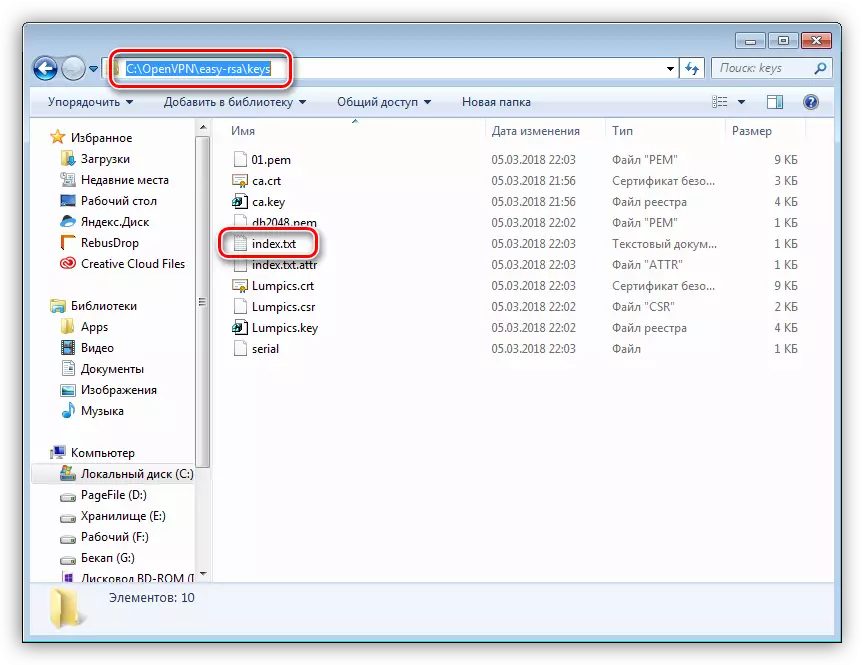

- We gaan naar de map "Easy-RSA", vervolgens in de map "KEYS" en opent u het bestand index.txt.

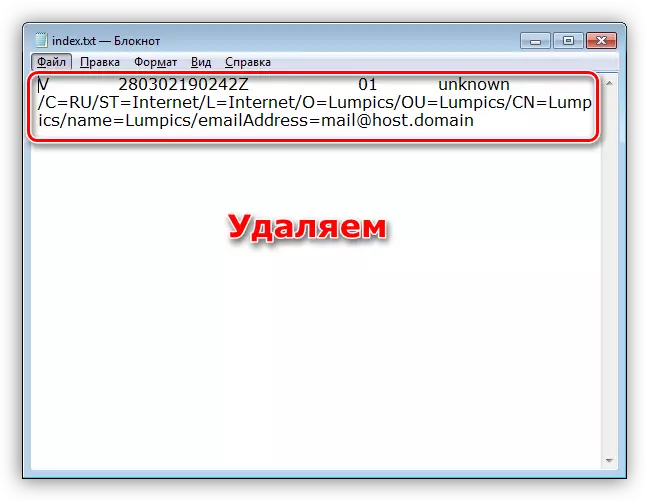

- Open het bestand, verwijder alle inhoud en sla op.

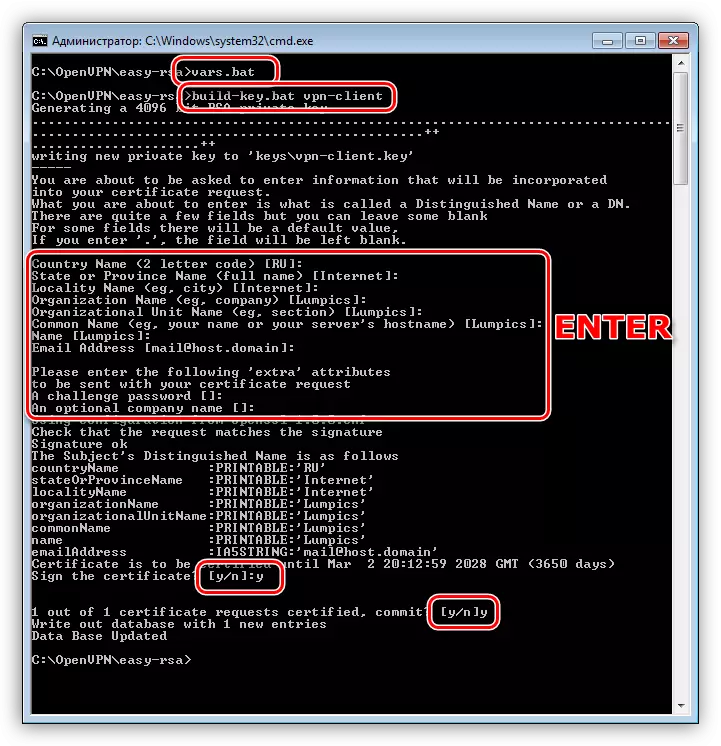

- Ga terug naar "Easy-RSA" en voer een "opdrachtregel" uit (SHIFT + PCM - Open het venster Opdrachten).

- Vervolgens starten Vars.bat en maak vervolgens een clientcertificaat aan.

Build-key.bat vpn-client

Dit is een algemeen certificaat voor alle machines op het netwerk. Om de beveiliging te verbeteren, kunt u uw bestanden voor elke computer genereren, maar bellen ze anders (niet "VPN-client", maar "VPN-client1" enzovoort). In dit geval is het nodig om alle acties te herhalen, te beginnen met index.txt-reiniging.

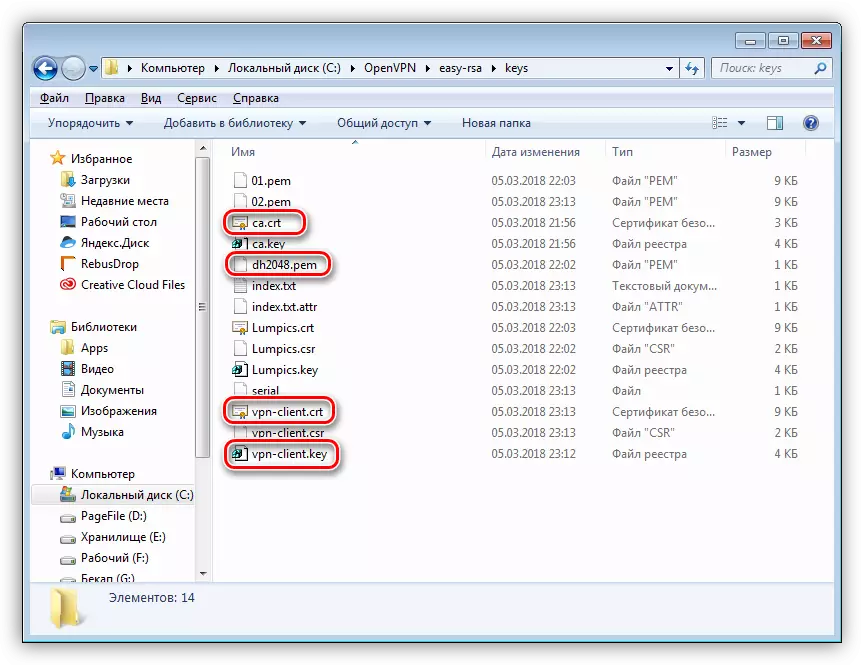

- Eindactie - Overdracht van VPN-client.crt-bestanden, VPN-client.Key, CA.CRT EN DH2048.PEM voor de klant. U kunt dit op elke handige manier doen, bijvoorbeeld, schrijf op de USB-flashstation of overdracht over het netwerk.

Werken die moeten worden uitgevoerd op de clientmachine:

- Installeer OpenVPN op de gebruikelijke manier.

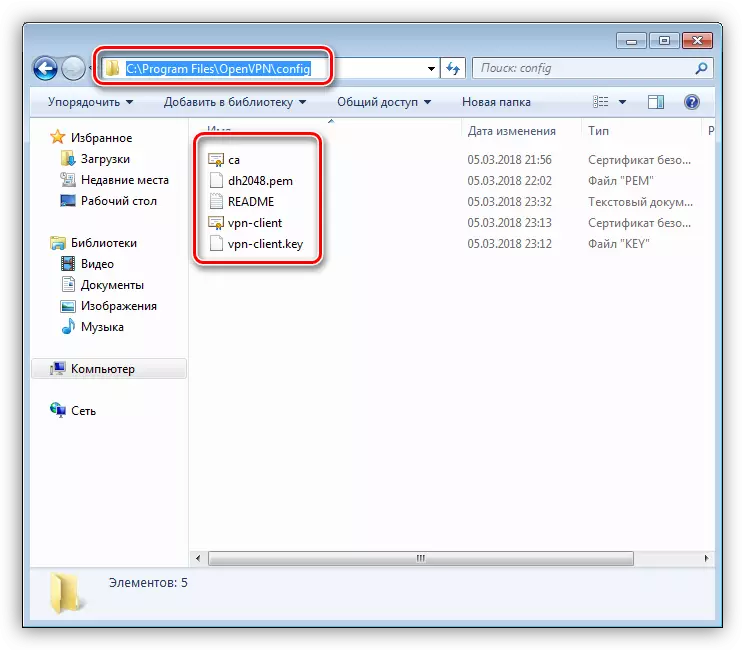

- Open de map met het geïnstalleerde programma en ga naar de map "Config". U moet onze certificaat- en toetsenbestanden invoegen.

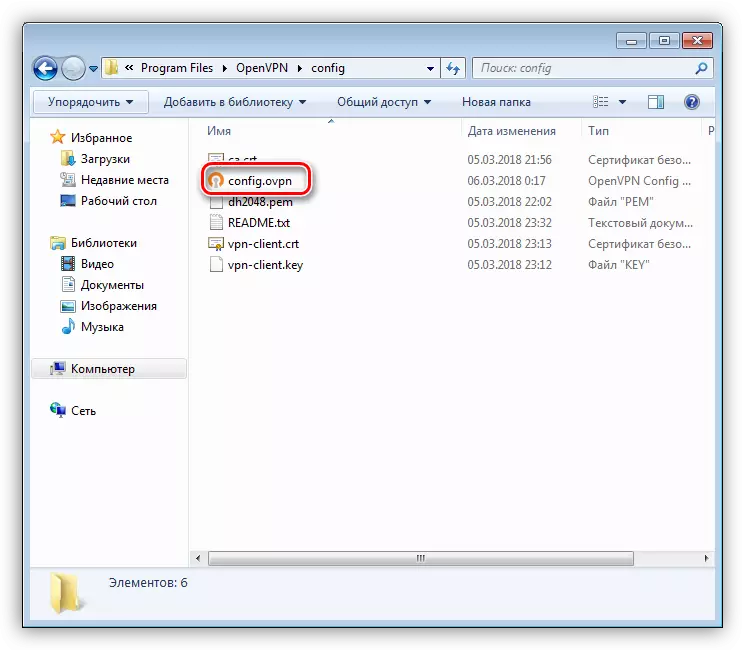

- Maak in dezelfde map een tekstbestand en hernoem het in CONFIG.OVPN.

- Open de volgende code in de editor en schrijf in:

Cliënt.

Resolv-retry oneindig

Nobind.

Afstandsbediening 192.168.0.15 443.

Proto UDP.

Dev tun.

COMP-LZO.

Ca ca.crt.

CERT VPN-client.crt

Key VPN-client.Key

DH DH2048.PEM.

vlot

Cipher des-cbc

Keepalive 10 120.

Personen-sleutel.

Pers-tun.

Werkwoord 0.

In de rij "REMOTE" kunt u een extern IP-adres van de servermachine registreren - zodat we toegang krijgen tot internet. Als u alles laat zoals het is, is het alleen mogelijk om verbinding te maken met de server op het gecodeerde kanaal.

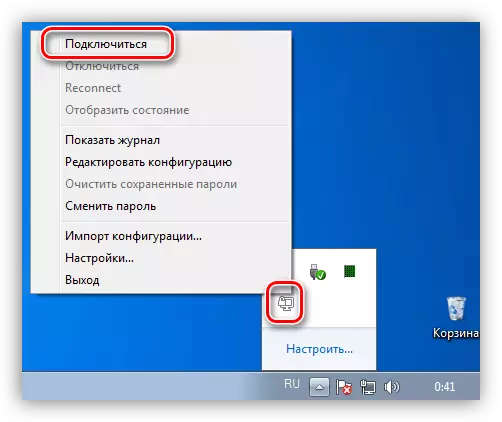

- We runnen OpenVPN GUI namens de beheerder met behulp van een snelkoppeling op het bureaublad en voeg vervolgens het juiste pictogram in de lade toe, druk op de PCM en selecteer het eerste item met de naam "Connect".

Dit is de configuratie van de server en de OpenVPN-client voltooid.

Conclusie

Met de organisatie van zijn eigen VPN-netwerk kunt u de verzonden informatie maximaliseren, evenals internet surfen veiliger maken. Het belangrijkste is om voorzichtig te zijn bij het configureren van het server- en clientgedeelte, u kunt alle voordelen van een privévirtueel netwerk gebruiken.